Zusammenfassung

Wir sehen vier wichtige Trends, die die Bedrohungslandschaft im Jahr 2026 prägen werden.

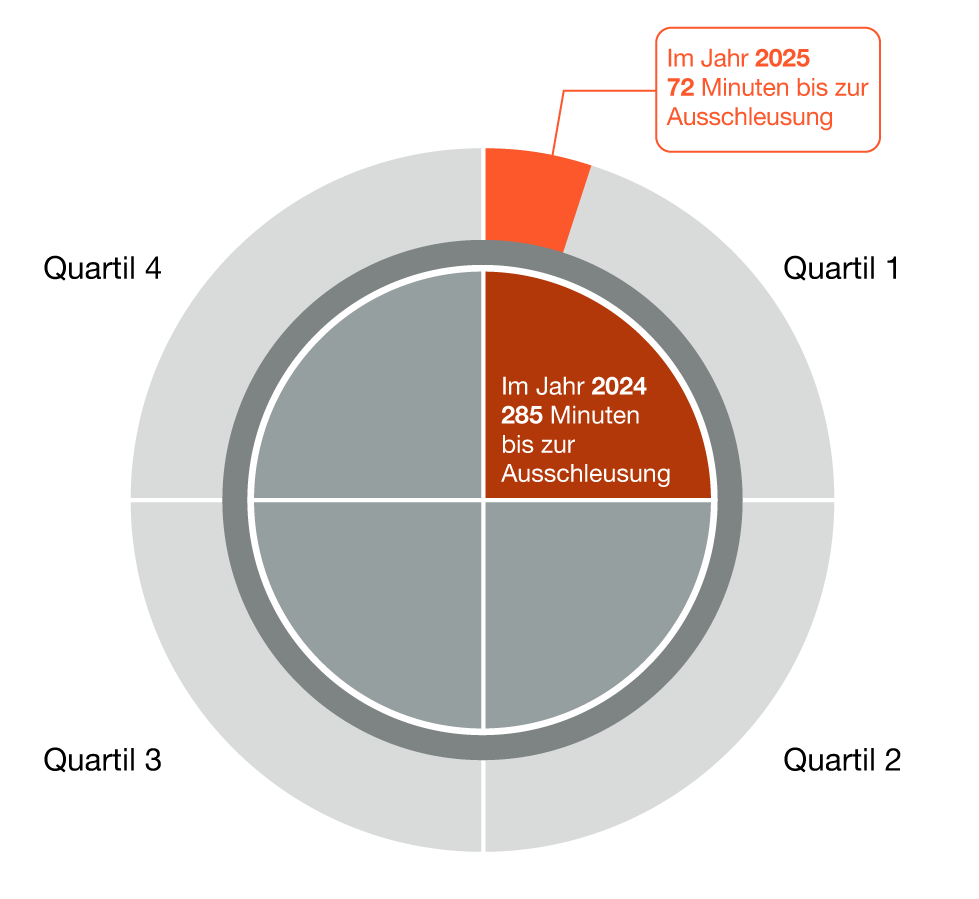

Erstens hat sich die KI für Bedrohungsakteure zu einem starken Multiplikator entwickelt. Sie komprimiert den Lebenszyklus eines Angriffs, vom Zugriff bis zu den Auswirkungen, und führt gleichzeitig neue Vektoren ein. Diese Veränderung ist messbar: Im Jahr 2025 hat sich die Ausschleusungsgeschwindigkeit bei den schnellsten Angriffen vervierfacht.

Zweitens ist die Identität zum zuverlässigsten Weg für erfolgreiche Angriffe geworden. In fast 90 % der Untersuchungen von Unit 42 spielten Sicherheitslücken bei der Identität eine wesentliche Rolle. Angreifer melden sich zunehmend mit gestohlenen Anmeldedaten und Token an und nutzen fragmentierte Identitätsbestände aus, um ihre Rechte zu erweitern und sich im Netzwerk auszubreiten.

Drittens hat sich das Risiko in der Software-Lieferkette über gefährdeten Code hinaus auf den Missbrauch von vertrauenswürdigen Verbindungen ausgeweitet. Angreifer nutzen Software-as-a-Service (SaaS)-Integrationen, Anbieter-Tools und Anwendungsabhängigkeiten aus, um Perimeter im großen Maßstab zu umgehen. Dadurch verlagert sich die Auswirkung von einer isolierten Kompromittierung zu einer weitreichenden Betriebsunterbrechung.

Viertens passen Staatsakteure ihre Taktiken der Tarnung und Persistenz an moderne Betriebsumgebungen von Unternehmen an. Diese Akteure stützen sich zunehmend auf eine Persona-basierte Infiltration (gefälschte Arbeitsverhältnisse, synthetische Identitäten) und die tiefgehendere Kompromittierung von Kerninfrastrukturen und Virtualisierungsplattformen, wobei es erste Anzeichen für den Einsatz von KI-gestützter Technik gibt, um diese Positionen zu festigen.

Während diese vier Trends jeweils eine Herausforderung darstellen, wird der Erfolg von Angreifern selten durch einen einzelnen Angriffsvektor bestimmt. Bei mehr als 750 Incident-Response (IR)-Einsätzen waren 87 % der Eindringlinge an Aktivitäten beteiligt, die mehrere Angriffsflächen umfassten. Das bedeutet, dass Endpunkte, Netzwerke, Cloud-Infrastruktur, SaaS-Anwendungen und Identität alle zusammen geschützt werden müssen. Darüber hinaus ging es bei fast der Hälfte (48 %) um browserbasierte Aktivitäten, was zeigt, wie häufig sich Angriffe mit Routineabläufen wie E-Mail, Webzugriff und der täglichen SaaS-Nutzung überschneiden.

Die meisten Sicherheitsverletzungen wurden durch einen unzureichenden Schutz ermöglicht, nicht durch die Raffinesse der Angreifer. In über 90 % der Fälle wurde das Eindringen durch vermeidbare Lücken ermöglicht: eingeschränkte Sichtbarkeit, uneinheitlich angewandte Kontrollmaßnahmen oder übermäßiges Vertrauen in die Identität. Diese Bedingungen verzögerten die Entdeckung, erzeugten Wege für die Ausbreitung im Netzwerk und verstärkten die Auswirkungen, sobald die Angreifer Zugang erhielten.

Sicherheitsverantwortliche müssen die Lücken schließen, die Angreifer nutzen. Erstens: Verringern Sie die Anfälligkeit, indem Sie das Anwendungsökosystem sichern, einschließlich der Abhängigkeiten und Integrationen von Drittanbietern, und indem Sie den Browser absichern, über den viele Eindringlinge einsteigen. Verringern Sie parallel dazu den Einflussbereich, indem Sie Zero Trust vorantreiben und die Identitäts- und Zugriffsverwaltung (IAM) straffen, um übermäßiges Vertrauen zu beseitigen und die Ausbreitung im Netzwerk einzuschränken. Als letzte Verteidigungslinie sollte das Security Operations Center (SOC) sicherstellen, dass Bedrohungen in Maschinengeschwindigkeit erkannt und eingedämmt werden können, indem Telemetriedaten konsolidiert und Reaktionen automatisiert werden.

1. Einleitung

Im Jahr 2025 reagierte Unit 42 auf mehr als 750 größere Cyber-Vorfälle. Unsere Teams arbeiteten mit großen Organisationen zusammen, die mit Erpressung, Eindringversuche ins Netzwerk, Datendiebstahl und Advanced Persistent Threats (APTs) konfrontiert waren. Die Ziele betrafen alle wichtigen Branchen und mehr als 50 Länder. In jedem Fall war die Situation so weit eskaliert, dass das SOC Verstärkung anforderte.

Wenn diese Anforderung eingeht, sind unsere Incident-Response-Experten schnell zur Stelle, um die Bedrohung zu untersuchen, einzudämmen und zu beseitigen. Wir helfen Unternehmen dabei, Vorfälle aufzuklären, den Betrieb wiederherzustellen und das Risiko eines erneuten Auftretens zu verringern, indem wir die Kontrollmaßnahmen, die Transparenz und die Widerstandsfähigkeit verbessern.

Jedes Eindringen erzählt eine Geschichte: was war das Ziel, wie konnten sich die Angreifer Zugang verschaffen, wie entwickelte sich der Angriff und was hätte sie früher stoppen können. In ihrer Gesamtheit ergeben diese Geschichten Trends und bieten einen Einblick in die globale Bedrohungslandschaft. Sie zeigen, was sich in der Technik der Angreifer ändert, welche Fehler Unternehmen immer wieder machen und vor allem, was Sicherheitsexperten tun können, um ihre Unternehmen zu schützen. Der vorliegende Bericht fasst diese Erkenntnisse zusammen.

Im vergangenen Jahr hat sich die Geschwindigkeit der Angriffe weiter beschleunigt. Die Angreifer haben gerade erst angefangen, KI-gestützte Methoden einzusetzen, aber die Auswirkungen sind bereits sichtbar. Die KI senkt die Hürden in den Bereichen Aufklärung, Social Engineering, Skripting, Fehlerbehebung und Erpressung. Sie ermöglicht Angriffe im größeren Maßstab und auch die Möglichkeit, mehrere Angriffe gleichzeitig durchzuführen. Das Ergebnis ist ein kleiner werdendes Zeitfenster für die Erkennung und Eindämmung, in dem die ersten Minuten nach dem Erstzugriff darüber entscheiden können, ob ein Vorfall zu einer Sicherheitsverletzung wird.

Gleichzeitig folgen die meisten Sicherheitsverletzungen immer noch den bekannten Pfaden. Und deshalb bleibt unsere wichtigste Schlussfolgerung unverändert: Sicherheit lässt sich erreichen. Bei mehr als 90 % der Vorfälle waren Fehlkonfigurationen oder Lücken in der Sicherheitsabdeckung ausschlaggebend für das Eindringen in das System. Angreifer passen sich an, aber sie sind meistens erfolgreich, indem sie vermeidbare Lücken ausnutzen: inkonsistente Kontrollmaßnahmen, unvollständige Telemetrie, übermäßiges Identitätsvertrauen und nicht verwaltete Drittanbieter-Konnektivität über SaaS und Cloud.

Dieser Bericht ist als praktischer Leitfaden für die aktuelle Bedrohungslage konzipiert:

Neue Bedrohungen und Trends: Wie sich das Handwerk der Angreifer weiterentwickelt: KI als Multiplikator, Identität als zuverlässigster Weg zum Erfolg, Ausweitung des Risikos in der Software-Lieferkette durch vertrauenswürdige Konnektivität und neue Taktiken von staatlicher Seite.

Angriffe im Detail betrachtet: Ein Gesamtüberblick über die beobachteten Taktiken, Techniken und Verfahren in den Ermittlungen von Unit 42: worauf Angreifer abzielen, wie sie eindringen, wie schnell sie sich bewegen und welche Auswirkungen die Angriffe haben.

Empfehlungen für Sicherheitsbeauftragte: Konkrete Schritte, um die Lücken zu schließen, die eine Kompromittierung ermöglichen, den Wirkungsbereich einzuschränken und die Reaktionsfähigkeit schnell genug aufzubauen, um Vorfälle zu stoppen, bevor sie eskalieren.

Unit 42 ist rund um die Uhr im Einsatz, um die digitale Welt vor Cyberbedrohungen zu schützen. Das Ziel dieses Berichts ist klar: Wir wollen das, was wir an der Front der Cyberbedrohungen erfahren, in Entscheidungen umsetzen, um Vorfälle zu verhindern, bevor sie sich zu Sicherheitsverletzungen entwickeln.

Sam Rubin

SVP of Consulting and Threat Intelligence

Unit 42

2. Neue Bedrohungen und Trends

Trend 1. Die KI hat sich für Bedrohungsakteure zu einem starken Multiplikator entwickelt

Die KI verändert die Wirtschaftlichkeit von Angriffen. Sie erhöht die Geschwindigkeit von Angriffen sowie deren Umfang und Wirksamkeit und eröffnet gleichzeitig völlig neue Angriffsmöglichkeiten.

Ein Großteil dieser Aktivitäten findet zwar in der gegnerischen Infrastruktur statt, die wir nicht direkt beobachten können, aber die Untersuchungen und Forschungen von Unit 42 lassen einen deutlichen Wandel erkennen. Im Jahr 2025 gehen die Bedrohungsakteure von der Erprobung zum routinemäßigen Einsatz über. Die KI ist kein automatischer Erfolgsgarant für Angreifer, aber sie senkt die Hürden erheblich. Sie ermöglicht es den Bedrohungsakteuren, schneller zu agieren, häufiger zu iterieren und mit weniger menschlichen Einschränkungen zu arbeiten.

KI steigert die Geschwindigkeit und das Ausmaß von Angriffen

Die KI komprimiert den Lebenszyklus von Angriffen und reduziert den manuellen Aufwand, der für das Angreifen mehrerer Ziele erforderlich ist.

Schnellere Ausnutzung von Sicherheitslücken: Das Zeitfenster zwischen Offenlegung und Ausnutzung wird immer kleiner. Die Bedrohungsakteure automatisieren die Schleife „Überwachen → Diff → Testen → Bewaffnen“. Untersuchungen von Unit 42 haben ergeben, dass Angreifer innerhalb von 15 Minuten nach Bekanntgabe einer CVE mit dem Scannen nach neuen Sicherheitslücken beginnen. Ausnutzungsversuche beginnen oft, bevor viele Sicherheitsteams den Hinweis auf die Sicherheitslücke überhaupt gelesen haben.

Parallelisiertes Targeting: Die Zeit eines menschlichen Operators ist kein begrenzender Faktor mehr. KI-gestützte Arbeitsabläufe ermöglichen es den Akteuren, Aufklärungs- und Erstzugriffsversuche auf Hunderte von Zielen parallel durchzuführen und dann ihre Anstrengungen dort zu konzentrieren, wo sie eine schwache Reaktion vorfinden.

Ransomware im großen Maßstab: Akteure nutzen die KI, um die manuelle Arbeit bei der Bereitstellung (Skripterstellung, Vorlagenerstellung) und Erpressung (einheitliche Nachrichten) zu reduzieren. Der Wandel besteht nicht darin, dass Ransomware neu ist, sondern darin, dass die Zeit, die die Akteure benötigen, um sie im großen Maßstab auszuführen, abnimmt.

Bei einer Ransomware-Untersuchung stellte Unit 42 operative Skripte fest, die zur Bereitstellung von Nutzlasten, zur Koordinierung von Ausbreitungen im Netzwerk und zur Beeinträchtigung von Sicherheitskontrollen im großen Umfang verwendet wurden. Mehrere Elemente passten zu einer KI-gestützten Entwicklung, darunter eine ungewöhnlich gründliche Kommentierung, Vorlagenvarianten und eine auf Effizienz ausgerichtete Fallback-Logik. Der Nettoeffekt war eine maschinenähnliche Ausführung über Hunderte von Systemen hinweg, wodurch der Zeit- und Arbeitsaufwand, der normalerweise für eine mehrstufige Bereitstellung erforderlich ist, reduziert wurde.

In einem Erpressungsfall beobachteten die Verhandlungsführer der Unit 42, dass die Antworten in Tonfall, Grammatik, Intervall und Bearbeitungszeit ungewöhnlich einheitlich waren. Diese Muster entsprechen schablonenhaften oder KI-gestützten Benachrichtigungen. Selbst eine Teilautomatisierung ist von Bedeutung: Sie ermöglicht es den Akteuren, mehr gleichzeitige Verhandlungen zu führen und konzertierten Druck auszuüben, ohne dass ein menschlicher Operator für die einzelnen Aktionen erforderlich ist.

Was dies für die Zeit bis zur Auswirkung bedeutet: Letztes Jahr simulierte Unit 42 einen KI-gestützten Angriff, der die Zeit bis zur Ausschleusung auf 25 Minuten reduzierte. IR-Daten aus der realen Welt spiegeln diese Beschleunigung wider: Die schnellsten 25 % der Eindringlinge erreichten die Ausschleusung in 72 Minuten, im Vergleich zu 285 Minuten im Kalenderjahr zuvor.

Die KI verbessert die Ergebnisse der Angreifer

Die KI erhöht die Erfolgsquote bekannter Angriffstechniken.

Hyper-personalisiertes Social Engineering: Wir haben die Methode „Phishing mit besserer Grammatik“ hinter uns gelassen. Die Akteure können Open-Source-Informationen (OSINT) automatisiert sammeln, einschließlich des beruflichen und organisatorischen Kontexts, und daraus Köder entwickeln, die zur Rolle und zu den Beziehungen der Zielperson passen.

Synthetische Identitäten: Bedrohungsakteure wie Muddled Libra und nordkoreanische IT-Mitarbeiter setzen zunehmend Deepfake-Techniken ein, um an Anmeldedaten zu gelangen und Remote-Personaleinstellungsprozesse zu umgehen.

Malware-Entwicklung: Bei der Shai-Hulud-Kampagne stellte Unit 42 fest, dass die Angreifer ein Large Language Model (LLM) verwendeten, um bösartige Skripte zu erstellen.

Niedrigere Einstiegshürden: Speziell erstellte bösartige LLMs und Jailbreak-Angriffe verringern die für die Herstellung überzeugender Köder und funktionaler Code-Varianten erforderlichen Fähigkeiten immer weiter. Der Nettoeffekt ist, dass mehr Akteure in der Lage sind, glaubwürdige Handlungen schneller und mit weniger Fehlern durchzuführen.

Ein wenig raffinierter Akteur schleuste sensible Daten aus, hatte aber keinen Plan für die Erpressung. Daher entwickelte er mithilfe eines LLM eine professionelle Erpressungsstrategie mit Fristen und Druckmitteln. Das Ergebnis war surreal: Der Akteur nahm ein Drohvideo vom Bett aus auf, während er sichtlich berauscht war und das von der KI generierte Skript Wort für Wort von einem Bildschirm ablas. Der Bedrohung fehlte es an technischer Tiefe, aber das Modell lieferte Kohärenz. Die KI machte den Angreifer nicht schlauer, sondern ließ ihn nur professionell genug aussehen, um gefährlich zu sein.

Fazit: Die KI verbessert die Erfolgsquoten der Angreifer in jeder Phase. Sie verbessert die Qualität der Köder, verkürzt die Zeit, die für die Anpassung der Werkzeuge benötigt wird, und verringert die Notwendigkeit von ständigen Eingriffen der Akteure, wodurch die Erpressung konsistenter und skalierbarer wird.

Die KI schafft neue Angriffsvektoren

Die Einführung von KI in Unternehmen schafft eine neue Art von Risiko: Living Off The AI Land (LOTAIL). So wie Angreifer PowerShell oder Windows Management Instrumentation (WMI) missbrauchen, nutzen sie jetzt auch legitime KI-Plattformen und eingebettete Assistenten als Waffe.

Verwandeln Sie Ihre KI-Plattform in eine Waffe: Bedrohungsakteure verwenden gültige Anmeldedaten, um Enterprise-KI-Plattformen zu missbrauchen. So hat beispielsweise die jüngste Untersuchung von Unit 42 zu Google Vertex AI gezeigt, wie Angreifer benutzerdefinierte Job-Berechtigungen missbrauchen können, um die Privilegien zu erweitern und ein bösartiges Modell als Trojanisches Pferd zu verwenden, um geschützte Daten auszuschleusen.

Der Kopilot der Angreifer: Mit kompromittierten Anmeldeinformationen kann ein Eindringling einen internen Assistenten verwenden, um Kontext in Maschinengeschwindigkeit abzurufen, einschließlich der Anforderung von Integrationsleitfäden, Admin-Runbooks oder Netzwerkkarten. Der Assistent wird zu einem Multiplikator, der es den Eindringlingen ermöglicht, die Umgebung mit weniger Fehlern zu verstehen.

Ein Insider setzte den unternehmenseigenen KI-Assistenten als Waffe ein, um einen Angriff zu inszenieren. Die forensische Analyse ergab, dass der Insider das Tool nutzte, um interne Systeme zu untersuchen, ein benutzerdefiniertes Denial-of-Service-Skript (DoS) zu erstellen und Fehler in Echtzeit zu beheben. Der Assistent überbrückte eine Kompetenzlücke und ermöglichte es dem Akteur, die Kerninfrastruktur ins Visier zu nehmen, gegen die er ohne KI-Unterstützung wahrscheinlich nicht so effektiv hätte vorgehen können.

Das Risiko ist eindeutig: Wenn ein Tool den Mitarbeitern helfen kann, ihre Arbeit zu erledigen, kann es auch Eindringlingen helfen, Ihre Umgebung zu erkunden und sich mit weniger Fehlern darin zu bewegen.

Gegenmaßnahmen: Verteidigung gegenüber KI-gesteuerten Bedrohungen

Diese Taktiken werden Ihnen helfen, sich gegen KI-gestützte Angriffe zu verteidigen:

Gegenmaßnahmen gegenüber KI-beschleunigten Angriffen

- Automatisieren Sie das externe Patching: Legen Sie automatisches Patching für kritische CVEs bei über das Internet zugänglichen Assets fest, um das 24-Stunden-Fenster für die Ausnutzung zu schließen.

- Autonome Eindämmung: Einsatz von KI-gesteuerter Reaktion zur Verkürzung der mittleren Zeit bis zur Erkennung/Reaktion (MTTD/MTTR) und Isolierung von Bedrohungen, bevor sie die Ausbreitung im Netzwerk automatisieren können.

Schutz vor verbesserten Fähigkeiten

- Verhaltensbasierte E-Mail-Sicherheit: Übergang von signaturbasierten Filtern zu Engines, die Anomalien in Kommunikationsmustern erkennen.

- Bewusstsein für das Erkennen von bösartigen Absichten: Es reicht nicht aus, die Mitarbeiter darin zu schulen, Tippfehler zu erkennen. Stellen Sie auf Out-of-Band-Verifizierung (OOB) für alle sensiblen Anfragen um (z. B. Überweisungen, Zurücksetzen von Anmeldedaten oder Remote-Personaleinstellungen).

Schutz der KI-Angriffsfläche

- Überwachen der Modelltelemetrie: Korrelieren Sie ungewöhnliche KI-API-Aufrufe oder Skripte, die von Modellausgaben stammen, mit bekannten Umgehungstechniken.

- Sofortige Sichtbarkeit: Warnung zu sensiblen Abfragen an interne LLMs (z. B. „Alle Passwörter finden“) und Durchsetzung strenger Berechtigungsgrenzen für Token und Dienstkonten.

Trend 2. Die Identität ist zum zuverlässigsten Weg für erfolgreiche Angriffe geworden

Im vergangenen Jahr spielten Identitätsschwachstellen bei fast 90 % der von Unit 42 bearbeiteten Untersuchungen eine wesentliche Rolle. In unseren Fällen prägten Identitätsdiebstähle den gesamten Fallverlauf. Er diente als Einstieg, als Weg zur Ausweitung der Rechte und als Mechanismus für die Ausbreitung im Netzwerk über einen gültigen Zugang.

Da Unternehmen immer mehr in SaaS-, Cloud- und hybride Umgebungen vordringen, spielen Netzwerkgrenzen eine immer geringere Rolle. Die Identität – die Verbindung zwischen Benutzern, Maschinen, Diensten und Daten – ist zur praktischen Grenze geworden. In vielen Fällen benötigen die Bedrohungsakteure keine ausgeklügelte Exploit-Kette. Sie melden sich mit gestohlenen Anmeldedaten, über gekaperte Sitzungen oder falsch zugewiesene Berechtigungen an.

Der authentifizierte Zugang verändert die Dynamik des Eindringens. Dadurch können sich Gegner schneller bewegen, in das normale Geschehen einfügen und ihren Wirkungsbereich mit weniger Hürden erweitern. Dieser Trend beschleunigt sich, da maschinelle Identitäten, eingebettete KI-Anwendungen und fragmentierte Identitätsbestände die Zahl der Zugangswege erweitern, die Angreifer ausnutzen können.

Einstiegswege: Identitätsgesteuerter Erstzugriff

Die Falldaten von Unit 42 zeigen, dass 65 % der Erstzugriffe auf identitätsbasierte Techniken zurückzuführen sind. Während sich Sicherheitsbeauftragte auf die Behebung von Sicherheitslücken konzentrieren, umgehen Bedrohungsakteure häufig Softwarekontrollen, indem sie Benutzer und Authentifizierungspfade als Zielscheibe wählen.

Wir sehen die folgenden Hauptwege für den Erstzugriff:

- Identitätsbezogenes Social Engineering (33 %): Identitätsbasiertes Phishing (22 %) und andere Social-Engineering-Methoden (11 %) sind nach wie vor die Hauptursachen für moderne Sicherheitsverletzungen. Anstelle des einfachen Diebstahls von Anmeldedaten konzentrieren sich diese Taktiken zunehmend auf die Umgehung der Multi-Faktor-Authentifizierung (MFA) und das Session-Hijacking, sodass Angreifer die Authentifizierungskontrollen umgehen und sich im Netzwerk ausbreiten können, indem sie vertrauenswürdige Identitätsabläufe ausnutzen.

- Missbrauch von Anmeldedaten und Brute Force (21 %): Zuvor kompromittierte Anmeldedaten (13 %) und Brute-Force-Aktivitäten (8 %) ermöglichen es Angreifern, sich mit wenig Interaktion Zugang zu verschaffen. Durch die Verwendung gültiger Konten, die aus früheren Sicherheitsverletzungen oder Untergrundmärkten stammen, loggen sich die Akteure direkt in virtuelle private Netzwerke (VPNs), Fernzugriffs-Gateways und Cloud-Portale ein und umgehen so herkömmliche Schutzmechanismen, ohne eine frühzeitige Erkennung auszulösen.

- Identitätsrichtlinien und Insider-Risiko (11 %): Diese Vektoren beruhen auf internen Vertrauens- und Architekturfehlern und beinhalten die Ausnutzung gültiger Berechtigungen. Angreifer nutzen IAM-Fehlkonfigurationen (3 %), wie z. B. übermäßig großzügige Richtlinien, um Privilegien zu erweitern und Zugriff zu erben, während Insider-Bedrohungen (8 %) den Missbrauch legitimer Anmeldeinformationen beinhalten.

Identitäts- und Sicherheitslückenmanagement sind keine getrennten Schauplätze. Offengelegte Anmeldedaten können die gleiche Gefahr darstellen wie ein System ohne Patches mit Internetanschluss.

Der nächste Weg: Durch Identitätsdiebstahl wird aus dem Zugang ein Eindringen mit Folgen

Nach dem Erstzugriff sind Identitätslücken eine der häufigsten Methoden, mit denen Angreifer einen Fuß in die Tür setzen und eine folgenschwere Sicherheitsverletzung begehen. In modernen Umgebungen bestimmen authentifizierte Aktionen die Geschwindigkeit und den Explosionsradius.

Die Analyse von Unit 42 bei mehr als 680.000 Identitäten in Cloud-Konten ergab, dass 99 % der Cloud-Benutzer, -Rollen und -Dienste übermäßige Berechtigungen hatten, von denen einige 60 Tage oder länger ungenutzt waren. Dies schafft ein Umfeld, in dem eine Ausbreitung im Netzwerk leichter ist, als sie sein sollte, weil viele Identitäten Berechtigungen haben, die sie im Alltag nicht brauchen.

Die Angreifer nutzen sowohl menschliche als auch maschinelle Identitäten als operative Hebel aus:

- Ausweitung der Zugriffsrechte: Rollen mit unnötigen Rechten, vererbte Berechtigungen und nicht abgelaufene Legacy-Berechtigungen sind alles Wege zu höheren Zugriffsrechten. Sobald ein Angreifer in das IAM schreiben kann, kann er in der Regel schnell eskalieren, ohne neue Tools einsetzen zu müssen.

- Wiederverwendung von Anmeldedaten und Ausbreitung im Netzwerk : Die Akteure probieren kompromittierte Anmeldedaten häufig auch in anderen Systemen aus. Dies ist insbesondere dann erfolgreich, wenn Passwörter in Produktions- und Nicht-Produktionsumgebungen wiederverwendet werden oder wenn es noch freigegebene Konten gibt.

- Missbrauch von Token und OAuth: Mit gestohlenen Sitzungs-Tokens und unerlaubten OAuth-Zuteilungen können Angreifer die interaktive Authentifizierung (einschließlich MFA) umgehen, ohne wiederholte Anmeldungen angemeldet bleiben und mit weniger offensichtlichen Warnungen agieren.

Vertrauenswürdige Pfade (z. B. gemeinsame administrative Konten, delegierter Zugriff und Tools von Drittanbietern) werden zu Überholspuren für die Ausbreitung im Netzwerk. Ohne strenge Berechtigungsgrenzen und eine starke Identitätssegmentierung kann eine einzelne kompromittierte Identität einen breitflächigen Zugriff bewirken.

Die wachsende Angriffsfläche für Identitätsdiebstahl

Die Identitätslandschaft erweitert und fragmentiert sich. In dem Maße, wie Organisationen Cloud-, SaaS- und KI-gestützte Arbeitsabläufe einführen, verlagert sich die Identitätsverwaltung in Bereiche, die oft außerhalb einer konsistenten Governance liegen. Dadurch entstehen Bereiche, in denen Angreifer mit eingeschränkter Sichtbarkeit operieren können.

Drei Trends treiben diesen Wandel voran:

- Die Zunahme von maschinellen und KI-Identitäten: Nicht-menschliche Identitäten wie Dienstkonten, Automatisierungsrollen, API-Schlüssel und neue KI-Agenten sind oft zahlreicher vorhanden als die menschlicher Nutzer. Diese Identitäten haben häufig übermäßige Berechtigungen, beruhen auf langlebigen Anmeldedaten und werden nicht konsequent überwacht. Für einen Angreifer kann die Kompromittierung eines Dienstkontos eine größere Hebelwirkung haben und unbemerkter vonstatten gehen als die Kompromittierung einer Person.

- Schatten-Identitäten: Die Einführung der Cloud und von künstlicher Intelligenz hat zu einer Zunahme von nicht genehmigten Konten, Entwicklerumgebungen und Konnektoren von Drittanbietern geführt. Diese Schatten-Identitäten umgehen häufig das standardmäßige Onboarding, die Überprüfung und Protokollierung und erzeugen Zugriffspfade, die das SOC möglicherweise erst nach der Auswirkung erkennt.

- Identitätssilos: Die meisten Unternehmen betreiben mehrere Identitätssysteme (z. B. Active Directory, Okta, cloudnatives IAM). Wenn Authentifizierung und Autorisierung fragmentiert sind, ist auch die Sichtbarkeit eingeschränkt. Angreifer können zwischen On-Premises- und Cloud-Umgebungen wechseln und dabei unvollständige Spuren in jeder einzelnen Kontrollebene hinterlassen.

Durch Fehlkonfigurationen im großen Maßstab werden Identitäten von einer Kontrollmaßnahme zu einer Belastung. Wenn maschinelle Identitäten, Schattenzugriff und fragmentierte Identitätsbestände kombiniert werden, ergeben sich für Angreifer zuverlässigere Wege, um zu bestehen und sich auszubreiten. Und die Sicherheitsbeauftragten verlieren den Überblick über das gesamte System.

Gegenmaßnahmen: Störung der identitätsgesteuerten Methoden

Diese taktischen Schritte können die von Unit 42 beobachteten identitätsbezogenen Angriffe stören:

- Setzen Sie Phishing-resistente MFA ein: Die Standard-MFA reicht nicht aus, um moderne Umgehungs- und Adversary-in-the-Middle-Taktiken zu verhindern. Priorisieren Sie FIDO2/WebAuthn-Hardwareschlüssel oder Passkeys für hochwertige Rollen (Administratoren, Führungskräfte, Entwickler).

- Inventarisierung und Rotation der Maschinenidentitäten: Einrichtung einer kontinuierlichen Erkennung für nicht menschliche Identitäten (Dienstkonten, Automatisierungsrollen, API-Schlüssel). Statische Anmeldedaten für alle privilegierten Dienstkonten, die in den letzten 90 Tagen nicht geändert wurden, sollten sofort ausgetauscht und die Lebensdauer der Anmeldedaten so weit wie möglich verkürzt werden.

- Sitzungshärtung: Angreifer konzentrieren sich zunehmend auf die Zeit nach der Anmeldung, indem sie Token stehlen und OAuth-Zuteilungen missbrauchen. Reduzieren Sie die Sitzungsdauer für sensible Anwendungen und setzen Sie eine Zugriffskontrolle durch, die den Zustand des Geräts, den Standort und das Risiko während der Sitzung kontinuierlich bewertet.

- Abschaffung ständiger Administratorrechte: Umstellung des privilegierten Zugriffs auf ein Just-in-Time-Modell. Entfernen Sie dauerhafte Admin-Berechtigungen und legen Sie eine zeitlich begrenzte Rechte-Erhöhung mit Genehmigungen und strenger Protokollierung fest, sodass ein kompromittiertes Konto standardmäßig minimale Berechtigungen erhält.

Trend 3. Angriffe auf die Software-Lieferkette führen zunehmend zu Störungen in den nachgelagerten Bereichen

Das Risiko in der Lieferkette ist nicht mehr auf anfälligen Code beschränkt. Im Jahr 2025 wurde die Lieferkette um SaaS-Integrationen, Anbietermanagementebenen und komplexe Abhängigkeitsökosysteme erweitert. Das bestimmende Muster war die nachgelagerte Störung und die parallele Prüfung. Wenn ein vorgelagerter Anbieter eine Kompromittierung oder einen Ausfall meldete, hielten die Kunden oft inne und mussten sich eine grundlegende Frage beantworten: Sind wir betroffen? In vielen Fällen hatten sie nur einen begrenzten Einblick in ihre Gefährdungslage.

Die neue Art des Scheiterns besteht nicht darin, dass ein Kunde kompromittiert wird. Viele Kunden werden in eine parallele Triage gedrängt, während die vorgelagerte Situation noch unklar ist. Dies macht die Lieferkette zu einem wertvollen Ziel sowohl für Nationalstaaten als auch für kriminelle Gruppen. Eine einzige Kompromittierung kann eine „One-to-many“-Chance schaffen, die durch eine vertrauenswürdige Konnektivität entsteht, die von modernen Unternehmen genutzt wird.

SaaS-Integrationen: Vererbte Berechtigungen im großen Maßstab

SaaS-Umgebungen werden durch OAuth-Apps, API-Schlüssel und Arbeitsablauf-Automatisierung zusammengefügt. Über diese Verbindungen wird routinemäßig auf Daten und Geschäftsprozesse zugegriffen. Für Angreifer können kompromittierte Integrationen zu einem Pfad für die Ausbreitung im Netzwerk werden, der wie eine normale Automatisierung aussieht.

Diese Gefährdung spiegelt sich in den Untersuchungen des Unit 42 wider. Daten aus SaaS-Anwendungen waren im Jahr 2025 in 23 % der Fälle relevant, gegenüber 18 % im Jahr 2024, 12 % im Jahr 2023 und nur 6 % im Jahr 2022. Der stetige Anstieg zeigt, dass sich Angreifer über die traditionellen Grenzen hinweg bewegen und sich auf die cloudbasierten Tools konzentrieren, mit denen heute vor allem gearbeitet wird.

Das Risiko liegt in den vererbten Berechtigungen. Wenn eine Organisation eine Drittanbieter-Anwendung über OAuth integriert, erhält diese Anwendung die ursprünglich gewährten Rechte, und dadurch manchmal auch die Möglichkeit, sensible Daten zu lesen, Benutzer zu verwalten oder Datensätze zu ändern. Wenn der vorgelagerte Anbieter kompromittiert wird, können dieselben Berechtigungen auch nachgelagert missbraucht werden.

Bei einer kürzlich durchgeführten Untersuchung einer kompromittierten Sales-Engagement-Plattform (Salesloft/Drift-Integration) nutzten Angreifer gültige OAuth-Tokens, um auf nachgelagerte Salesforce-Umgebungen zuzugreifen. Die Aktivität ähnelte einer routinemäßigen CRM-Automatisierung (Customer Relationship Manager) und fügte sich in den erwarteten Integrations-Datenverkehr ein. Bei der Überprüfung nach dem Vorfall wurde ein tiefergehendes Problem festgestellt: Das Unternehmen entdeckte fast 100 zusätzliche, mit Salesforce verbundene Integrationen von Drittanbietern, viele davon ruhend, nicht überwacht oder im Besitz ehemaliger Mitarbeiter.

Open Source und KI: Abhängigkeitsausbreitung und Build-Time-Kompromittierung

Open Source bleibt die Grundlage der modernen Entwicklung, aber das Risiko konzentriert sich zunehmend auf indirekte Abhängigkeiten.Forschungen von Unit 42 zeigen, dass mehr als 60 % der Sicherheitslücken in cloudnativen Anwendungen in transitiven Bibliotheken bestehen. Diese Bibliotheken sind die „stillen“ Abhängigkeiten, die durch Pakete hereingezogen werden, die für Ihren Code nötig sind.

Bedrohungsakteure injizieren auch bösartigen Code in vorgelagerte Pakete, um ihn während der Installations- und Build-Schritte auszuführen und so Pipelines vor der Bereitstellung zu kompromittieren. Die Geschwindigkeit der Entwicklung verstärkt dieses Risiko. Da sich GenAI-unterstützte Kodierung immer mehr durchsetzt, können die Teams mehr Code und mehr Abhängigkeiten schneller eindringen lassen. Dies geschieht oft durch eine unzureichende Prüfung der Herkunft, der Vertrauenswürdigkeit der Maintainer und des Verhaltens der nachgelagerten Pakete.

Wir haben eine Kampagne untersucht, bei der Bedrohungsakteure schädliche Versionen von legitimen npm-Paketen hochgeladen haben. Ein Paket, das tief in einen Abhängigkeitsbaum eingebettet war, führte sofort nach der Installation Code aus, der vom Angreifer kontrolliert wurde. Da diese Aktivität während des Builds und der Installation stattfindet, kann sie Laufzeiterkennungen umgehen und in mehreren Build-Umgebungen Fuß fassen, bevor jemand eine Warnung sieht.

Anbieter-Tools: Nutzung von Management-Kanälen als Waffe

Die Anbieter-Tools, insbesondere die Plattformen für die Fernüberwachung und -verwaltung (RMM) und die Mobilgeräteverwaltung (MDM), sind für privilegierte administrative Aktionen im großen Maßstab konzipiert. Wenn sich Angreifer Zugang zur Verwaltungsinfrastruktur eines Anbieters (oder des Kunden) verschaffen, können sie Malware einschleusen, Befehle ausführen oder Konfigurationen auf eine Art und Weise ändern, die sich in den routinemäßigen administrativen Datenverkehr einfügt. Dieser Trend wird durch unsere Beobachtungen in der Praxis bestätigt: Wir stellten fest, dass 39 % der Command-and-Control (C2)-Techniken mit Fernzugriffs-Tools (T1219) zusammenhingen.

Ein weiteres Risiko für Unternehmen sind undurchsichtige Anwendungen von Drittanbietern, die in kritischen Arbeitsabläufen laufen. Wenn Kunden die Codebasis oder die Sicherheitsannahmen eines Anbieters nicht überprüfen können, können latente Hintertüren, hart kodierte Anmeldeinformationen oder ungeschützte Schnittstellen unbemerkt bestehen bleiben.

In einer multinationalen Untersuchung stellte sich heraus, dass eine alte Abrechnungsanwendung eines Drittanbieters eine undokumentierte, nicht authentifizierte Schnittstelle zum Internet hatte. Vorhandene Kontrollen erkannten dies nicht, da der Datenverkehr dem normalen Anwendungsverhalten zu entsprechen schien. Eine eingehendere Prüfung ergab strukturelle Schwachstellen, darunter SQL-Injektionspunkte und versteckte Shell-Funktionen. Diese Probleme blieben jahrelang bestehen, weil der Kunde den zugrunde liegenden Code nicht überprüfen konnte.

Die Folgen: Von der Reaktion zu Betriebsunterbrechung

Vorfälle in der Lieferkette machen Betriebsunterbrechungen gravierender, da sie Unsicherheit erzeugen. Wenn ein Lieferant kompromittiert wird, arbeiten die nachgelagerten Teams in einem Informationsvakuum. Das Ergebnis ist, dass Organisationen im großen Maßstab in den „Prüfmodus“ übergehen, das heißt Änderungen unterbrechen, Integrationen überprüfen, Abhängigkeiten isolieren und versuchen zu bestätigen, dass es keine Auswirkungen gibt, bevor der normale Betrieb wieder aufgenommen wird.

Dieses Problem wird durch drei systemische Lücken verursacht:

- Lücken im Inventar: Vielen Unternehmen fehlt ein einheitlicher Überblick über SaaS-Verbindungen, Anbieter-Agenten und transitive Bibliotheken, was die Antwort auf die Frage „Wo wird das verwendet?“ erschwert.

- Undurchsichtige Berechtigungen: Die gültigen Berechtigungen für Integrationen, Agenten und Tools sind ohne manuelle Überprüfung nur schwer zu ermitteln, sodass die tatsächlichen Auswirkungen unklar sind.

- Lücken in der Telemetrie: Da die Aktivitäten über vertrauenswürdige Kanäle (Updates, API-Aufrufe, Verwaltungstools) eintreffen, sehen die Protokolle oft harmlos aus, was die Erkennung verzögern und die Untersuchungszeit verlängern kann.

Ausblick: Diese Herausforderung wird sich noch verschärfen, wenn Organisationen KI-gestützte Arbeitsabläufe und Agenten von Drittanbietern einsetzen. Das Risiko in der Lieferkette umfasst zunehmend nicht nur die Integrität des Codes, sondern auch die Integrität von Modellen, Konnektoren und delegierten Aktionen, die im Namen einer Organisation ausgeführt werden.

Gegenmaßnahmen: Schutz der Softwarelieferkette

Die Verteidigung der Lieferkette erfordert eine schnellere Bewertung des Risikos und der Auswirkungen.

- Weisen Sie SaaS-Eigentum und -Umfang zu: Inventar-OAuth-Anwendungen und -Integrationen (SaaS-Sicherheitsmanagement und Erkennung). Weisen Sie Eigentümer zu. Entfernen Sie ruhende Integrationen und solche, die an ausgeschiedene Benutzer gebunden sind.

- Entwickeln Sie Notfallpläne: Legen Sie im Voraus fest, wie Sie Token widerrufen, Konnektoren deaktivieren und Anbieter-Agenten isolieren können, ohne bei einem vorgelagerten Vorfall improvisieren zu müssen.

- Protokollieren Sie die Aktivitäten von Anbietern und Integrationen mit Audittiefe: Stellen Sie sicher, dass Sie beantworten können, was, wo und von wem ausgeführt wurde. Warnung bei Berechtigungsänderungen, Token-Zuteilungen und anomalen Admin-Aktionen.

- Verschärfen Sie die Sicherheit bei der Build-Erfassung: Verwenden Sie Software Composition Analysis (SCA) und Herkunftskontrollen. Legen Sie Versionen fest, schränken Sie neue Repositorys ein und verlangen Sie eine Überprüfung für neue Abhängigkeiten, insbesondere solche, die bei der Installation oder beim Erstellen ausgeführt werden.

Trend 4. Nationalstaatliche Akteure passen ihre Taktiken an moderne Umgebungen an

Die Aktionen von Nationalstaaten wurden 2025 ausgeweitet, wobei Spionage, Prepositioning und Zugriffskampagnen vorangetrieben wurden. Bei den Kampagnen, die mit China, Nordkorea und dem Iran in Verbindung stehen, sind drei Veränderungen zu beobachten:

- Stärkere Nutzung des identitätsgesteuerten Zugangs

- Tiefere Kompromittierung von Infrastruktur und Virtualisierungsschichten

- Frühe Experimente mit KI-gestütztem Handeln zielten auf Tarnung und Persistenz ab.

In China ansässige Gruppen haben sich über die Aktivitäten auf Benutzerebene hinaus mit Infrastruktur- und Virtualisierungsplattformen beschäftigt. Nordkoreanische und iranische Akteure nutzen verstärkt Rekrutierungsköder, synthetische Personas und maßgeschneiderte Malware, um sich Zugang zu verschaffen. Wir haben auch neue KI-gestützte Techniken beobachtet, darunter die Erstellung von gefälschten Identitäten und die automatische Generierung von C2.

Diese Entwicklungen spiegeln eine Verlagerung hin zu Zugriffsmethoden wider, die für Sicherheitsbeauftragte wesentlich schwieriger zu erkennen und zu überprüfen sind.

China: Fokussiert auf Edge und Virtualisierung

Bei den Aktivitäten im Zusammenhang mit der Bedrohung durch China wurde weiterhin dem langfristigen Zugang und der Datenerfassung Vorrang eingeräumt. Im Jahr 2025 gab es eine bemerkenswerte Verschiebung von der E-Mail-Spionage hin zu einer weitergehenden Ausnutzung von Anwendungen, Infrastruktur und Virtualisierungsschichten.

Phantom Taurus ist ein Beispiel für diesen Wandel: Von Kampagnen, die sich auf das Sammeln sensibler E-Mails konzentrierten, ging man dazu über, Datenbanken und Webserver direkt anzugreifen, um sie zu erfassen und auszuschleusen. Die NET-STAR-Malware nutzte fortschrittliche Umgehungstechniken und stellte ein erhebliches Risiko für Unternehmen mit exponierter Web-Infrastruktur dar.

In ähnlicher Weise beobachteten wir eine einjährige hartnäckige Kampagne gegen Informationstechnologie-, SaaS- und Geschäftsprozess-Outsourcing-Organisationen (von Unit 42 als Aktivitätscluster CL-STA-0242 erfasst). Die Gruppe hinter der Kampagne kompromittierte Virtualisierungsplattformen, die von IT-Dienstleistern betrieben wurden, und setzte BRICKSTORM-Malware ein, die den C2-Verkehr in gewöhnlichen verschlüsselten Websitzungen verbarg, wodurch die Entdeckung durch die Netzwerküberwachung erheblich erschwert wurde. Die CISA hat die BRICKSTORM-Aktivitäten öffentlich staatlich geförderten chinesischen Akteuren zugeschrieben.

Diese Veränderungen zeigen, dass sich der Trend weg von der Erfassung auf Benutzerebene hin zu einer tieferen Kompromittierung von Infrastrukturen und virtualisierten Umgebungen bewegt, in denen ein langfristiger Zugriff sowohl dauerhafter als auch für Sicherheitsbeauftragte schwerer zu entdecken ist.

Nordkorea: Bewaffnete HR Teil I

Nordkoreanische Bedrohungen waren auch 2025 eine ständige Herausforderung für Unternehmen. Mehrere lang andauernde Kampagnen wurden trotz umfangreicher öffentlicher Berichterstattung, Strafverfolgungsmaßnahmen und multilateraler Sanktionen fortgesetzt.

Unit 42 hat mindestens zwei Kampagnen verfolgt:

- Wagemole: Nordkoreanische Agenten verschafften sich eine unerlaubte Remote-Anstellung bei US-amerikanischen und europäischen Organisationen und leiteten die Einnahmen heimlich an das Regime zurück. Der über diese Auftragnehmer- und Mitarbeiterrollen erlangte Zugang ermöglichte sowohl unerlaubte Finanzzahlungen als auch Spionage. Wagemole wurde erstmals im Jahr 2023 aufgedeckt, war aber auch 2025 noch aktiv, und wir haben damit verbundene Aktivitäten in mehr als 20 Unternehmensumgebungen identifiziert und beseitigt.

- Contagious Interview: Seit mindestens 2022 haben es die Akteure auf Softwareentwickler und IT-Personal abgesehen, indem sie fiktive Vorstellungsgespräche führen, bei denen Malware über Codierungsaufgaben geliefert wird. Allein im Jahr 2025 haben wir Infektionen mit Contagious Interview aus mehr als 10 Unternehmensnetzwerken entfernt, was die Risiken unterstreicht, die mit der Ausführung von ungeprüftem Code auf Unternehmenssystemen verbunden sind.

Iran: Bewaffnete HR Teil II

Die iranische Bedrohung blieb auch 2025 hoch, da mehrere Gruppen ihre Operationen gegen strategische Sektoren fortsetzten. Besonders erwähnenswert sind Screening Serpens und Curious Serpens, die beide Köder mit Beschäftigungsmotiven verwendeten, um Anbieter von Luft- und Raumfahrt sowie Satellitenkommunikation anzusprechen. Diese Aktivitäten spiegeln Irans langjähriges Interesse an Organisationen wider, die mit sensiblen technischen und betrieblichen Informationen umgehen.

Unit 42 verfolgte die folgenden Kampagnen:

- Screening Serpens (auch bekannt als Smoke Sandstorm, UNC1549): Diese Gruppe hatte es auf Regierungsorganisationen im Nahen Osten abgesehen, indem sie betrügerische Arbeitsvermittlungsportale einrichtete, die bekannte Luft- und Raumfahrt- sowie Verteidigungsunternehmen imitierten. Diese Websites lieferten Malware in Form von Bewerbungsunterlagen, die oft mit gültigen Codesignatur-Zertifikaten signiert waren, um die Glaubwürdigkeit zu erhöhen. Aufgrund von Sicherheitsfehlern konnten die Forscher von Unit 42 die gesamte Infektionskette überprüfen, die die Kandidaten zum Herunterladen einer infizierten Umfragedatei oder eines Dokumentenpakets veranlasste.

- Curious Serpens (auch bekannt als APT33, Peach Sandstorm): Curious Serpens hatten es auf einen Kommunikationsanbieter abgesehen, indem sie per E-Mail Stellenanzeigen schickten und auf karriereorientierten Websites posteten. Bei dieser Aktion wurde eine modulare Hintertür installiert, die es ermöglicht, Daten zu sammeln und nachfolgende Nutzlasten zu platzieren. Die Akteure nutzten legitime signierte ausführbare Dateien, DLL-Side-Loading und Umgehungstechniken, was zeigt, dass sie weiterhin in ein spezialisiertes Toolset zur Umgehung moderner Sicherheitskontrollen investieren.

Bei einer Untersuchung von Screening Serpens kontaktierte ein Angreifer einen Mitarbeiter über LinkedIn und persönliche E-Mails mit einer maßgeschneiderten Lebenslaufdatei, die Malware installierte und die Verwendung legitimer Remote-Management-Tools ermöglichte. Nach dem Eindringen sammelte der Akteur Anmeldedaten, überprüfte die Umgebung, setzte eine benutzerdefinierte Hintertür ein und versuchte, Aktivitätsspuren zu beseitigen, was darauf hindeutet, dass der Schwerpunkt auf Persistenz und Unauffälligkeit lag.

Die Verwendung realistischer Beschäftigungsthemen und signierter Binärdateien erhöht die Wahrscheinlichkeit, dass die Opfer bösartige Dateien öffnen. Dies unterstreicht die Notwendigkeit für sensible Sektoren, rekrutierungsbezogene Aktivitäten zu überwachen und alle von außen stammenden Dokumente oder Codes zu überprüfen.

Einsatz künstlicher Intelligenz (KI) durch Staaten

Es gibt nur wenige Belege dafür, dass nationalstaatliche Akteure KI in großem Maßstab einsetzen, aber 2025 gab es erste Anzeichen dafür, dass einige Gruppen damit beginnen, KI in ihre Operationen zu integrieren. Viele dieser Aktivitäten sind für Sicherheitsbeauftragte nur schwer zu beobachten, da viele wahrscheinliche Anwendungsfälle (wie die Entwicklung von Malware, die Erstellung von Infrastrukturen oder die Analyse ausgeschleuster Daten) außerhalb von Unternehmensumgebungen und außerhalb der üblichen Sichtbarkeit stattfinden. Mit der Weiterentwicklung der Fähigkeiten wird es immer wichtiger zu verstehen, wo Nationalstaaten mit künstlicher Intelligenz experimentieren, um künftige Handlungen vorauszusehen.

Die Angreifer scheinen vor allem daran interessiert zu sein, die KI zu nutzen, um ihre Ausdauer zu erhöhen und dauerhaftere Standbeine zu schaffen. Staatliche Akteure haben gezeigt, dass sie zunehmend Zugriffspunkte nutzen, die auf Identität und Glaubwürdigkeit beruhen, und eine umfassende Kompromittierung von virtualisierter und Anwendungsinfrastruktur verursachen. Diese Zugriffsmethoden sind für Sicherheitsbeauftragte bereits schwer zu validieren, und KI wird sie wahrscheinlich noch effizienter und schwieriger zu stören machen.

Eines der klarsten öffentlichen Beispiele wurde im Juli bekannt, als die ukrainischen Behörden in einem CERT-UA-Bericht meldeten, dass die mutmaßliche russische Malware mit dem Namen LAMEHUG ein LLM verwendet, um C2-Anweisungen über eine API zu generieren. Diese Aktivität, die Fighting Ursa (auch bekannt als APT28, Fancy Bear) zugeschrieben wird, ersetzte einen menschlichen Operator durch einen automatisierten Arbeitsablauf.

Auch bei nordkoreanischen Akteuren waren Anzeichen von KI-Experimenten zu sehen. Im Rahmen der Recherchen von Unit 42 im Zusammenhang mit der Wagemole-Kampagne identifizierten die Ermittler verdächtige nordkoreanische Konten, die KI-basierte Bildmanipulationsdienste nutzen, um gefälschte Personas für Beschäftigungsbetrugsversuche zu erstellen. In einer ähnlichen Operation im Stil von Contagious Interview fabrizierten die Angreifer ein ganzes Unternehmen und verbreiteten es auf mehreren Social-Networking-Plattformen mit Hilfe von KI-generierten Identitäten, wiederverwendeten Konten und modifizierten Profilen von echten Fachleuten. Das Ergebnis war eine überzeugende Unternehmensfassade, die das Vertrauen stärken und die Erfolgsquote bei der Anwerbung von Mitarbeitern erhöhen sollte.

Gegenmaßnahmen: Verteidigung gegen nationalstaatliche Angreifer

Die Abwehrmaßnahmen konzentrieren sich auf die Zugangswege, die Infrastrukturebenen und die vertrauenswürdigen Kanäle, die von staatlichen Betreibern genutzt werden, um langfristigen Zugang zu erlangen und zu erhalten.

- Verschärfte Überprüfung der Identität und der Einstellungsabläufe: Verstärkte Kontrollen beim Onboarding von Vertragspartnern und bei externen Personaleinstellungen, um synthetische Personas, Deepfakes und Job-Köder zu erkennen, bevor sie die Kernsysteme erreichen.

- Erweitern der Überwachung auf virtualisierte und Anwendungsinfrastrukturen: Baseline und Protokollierung der Aktivitäten auf Virtualisierungsplattformen, Web-Anwendungen und Service-Provider-Umgebungen. Alarmieren bei Abweichungen, die auf ein Fortbestehen oder eine Ausbreitung im Netzwerk hindeuten.

- Härtung und Überwachung der Nutzung vertrauenswürdiger Tools und Kanäle: Überprüfen Sie, wie signierte Binärdateien, verschlüsselter Datenverkehr, Remote-Management-Tools und Kollaborationsplattformen verwendet werden. Erkennen Sie Muster, die auf einen Missbrauch von Anmeldedaten oder verdeckte Aktivitäten hindeuten.

- Instrumentieren und steuern Sie KI-bezogene Aktivitäten in sensiblen Arbeitsabläufen: Begrenzen Sie, welche KI-Dienste mit Identitäten, Quellcode oder sensiblen Daten interagieren können. Protokollieren Sie deren Nutzung und untersuchen Sie anomale Muster, die auf eine automatische Persona-Erstellung oder KI-gesteuerte Vorgänge hindeuten könnten.

3. Angriffe im Detail betrachtet

In diesem Abschnitt werden die Verhaltensweisen aufgeschlüsselt, die wir bei den Untersuchungen von Unit 42 zur Reaktion auf Vorfälle im Jahr 2025 beobachtet haben. Wir gliedern diese Beobachtungen in vier Dimensionen, um zu zeigen, was Angreifer tun und wie sie erfolgreich sind:

- Die Angriffsfläche: Hier schlagen die Angreifer zu. Eindringlinge bleiben selten in einer Spur; sie erstrecken sich jetzt gleichzeitig auf Endpunkte, Cloud-Infrastruktur und Identitätsebenen.

- Der Einstiegspunkt: So kommen sie rein. Phishing und Sicherheitslücken liegen mit jeweils 22 % gleichauf an der Spitze der Vektoren für den Erstzugriff. Angreifer sind pragmatisch, sie nutzen menschliche Fehler und ungepatchte Systeme gleichermaßen aus, um die Tür aufzubrechen.

- Die Schnelligkeit: So schnell bewegen sie sich. Während die Durchschnittszeiten variieren, wird die schnellste Gruppe von Angreifern immer schneller, sodass das Zeitfenster für eine effektive Verteidigung immer kleiner wird.

- Die Auswirkungen: Dies sind die Kosten für das Opfer. In diesem Jahr fand eine Verlagerung weg von der Verschlüsselung und hin zu Datendiebstahl und Erpressung statt.

3.1. Die Angriffsfläche: Eindringlinge breiten sich im Unternehmen aus

Angriffe bleiben selten in einer Spur

In Tabelle 1 sind die primären Angriffsflächen aufgeführt, die im Jahr 2025 in die Untersuchungen von Unit 42 involviert waren: Endgeräte, Netzwerke, Cloud-Dienste, Identitätssysteme, Anwendungen, E-Mails und benutzergesteuerte Aktivitäten. Diese Kategorien stellen die primären operativen Ebenen dar, auf denen wir bei unseren Untersuchungen Angreiferaktivitäten beobachtet haben. Da Eindringlinge häufig mehrere Ebenen abdecken, schließen sie sich nicht gegenseitig aus und ergeben in der Summe nicht 100 %. An einem einzigen Vorfall können mehrere gleichzeitig beteiligt sein.

| Angriffsfläche | Prozentsatz |

|---|---|

| Identitäten | 89% |

| Endpunkte | 61% |

| Netzwerk | 50% |

| Menschen | 45% |

| 27% | |

| Anwendung | 26% |

| Cloud | 20% |

| SecOps | 10 Prozent |

| Datenbank | 1% |

Tabelle 1. Angriffsflächen, die Ziel von Eindringversuchen waren, mit Angabe des Prozentsatzes der Vorfälle pro Angriffsfläche.

Bei 87 % aller Vorfälle gab es Aktivitäten, die zwei oder mehr Angriffsflächen umfassten. Siebenundsechzig Prozent der Vorfälle betrafen Aktivitäten auf drei oder mehr Flächen. Aktivitäten über vier oder mehr Angriffsflächen traten bei 43 % der Angriffe auf, und wir haben Fälle mit Aktivitäten über bis zu acht Angriffsflächen beobachtet. Die Verteilung der betroffenen Angriffsflächen variiert zwar von Jahr zu Jahr, aber dieses Muster unterstreicht die Tatsache, dass Eindringlinge selten auf eine einzige Angriffsfläche beschränkt bleiben, sondern sich oft ausweiten, wenn der Zugang und die Möglichkeiten wachsen.

Identitätsdiebstahl spielte bei vielen Vorfällen eine wichtige Rolle (fast 90 %) und stellt eine der häufigsten Angriffsflächen in unserer Fallliste dar.

Auch Aktivitäten, die auf Menschen abzielten, traten häufig auf (45 % der Vorfälle). Dieses Muster spiegelt die Themen in unserem jüngsten Social-Engineering-Report wider, in dem hervorgehoben wird, dass die Interaktion auf der menschlichen Ebene nach wie vor eine entscheidende Rolle für den Erfolg von Eindringlingen spielt.

Die Browser-Angriffsfläche: Angriffe auf die menschliche Schnittstelle

Browseraktivitäten spielten in diesem Jahr bei 48 % der Ermittlungen eine Rolle (gegenüber 44 % im Jahr 2024). Dies zeigt, dass Benutzer bei routinemäßigen Web-Sitzungen dem Risiko für bösartige Links, Seiten zum Abfangen von Anmeldeinformationen und injizierte Inhalte ausgesetzt sind, wenn die lokalen Kontrollen schwach sind.

Bei einem von uns untersuchten ClickFix-Vorfall leiteten die Angreifer einen Mitarbeiter eines weltweit tätigen Industrieunternehmens auf eine gefälschte Website, indem sie ihn bei der Suche nach einem Restaurant durch Suchmaschinenoptimierung (SEO)-Vergiftung auf die falsche Fährte schickten. Die Website nutzte Social-Engineering-Prompts, um den Mitarbeiter dazu zu bringen, bösartigen Code auszuführen, der in die Zwischenablage kopiert wurde, woraufhin der Angreifer versuchte, Malware im Speicher auszuführen. Der Angreifer schien zu versuchen, einen Infostealer herunterzuladen, obwohl wir die genaue Nutzlast nicht bestätigen konnten.

Ein weltweit tätiges Medizintechnikunternehmen wurde Opfer eines Einbruchs, der mit einer SEO-Vergiftung begann. Ein Administrator griff auf eine gefälschte Website zu, auf der sich eine bösartige Version eines Verwaltungstools befand, und der Link wurde später über einen internen Nachrichtenanruf an einen Domänenadministrator weitergegeben. Dies führte dazu, dass die kompromittierte Software ausgeführt wurde. Nachdem der Angreifer Fuß gefasst hatte, setzte er Ransomware auf wichtigen Systemen ein, schleuste Daten aus und forderte Lösegeld. Die daraus resultierende Unterbrechung beeinträchtigte die Produktion, den Vertrieb, den Versand und die Auftragsabwicklung für einen längeren Zeitraum, während die Systeme wiederhergestellt wurden.

Nicht verwaltete Anwendungen und eingeschränkte Browser-Schutzmechanismen ermöglichten bei einem Vorfall einen ersten Ausführungsversuch, bevor dieser eingedämmt werden konnte. In einem anderen Fall ermöglichte die privilegierte Ausführung eines bösartigen Verwaltungstools die Verbreitung von Ransomware und eine weitreichende Betriebsunterbrechung.

Die Cloud-Angriffsfläche: Kompromittierung der Pipeline

Wie schon im letzten Jahr betrafen etwa 35 % unserer Untersuchungen Cloud- oder SaaS-Assets. In diesen Fällen erforderte die Untersuchung das Sammeln von Protokollen oder Bildern aus Cloud-Umgebungen oder die Überprüfung von Aktivitäten in extern gehosteten Anwendungen, da davon auszugehen war, dass das Eindringen Cloud-gehostete Ressourcen oder Arbeitsabläufe betraf.

Die Schwachstellen der Cloud waren unterschiedlich, aber auch grundlegende Probleme beeinflussten das Verhalten der Angreifer, sobald sie sich Zugang verschafft hatten. Bei einer Untersuchung wurde festgestellt, dass sensible Cloud-Anmeldedaten in einem öffentlichen Repository offengelegt wurden, wodurch sich die Möglichkeiten für Angreifer, in Cloud-Umgebungen einzudringen, erweiterten.

In einer anderen Untersuchung sprachen die Angreifer einen Entwickler in einem Open-Source-Forum an und überredeten ihn, ein vergiftetes Debugging-Tool herunterzuladen. Dies machte aus einer routinemäßigen Zusammenarbeit eine Ursache für Kompromittierung in der Cloud.

Das kompromittierte Tool ermöglichte den Angreifern den Zugriff auf die gespeicherten Cloud-Anmeldedaten des Entwicklers. Sie nutzten diese Anmeldeinformationen, um auf Backend-Systeme zuzugreifen und unberechtigte Abhebungen über mehrere Blockchain-Netzwerke hinweg auszulösen. Dieser Fall zeigt, wie der durch cloudnative Entwicklungs-Workflows erlangte Zugang missbraucht werden kann, um auf sensible Systeme zuzugreifen und erhebliche Auswirkungen zu verursachen.

3.2. Der Einstiegspunkt: Der Erstzugriff erfolgt über vorhersehbare Pfade

Die Erstzugriffe im Jahr 2025 folgten einem bekannten Muster, wobei die meisten Eindringlinge über eine Reihe von gut bekannten Vektoren eindrangen. Die Abbildung 1 zeigt die Verteilung dieser Wege über die letzten fünf Jahre und verdeutlicht, dass Phishing und Software-Sicherheitslücken stets zu den wichtigsten Einstiegspunkten gehören. Während sich das relative Gleichgewicht zwischen den Vektoren von Jahr zu Jahr verschiebt, ist der Gesamttrend stabil: Angreifer verlassen sich weiterhin auf eine kleine Anzahl zuverlässiger Techniken, um ihren Fuß in die Tür zu bekommen.

Abbildung 1. Vektoren für den Erstzugriff (2021–2025). Die Methodik der Datenerhebung im Unit 42 wurde angepasst, um eine höhere Differenzierung zu erreichen, wodurch die Kategorie „Sonstige“ reduziert wurde. Durch die höhere Differenzierung wurden auch neue Kategorien eingeführt, wie „Insider-Bedrohung und Missbrauch von vertrauenswürdigen Beziehungen und Tools“. Wenn für ein bestimmtes Jahr keine Daten verfügbar sind, wird es mit N/A gekennzeichnet.

Phishing und Sicherheitslücken kämpfen um die Vorherrschaft

Phishing und das Ausnutzen von Sicherheitslücken waren mit jeweils 22 % die häufigsten Vektoren für den Erstzugriff bei allen Vorfällen im Jahr 2025. Diese Parität besteht einfach deshalb, weil beide Methoden unglaublich gut funktionieren.

Phishing-Kampagnen erzielen höhere Konversionsraten, da KI den Angreifern hilft, glaubwürdige, fehlerfreie Köder zu entwickeln, die herkömmliche Filter umgehen und Nutzer effektiver ansprechen. Gleichzeitig beschleunigt sich die Ausnutzung von Sicherheitslücken, da sich die Angriffsfläche vergrößert und die Automatisierung es den Angreifern ermöglicht, schneller nach Sicherheitslücken zu suchen und diese auszunutzen, als die Sicherheitsbeauftragten sie schließen können. Da beide Vektoren einen zuverlässigen Weg zur Kompromittierung bieten, werden sie von Angreifern intensiv genutzt.

Neben Phishing und dem Ausnutzen von Sicherheitslücken lassen sich über den Fünfjahreszeitraum hinweg wichtige Trends bei den anderen wichtigen Vektoren für den Erstzugriff erkennen:

- Die Zahl der kompromittierten Anmeldedaten ging 2025 auf 13 % zurück, während 2023 und 2024 eine verstärkte Aktivität zu verzeichnen war.

- Die Aktivitäten in der Kategorie „Sonstiges Social Engineering“ nahmen in diesem Zeitraum erheblich zu, und zwar von 3 % im Jahr 2021 auf 11 % im Jahr 2025, selbst nachdem wir eine höhere Differenzierung eingeführt hatten. Ein Großteil dieses Wachstums scheint auf direkte Interaktionstaktiken wie die Manipulationstechniken des Helpdesks zurückzuführen zu sein, die von Gruppen wie Muddled Libra eingesetzt werden.

- Brute-Force-Angriffe gingen von 13 % auf 8 % zurück, was eine mehrjährige Zunahme beendet und auf stärkere Identitätskontrollen in vielen Organisationen hindeutet.

- IAM-Fehlkonfigurationen bleiben ein hartnäckiger Vektor für den Erstzugriff, der während des gesamten Fünfjahreszeitraums mit 1 % bis 4 % auftritt.

Die Ausnutzung von Sicherheitslücken hängt von der Gelegenheit ab, nicht von der Neuheit

Angreifer nutzen Sicherheitslücken aus, wenn dies einen klaren operativen Vorteil bietet. Das Fünf-Jahres-Muster zeigt, dass die Akteure direkt auf die Arten von Schwächen reagieren, die sie ausnutzen können, und auf die Anstrengungen, die erforderlich sind, um diese Schwächen in einen Zugriff zu verwandeln.

Wenn in weitflächig bereitgestellten Systemen schwerwiegende Probleme auftauchen, handeln die Akteure schnell, da die potenzielle Reichweite beträchtlich und der Aufwand für die Automatisierung der Behebung relativ gering ist.

Dieses Muster spiegelt den Pragmatismus der Akteure wider. Die Akteure neigen dazu, das zu nutzen, was zu einem bestimmten Zeitpunkt am leichtesten zugänglich und am kostengünstigsten ist.

Große Umgebungen, größere Anfälligkeit für Sicherheitslücken

Die Daten deuten darauf hin, dass die größten Unternehmen mit einem anderen Erstzugriffsrisiko konfrontiert sind: Im Jahr 2025 waren Sicherheitslücken für etwas mehr als ein Viertel (26 %) der Erstzugriffe in diesen Umgebungen verantwortlich, verglichen mit 17 % für Phishing. Dieses Muster deutet darauf hin, dass größere Unternehmen ihr Phishing-Risiko durch stärkere E-Mail-Filterung, Sensibilisierung der Benutzer und Identitätskontrollen verringern konnten. Diese Maßnahmen beseitigen das Phishing-Risiko nicht, aber sie begrenzen wahrscheinlich seine Effektivität im Vergleich zu kleineren Unternehmen.

Große, verteilte Umgebungen mit unterschiedlichen Eigentumsverhältnissen, Altsystemen und ungleichmäßigen Patching-Zyklen machen es selbst in gut finanzierten Unternehmen leichter, Schwachstellen auszunutzen. Bei Firmen dieser Größe erhöht die Komplexität selbst die Wahrscheinlichkeit, dass Sicherheitslücken nicht behoben werden, was erklärt, warum Ausnutzungen häufiger als Vektor für Erstzugriffe verwendet werden.

3.3. Geschwindigkeit: Die schnellsten Angriffe werden immer schneller

Die Zeit bis zur Ausschleusung (die Dauer von der ersten Kompromittierung bis zum bestätigten Datendiebstahl) zeigt eine starke Beschleunigung am schnellsten Ende des Spektrums. Das schnellste Quartil der Eindringlinge erzielte die Ausschleusung im Kalenderjahr 2025 in etwas mehr als einer Stunde (72 Minuten), gegenüber fast fünf Stunden (285 Minuten) im Jahr 2024, wie in Abbildung 2 dargestellt. Der Anteil der Vorfälle, bei denen eine Ausschleusung in weniger als einer Stunde erreicht wird, ist ebenfalls gestiegen: von 19 % im Jahr 2024 auf 22 % im Jahr 2025.

Abbildung 2: Die Angriffsgeschwindigkeiten im ersten Quartil sind im Vergleich zwischen dem Kalenderjahr 2024 und dem Kalenderjahr 2025 gestiegen.

Für den gesamten Datensatz betrug die mittlere Zeit bis zur Ausschleusung (MTTE) zwei Tage. Auch wenn die Zeitspanne länger ist als bei den schnellsten Vorfällen, macht selbst der Mittelwert deutlich, wie schnell Angreifer auf Daten zugreifen und diese entfernen können, sobald sie einmal in der Umgebung sind.

Die Sicherheitsbeauftragten müssen auf Eindringlinge vorbereitet sein, die innerhalb von Minuten oder Stunden von der Kompromittierung bis zur Ausschleusung fortschreiten, sowie auf langsamere, methodischere Operationen, die sich über Tage erstrecken und eine tiefere Erkundung und dauerhafte Persistenz mit sich bringen.

3.4. Die Folgen: Erpressung über Verschlüsselung hinaus

Verschlüsselungen kamen 2025 in 78 % der Erpressungsfälle vor, ein deutlicher Rückgang im Vergleich zu den Werten von fast oder über 90 % für 2021 bis 2024, wie in Tabelle 2 dargestellt. Dies ist die deutlichste Veränderung im Vergleich zum Vorjahr und zeigt, dass herkömmliche Ransomware zwar nicht verschwunden ist, aber nicht mehr einheitlich in Erpressungsaktionen auftritt.

| Erpressungstaktik | 2021 | 2022 | 2023 | 2024 | 2025 |

|---|---|---|---|---|---|

| Verschlüsselung | 96% | 90% | 89% | 92% | 78% |

| Datendiebstahl | 53% | 59% | 53% | 60% | 57% |

| Belästigung | 5% | 9% | 8% | 13% | 10 Prozent |

Tabelle 2. Wie sich die Erpressungstaktiken von 2021 bis 2025 verändert haben.

Der Rückgang der Verschlüsselung geht nicht mit einem Anstieg anderer individueller Taktiken einher. Stattdessen spiegelt es wider, dass Angreifer die Verschlüsselung zunehmend als optional und nicht als essentiell ansehen. Bei mehreren Angriffen im Jahr 2025 wurde die Erpressung fortgesetzt, auch wenn die Opfer weiterhin Zugang zu ihren Systemen hatten. In diesen Fällen reichte eine Datenexposition, direkter Druck oder beides aus, um eine Wirkung auch ohne Dateisperrung zu erzielen.

Der Datendiebstahl blieb ein beständiges Merkmal der Erpressungsaktivitäten und trat im Vergleich zum Vorjahr in mehr als der Hälfte der Fälle auf. Bedrohungsakteure nutzten häufig die Androhung der Veröffentlichung auf Leak-Sites und in einigen Fällen des Weiterverkaufs der gestohlenen Daten, um die Opfer unter Druck zu setzen, unabhängig davon, ob eine Verschlüsselung stattgefunden hat.

Drangsalierungen waren zwar seltener, aber sind immer noch eine gängige Taktik. Zu diesen Verhaltensweisen gehörten die direkte Kontaktaufnahme mit Mitarbeitern, die Drohung, interne Informationen zu veröffentlichen, oder die Behauptung, sie würden Kundendaten an andere Akteure verkaufen, wenn die Opfer nicht zahlen würden. Einige Gruppen eskalierten den Druck, indem sie sich an Kunden oder Partner wandten und so den Ruf bedrohten und die operative Belastung verstärkten, selbst wenn die Systeme zugänglich blieben.

Diese Muster zeigen, dass sich die Erpressung von der Verschlüsselung abgekoppelt hat. Auch wenn die Verschlüsselung nach wie vor eine wichtige Rolle spielt, haben Angreifer jetzt mehrere zuverlässige Möglichkeiten, um die Daten zu manipulieren. Dies erweitert die Bandbreite der Bedingungen, unter denen Erpressung stattfinden kann. Es unterstreicht auch die Notwendigkeit von Transparenz, schneller Reaktion und soliden Datenhandhabungspraktiken, unabhängig davon, ob Angreifer Ransomware einsetzen.

Datendiebstahl bleibt ein dauerhaftes Druckmittel

Die Lösegeldökonomie erklärt, warum die Angreifer diese Operationen weiterhin durchführen. Tabelle 3 zeigt, dass der Median der anfänglichen Forderungen von 1,25 Mio. USD im Jahr 2024 auf 1,5 Mio. USD im Jahr 2025 gestiegen ist und dass auch der Median der Zahlungen gestiegen ist.

| 2024 | 2025 | |

|---|---|---|

| Mittlere anfängliche Lösegeldforderungen | 1,25 Millionen USD | 1,5 Millionen USD |

| Medianwert des gezahlten Lösegelds | 267.500 USD | 500.000 USD |

Tabelle 3. Ransomware ist für Angreifer nach wie vor eine lukrative Option.

Gemessen an den wahrgenommenen Jahreseinnahmen (PAR) machten diese Forderungen 0,55 % des PAR aus, gegenüber 2 % im Vorjahr. Viele Ransomware-Gruppen scheinen die Zahlungsfähigkeit der Opfer zu erforschen und diese Informationen zu nutzen, um die Forderungen zu kalibrieren. Wenn nach einem geringeren Anteil am PAR gefragt wird, könnte dies eine Strategie widerspiegeln, die darauf abzielt, die Zahlungswahrscheinlichkeit zu erhöhen.

Bei den Organisationen, die sich für eine Zahlung entschieden haben, stieg der Median der Zahlungen von 267.500 USD auf 500.000 USD, obwohl der Anteil am PAR von 0,6 % auf 0,26 % fiel. Die Diskrepanz zwischen den ursprünglichen Forderungen und den endgültigen Zahlungen zeigt, wie viel Verhandlungsspielraum die Opfer oft haben, und unterstreicht den Wert strukturierter Verhandlungen zur Begrenzung des finanziellen Risikos.

Die Entscheidung für eine Zahlung ist nach wie vor sehr situationsabhängig und wird durch betriebliche Auswirkungen, regulatorische Erwägungen, rechtliche Anforderungen und Anforderungen an die Geschäftskontinuität beeinflusst. In den Fällen von 2025, in denen Verhandlungen stattfanden, stieg der Median der Reduzierung zwischen ursprünglicher Forderung und Abschlusszahlung von 53 % auf 61 %. Dies zeigt, wie häufig erfahrene Verhandlungsführer die Kosten senken können, auch wenn die Preise für Angreifer insgesamt steigen.

Viele Ransomware-Gruppen arbeiten heute mit geschäftsähnlichen Strukturen, einschließlich definierter Rollen, Partnerprogramme und reproduzierbarer Verhandlungsansätze. Einige kultivieren ihre „Markenreputation“ durch die Kommunikation im Dark Web, indem sie sich als berechenbare oder professionelle Gegenspieler darstellen.

Diese Markenpflege erstreckt sich auch auf die Einhaltung von Versprechen: In unserem Datensatz aus dem Jahr 2025 erfüllten die Bedrohungsakteure in 68 % der Fälle, in denen sie ein Versprechen abgaben, ihre Verpflichtungen (z. B. die Bereitstellung von Entschlüsselungsschlüsseln oder die angebliche Löschung gestohlener Daten). Für Sicherheitsbeauftragte können diese erkennbaren Muster einen Ansatzpunkt darstellen, auch wenn das Verhandeln mit kriminellen Akteuren immer ein Risiko bedeutet.

Auch die Praktiken zur Wiederherstellung beeinflussen die Ergebnisse von Erpressungen. Etwa 41 % der Opfer waren in der Lage, ihre Systeme aus einem Backup wiederherzustellen, ohne dafür bezahlen zu müssen, was die Auswirkungen der Verschlüsselung auf den Betrieb reduzierte, aber die Ausfallzeiten nicht beseitigte. Selbst nach der Wiederherstellung mussten viele Unternehmen ihre Systeme neu aufbauen, Eindämmungen durchführen und andere Verzögerungen in Kauf nehmen, bevor sie zum normalen Betrieb zurückkehren konnten. Auch die Wiederherstellung ist anfällig: In 26 % der Erpressungsfälle beeinträchtigten die Angreifer die Backups, was zu weiteren Störungen führte.

Wenn die Verschlüsselung durch die Wiederherstellung von Sicherungskopien abgeschwächt wird oder wenn Sicherungskopien ausfallen, werden die Opfer weiterhin unter Druck gesetzt, sodass der Datendiebstahl weiterhin im Mittelpunkt der Erpressungsaktivitäten steht.

4. Empfehlungen für Sicherheitsbeauftragte

In diesem Abschnitt werden die systemischen Schwachstellen aufgezeigt, die Angriffe ermöglichen, sowie die praktischen Schritte, die erforderlich sind, um sie zu stoppen. Indem sie sich mit den Ursachen und nicht nur mit den Symptomen befassen, können Unternehmen ihre Abwehrkräfte verbessern, um sowohl gängigen als auch neu auftretenden Bedrohungen zu widerstehen.

4.1. Typische beitragende Faktoren: Warum Angriffe erfolgreich sind

Der Erfolg von Angreifern beruht selten auf Zero-Day-Exploits. Bei den Vorfällen, auf die wir im Jahr 2025 reagiert haben, haben wir festgestellt, dass in mehr als 90 % der Fälle vermeidbare Lücken in der Abdeckung und uneinheitlich angewandte Kontrollen direkt zum Eindringen beigetragen haben.

Diese Lücken bestimmen, wie leicht ein Angreifer den Erstzugriff erhält, wie schnell er sich im Netzwerk ausbreitet und ob die Sicherheitsbeauftragten ihn rechtzeitig erkennen und reagieren können. Bei den diesjährigen Untersuchungen traten drei systemische Bedingungen wiederholt auf.

1. Lücken in der Transparenz: Fehlender Kontext verzögert Erkennung

Viele Unternehmen versäumen es, die Telemetrie zu nutzen, die erforderlich ist, um das Verhalten von Angreifern im Frühstadium zu beobachten. Kritische Indikatoren für den Erstzugriff und frühe Angreiferaktivitäten bleiben oft unbemerkt, weil das SOC keine Signale über Endpunkt-, Netzwerk-, Cloud- und SaaS-Ebenen hinweg operationalisiert hat. Das Ergebnis ist ein fehlender Kontext: Sicherheitsbeauftragte sehen vielleicht einzelne Ereignisse, aber es fehlt der Zusammenhang, um ein aktives Eindringen zu erkennen.

Diese Fragmentierung zwingt die Experten dazu, Angriffe manuell aus unterschiedlichen Tools zu rekonstruieren, was zu Verzögerungen führt, die Angreifer ausnutzen. In 87 % der Vorfälle prüften die Ermittler des Unit 42 Beweise aus zwei oder mehr verschiedenen Quellen, um den Sachverhalt zu klären, in komplexen Fällen sogar aus bis zu 10 Quellen. Der Mangel an einheitlicher Transparenz verlangsamte die Erkennung und ermöglichte es den Angreifern, sich im Netzwerk auszubreiten, bevor die Sicherheitsbeauftragten das gesamte Bild sehen konnten.

2. Umgebungskomplexität: Inkonsequenz schafft den Weg des geringsten Widerstands

Sicherheitsgrundlagen werden selten universell angewandt. Im Laufe der Zeit wird es aufgrund von Altsystemen, Technologieübernahmen oder Fusionen und Übernahmen immer schwieriger, einen einheitlichen Standard im gesamten Unternehmen durchzusetzen.

Bei mehreren Untersuchungen wurde festgestellt, dass kritische Kontrollen wie der Schutz von Endgeräten in einer Geschäftseinheit vollständig implementiert waren, während sie in einer anderen fehlten oder unzureichend waren. Diese Inkonsistenz schafft einen Weg des geringsten Widerstands. Über 90 % der Datenschutzverletzungen wurden durch Fehlkonfigurationen oder Lücken in der Sicherheitsabdeckung ermöglicht und nicht durch neuartige Exploits.

3. Identitäten: Übermäßiges Vertrauen führt zur Ausbreitung im Netzwerk

Bei unseren Untersuchungen haben Identitätsschwächen immer wieder dazu geführt, dass aus einem anfänglichen Fußabdruck ein breiterer Zugang wurde. Das Hauptproblem waren oft übermäßige Vertrauensrechte und Zugriffspfade, die zu großzügig waren oder lange nach Bedarf bestehen blieben.

Die Angreifer erweiterten ihre Privilegien, indem sie nicht beendete Legacy-Rollen und übermäßig berechtigte Dienstkonten missbrauchten. Sie brachen nicht ein, sondern verschafften sich dort Zugang, wo die Organisation zu viel Vertrauen hatte walten lassen.

Diese Misserfolge spiegeln den Wandel hin zum Identitätsmissbrauch wider. Je mehr Berechtigungen und Ausnahmen es gibt, desto weniger Hindernisse gibt es für Eindringlinge. Nahezu 90 % der Vorfälle lassen sich auf ein identitätsbezogenes Element als kritische Quelle für die Untersuchung oder als primärer Angriffsvektor zurückführen.

4.2. Empfehlungen für Sicherheitsbeauftragte

Die folgenden Empfehlungen konzentrieren sich auf praktische Schritte zur Beseitigung der oben beschriebenen systemischen Bedingungen.

1. Schnellere Erkennung und Reaktion bei Sicherheitsmaßnahmen

Angesichts der Tatsache, dass die schnellsten Angriffe Daten in etwa einer Stunde ausschleusen, müssen die Sicherheitsmaßnahmen mit Maschinengeschwindigkeit erfolgen. Dies ist möglich, wenn das SOC über einen umfassenden Überblick über das Unternehmen verfügt, KI das Signal im Rauschen erkennt und die Automatisierung eine sofortige Reaktion und Abhilfe ermöglicht. Durch die Übernahme dieser sechs Fähigkeiten ist Ihr SOC in der besten Position, um erfolgreich zu sein:

Aufnahme aller relevanten Sicherheitsdaten. Angreifer arbeiten nicht in Silos, aber Sicherheitsbeauftragte führen die Überwachung oft darin durch. Im Jahr 2025 waren Lücken in der Transparenz – insbesondere bei SaaS-, Cloud-Identitäts- und Automatisierungsschichten – ein Hauptgrund für den Erfolg der Angreifer. Kritische Telemetriedaten waren oft vorhanden, blieben aber in unterschiedlichen Systemen gefangen und hinderten die Sicherheitsbeauftragten daran, Identitätsveränderungen mit Automatisierungsergebnissen oder in Browsern gespeicherten Artefakten wie Sitzungs-Tokens zu korrelieren.

Um moderne Eindringlinge zu erkennen, müssen Organisationen Signale von Identitätsanbietern, Cloud-Plattformen und SaaS-Anwendungen in eine einheitliche Ansicht aufnehmen und normalisieren. Diese Konsolidierung schließt die Schwachstellen, die Angreifer ausnutzen, und ermöglicht es den Sicherheitsbeauftragten, Eskalationswege frühzeitig zu erkennen. Ob regelbasierte Erkennung oder künstliche Intelligenz – die Qualität der Erkenntnisse hängt ganz von der Vollständigkeit der Daten ab, die als Grundlage dienen.

Vorbeugung, Erkennung und Priorisierung von Bedrohungen mit KI-gesteuerten Funktionen. Ein hohes Alarmaufkommen und fragmentierte Tools ermöglichen es Angreifern, sich zu verstecken, indem sie ihre Aktivitäten auf mehrere Systeme verteilen. Ohne Korrelation scheinen diese Aktionen nicht miteinander verbunden zu sein, was die Eskalation verzögert. KI-gesteuerte Funktionen sind unverzichtbar, um diese unterschiedlichen Signale zu einer einheitlichen operativen Ansicht zusammenzufügen.

Verhaltensanalysen helfen dabei, subtile Anomalien aufzudecken, wie z. B. die ungewöhnliche Verwendung von Token oder die Ausbreitung im Netzwerk durch Cloud-Automatisierung, die von der regelbasierten Erkennung oft nicht erkannt werden.

Die KI stärkt den Schutz durch die Korrelation von Ereignissen über Identitäts-, Endpunkt-, Cloud- und Netzwerkebenen hinweg, wobei Vorfälle mit hohem Wahrheitsgehalt gegenüber Hintergrundgeräuschen priorisiert werden. Auf diese Weise können Sicherheitsteams koordinierte Angriffe sofort von Routineaktivitäten unterscheiden und sicherstellen, dass die Analysten ihre Bemühungen auf die Bedrohungen konzentrieren, die das größte Risiko darstellen, anstatt falschen Positivmeldungen nachzujagen.

Ermöglichen von Echtzeit-Reaktionen auf Bedrohungen durch Automatisierung. Verzögerungen bei der Eindämmung sind häufig auf unklare Eigentumsverhältnisse und manuelle Validierungsschritte zurückzuführen, die mit der Automatisierung durch Angreifer nicht Schritt halten können. Eine wirksame Reaktion erfordert die Zuweisung ausdrücklicher Befugnisse für automatisierte Eindämmungsmaßnahmen, wie z. B. den Entzug von Token oder die Isolierung von Workloads, damit die Ausführung sofort fortgesetzt werden kann.

Indem sie Ad-hoc-Entscheidungen durch standardisierte, validierte Playbooks ersetzen, stellen Organisationen sicher, dass die Reaktion in einer auditfähigen Reihenfolge erfolgt. Um jedoch der Geschwindigkeit moderner Bedrohungen gerecht zu werden, muss die agentenbasierte KI als ultimative Verteidigungsbeschleunigung eingesetzt werden. Diese autonomen Systeme untersuchen dynamisch komplexe Warnungen und korrelieren Daten über verschiedene Bereiche hinweg mit Maschinengeschwindigkeit, um ein vollständiges Bild zu erhalten.

Nach der Validierung sind die Agenten autorisiert, dynamische, chirurgische Eindämmungsmaßnahmen auszuführen, von der Isolierung betroffener Systeme über Mikrosegmentierung bis hin zum automatischen Entzug kompromittierter Anmeldedaten. Durch diesen disziplinierten, intelligenten Ansatz werden die operativen Auswirkungen drastisch reduziert, die Verweildauer der Angreifer begrenzt und verhindert, dass sich einzelne Kompromittierungen zu größeren Vorfällen ausweiten.

Übergang von reaktiver zu proaktiver Sicherheit. Um von der reaktiven Verteidigung wegzukommen, müssen Organisationen von den herkömmlichen Penetrationstests zu kontinuierlichen, gegnerischen Tests übergehen. Audits erfassen nur selten das Zusammenspiel von Identitätslücken und Cloud-Fehlkonfigurationen, das Angreifer bei realen Angriffen ausnutzen. Die Sicherheitsbeauftragten müssen überprüfen, wie die Kontrollen unter realistischen Bedingungen funktionieren und sicherstellen, dass Telemetrie-Pipelines und Reaktions-Workflows wie vorgesehen funktionieren.

Proaktivität gilt auch für die Wiederherstellung. Widerstandsfähige Organisationen überprüfen vor der Wiederherstellung von Diensten, ob auch wirklich für keine Systeme mehr unberechtigter Zugriff besteht, wie z. B. durch kompromittierte Anmeldedaten oder geänderte Konfigurationen. Wenn sichergestellt wird, dass die Abhilfemaßnahmen an der Wurzel ansetzen und nicht einfach nur veraltete Snapshots wiederherstellen, kann eine schnelle Neuinfektion verhindert und die langfristige Ausfallsicherheit unterstützt werden.

Optimieren des SOC für leistungsstarke Ergebnisse. Bei aktiven Vorfällen schafft eine uneinheitliche Eindämmung oder unklare Besitzverhältnisse Möglichkeiten für Angreifer, sich erneut Zugang zu verschaffen. Leistungsstarke SOCs eliminieren diese Varianz, indem sie sicherstellen, dass die Reaktionsmaßnahmen unabhängig vom Analysten oder der Tageszeit einheitlich durchgeführt werden.

Konsequenz auch in Drucksituationen ist entscheidend; sie verhindert, dass einzelne Kompromittierungen zu größeren Krisen eskalieren.

Um dies zu erreichen, müssen operative Silos zwischen Sicherheit, IT und DevOps überbrückt werden. Playbooks sollten die heutige Funktionsweise der Systeme widerspiegeln und nicht die ursprüngliche Konzeption, damit die automatisierten Aktionen mit der tatsächlichen Geschäftslogik übereinstimmen. Die Beauftragung von Analysten mit umfassenderen Aufgaben, wie z. B. einer durchgängigen Reaktion auf Vorfälle anstelle einer reinen Einstufung und Priorisierung von Warnmeldungen, verbessert die Kundenbindung, erhöht die Vielseitigkeit und führt zu messbaren Geschäftsergebnissen.

Unterstützen des Teams mit einem IR-Retainer. Der richtige Retainer erweitert Ihre Möglichkeiten über die Notfallhilfe hinaus. Um die Nase vorn zu haben, müssen Organisationen ihre Kontrollmaßnahmen gegenüber den spezifischen Verhaltensweisen testen und validieren, die Bedrohungsakteure in freier Wildbahn einsetzen. Wiederkehrende Bewertungen in den Bereichen offensive Sicherheit, KI-Sicherheit, SOC-Prozesse und Cloud-Sicherheit helfen zu bestätigen, dass Telemetrie-Pipelines und Reaktions-Workflows unter realistischen Angriffsbedingungen wie vorgesehen funktionieren.

Ihr IR-Retainer-Partner sollte schnellen Zugang zu Spezialisten für proaktive Bereitschaftsprüfungen, Erkennungstechniken und Validierung bieten, um sicherzustellen, dass die defensiven Verbesserungen im Laufe der Zeit Bestand haben. Durch die Verknüpfung von kontinuierlichen Tests mit der Beibehaltung von Fachwissen verbessern Organisationen ihre Ausfallsicherheit.

Indem Sie Ihr SOC an diesen Grundprinzipien ausrichten, verwandeln Sie Ihre Verteidigung in eine Hochgeschwindigkeits-Reaktionsmaschine, die in der Lage ist, Angreifer zu überlisten und Bedrohungen zu stoppen, bevor sie eskalieren.

2. Einführen von Zero Trust, um die Auswirkungen einzuschränken

Zero Trust ist eine strategische Notwendigkeit in einem Umfeld, in dem die Identität zur primären Angriffsfläche geworden ist. Ziel ist es, implizite Vertrauensbeziehungen zwischen Nutzern, Geräten und Anwendungen zu beseitigen und jede Phase einer digitalen Interaktion kontinuierlich zu überprüfen.

In der Realität ist das Erreichen von Zero Trust komplex. Doch selbst kleine Fortschritte reduzieren die Angriffsfläche, schränken die Ausbreitung im Netzwerk ein und minimieren die Auswirkungen eines Erstzugriffs auf Ihre Umgebung. Durch die Erhöhung der Sicherheit innerhalb des Perimeters sind Angreifer dazu gezwungen, sich jeden Zentimeter Zugang mühsam zu erkämpfen, wodurch deren Geschwindigkeit verlangsamt wird und mehr Möglichkeiten zur Erkennung entstehen.