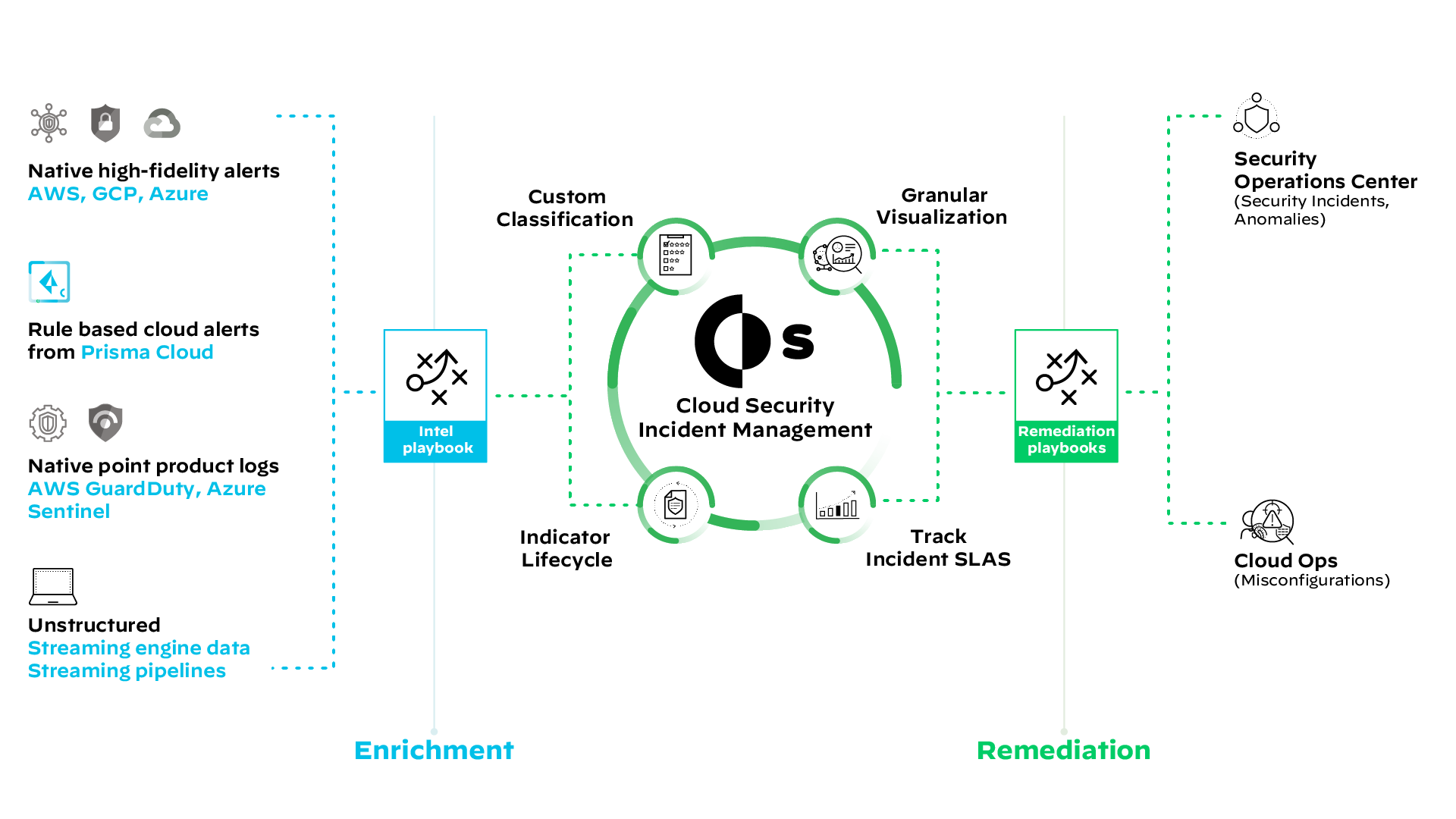

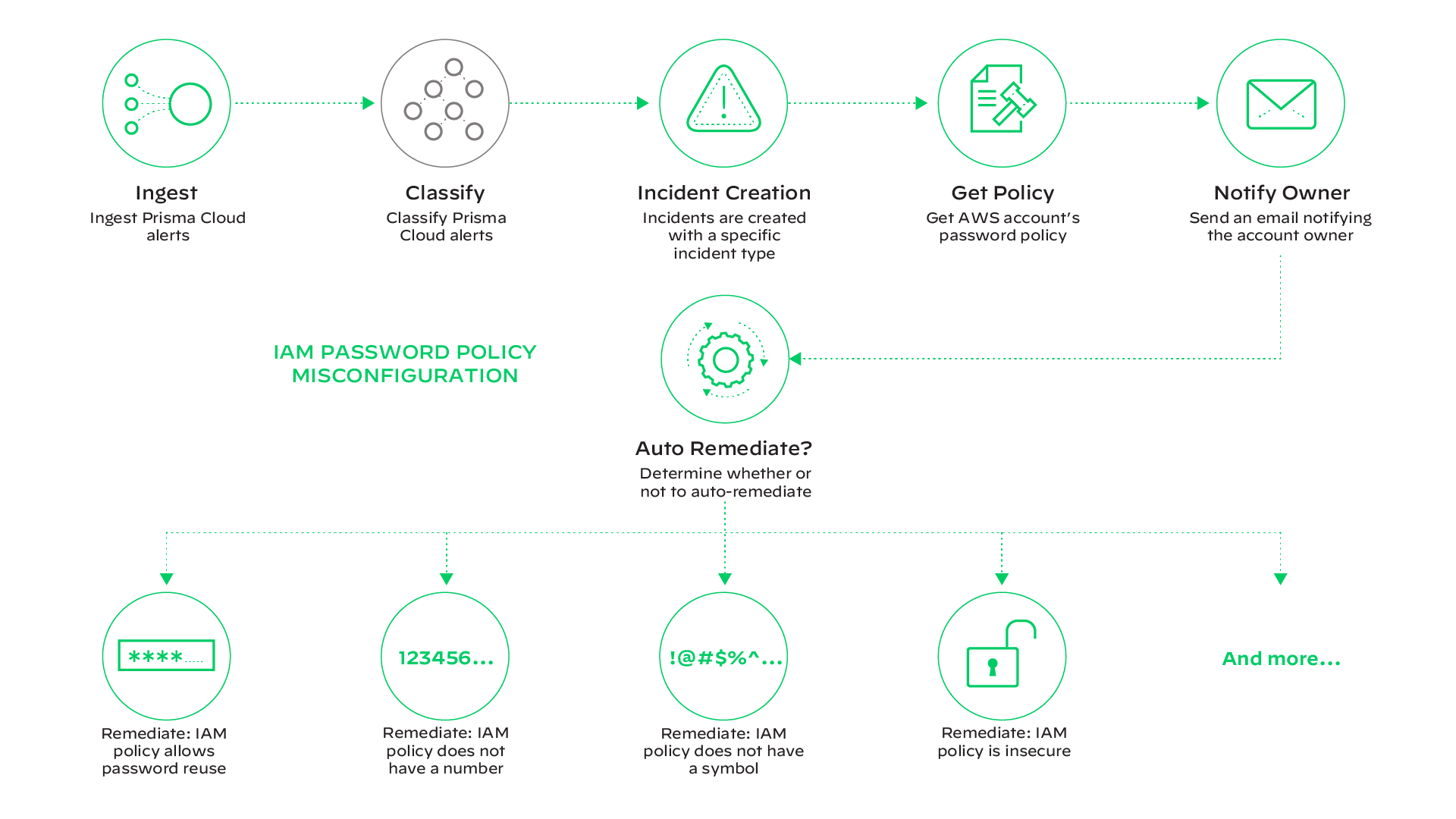

Workflowmanagement von Cloud-Sicherheitsvorfällen

Automatisieren Sie das Workflowmanagement für Warnungen zu fehlerhaften Konfigurationen, Bedrohungswarnungen und nicht genehmigte/nicht verwaltete Cloud-Asset-Ergebnisse.

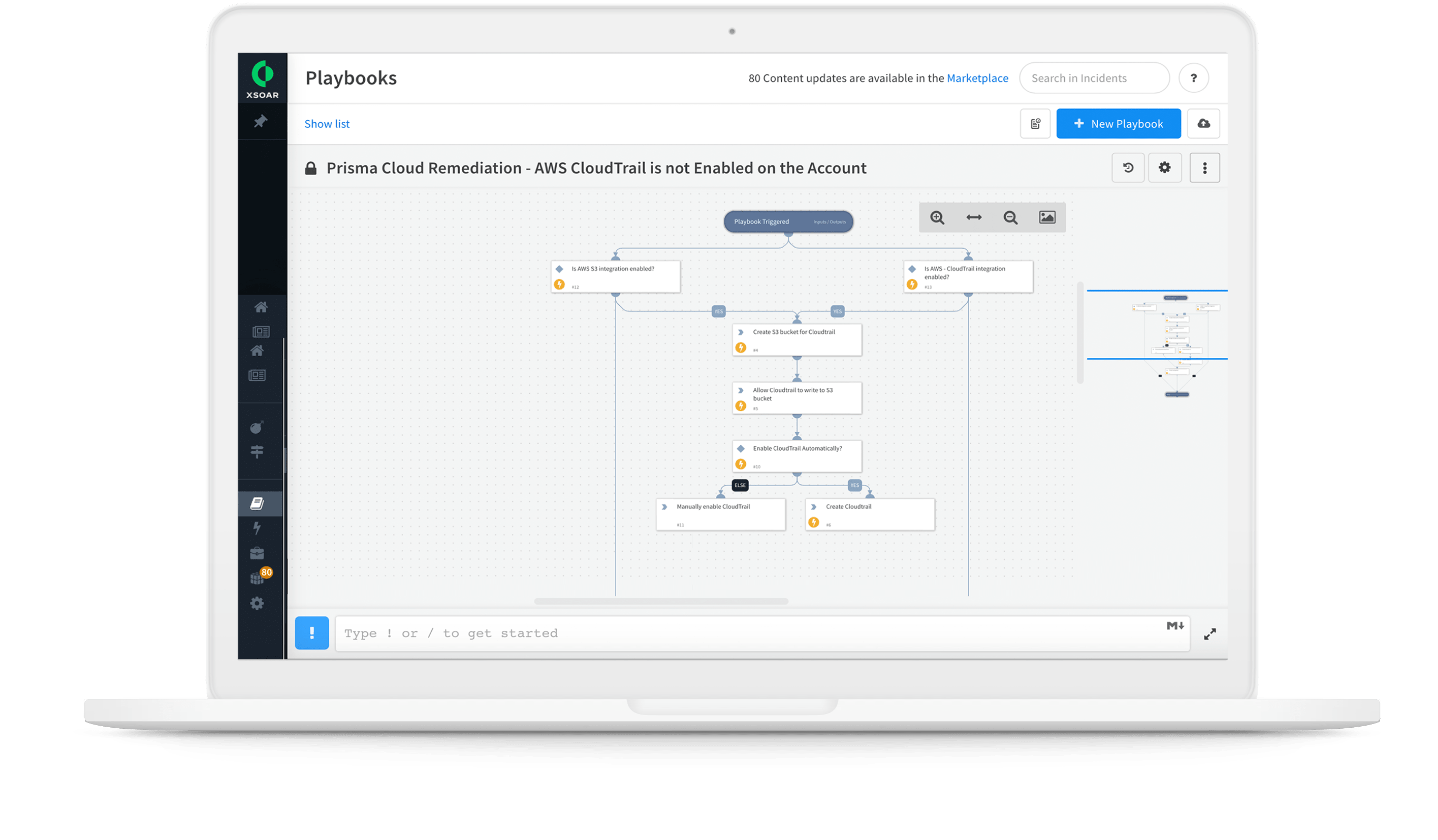

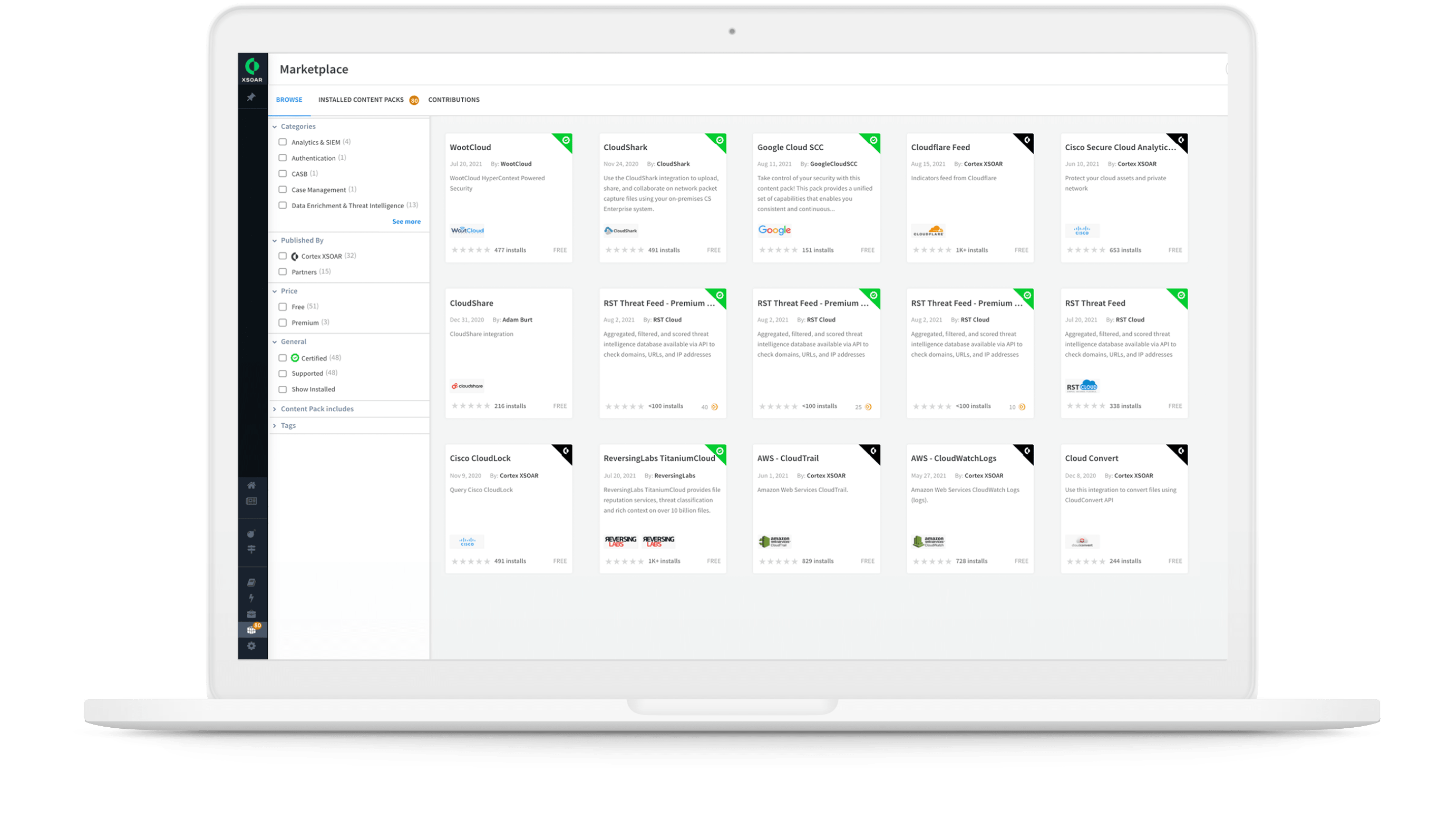

Prisma Cloud + XSOAR

Automatisieren Sie die Weiterleitung von Warnungen und die Behebung von fehlerhaften Richtlinienkonfigurationen, um die Cloud-Vorfallreaktion zu optimieren.

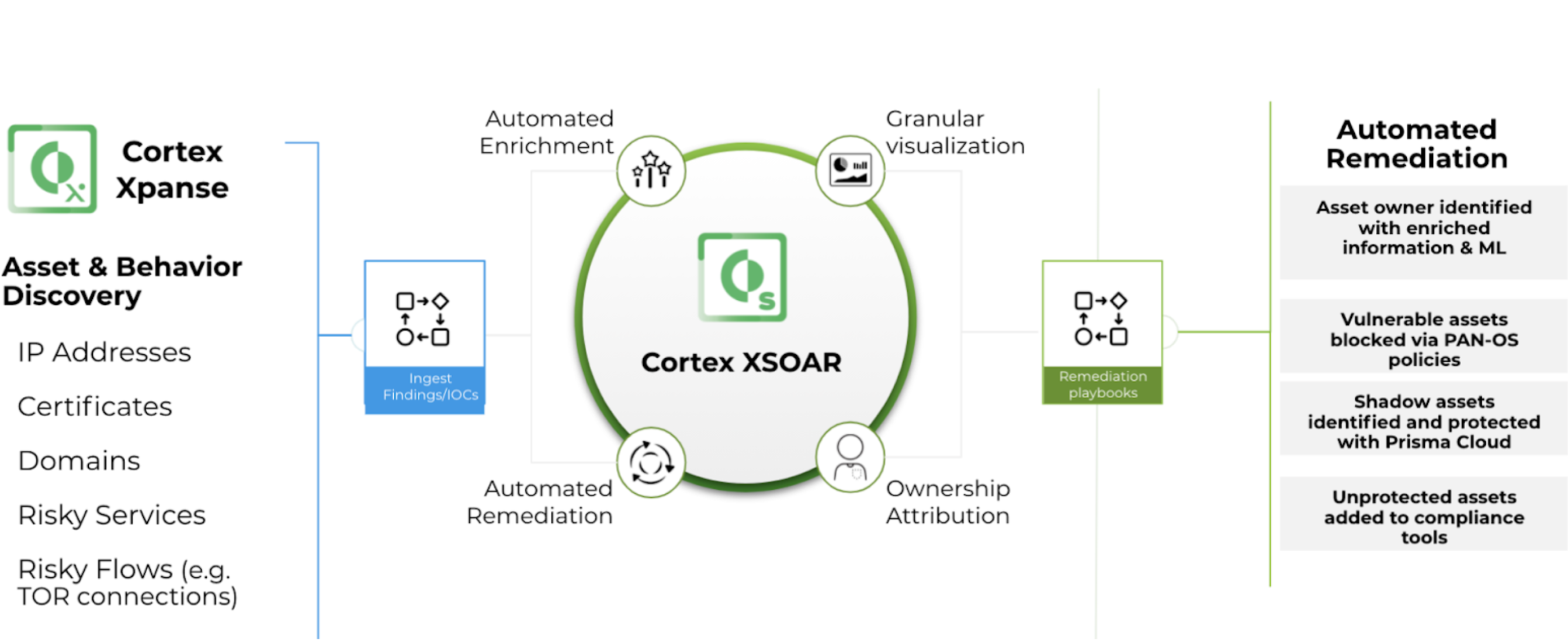

Xpanse + XSOAR

Automatisieren Sie die Weiterleitung von Benachrichtigungen über Sicherheitslücken und die Behebung unbekannter Risiken mit Xpanse- und XSOAR-Playbooks.

| 1 STD. VIRTUELL | 20. Februar

| 1 STD. VIRTUELL | 20. Februar