Optimiertes Management der Internetprozesse

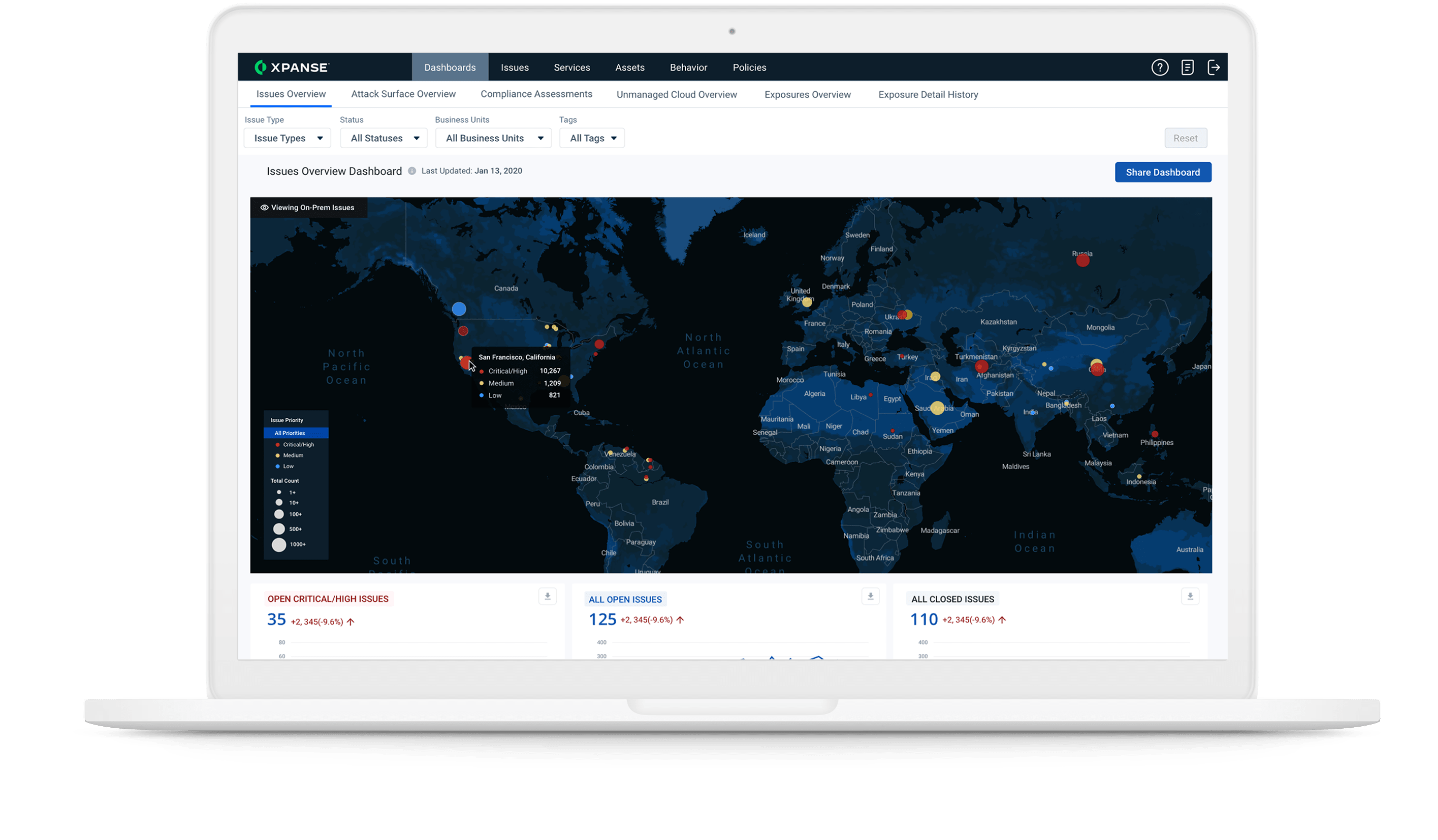

Feindliche Staaten und andere schädliche Akteure untersuchen unermüdlich die Netzwerke von Bundes-, Landes- und Kommunalverwaltungen. Erhalten Sie rund um die Uhr Einblick in alle Internet-Assets und riskante Kommunikationsmittel. Regierungsorganisationen werden in die Lage versetzt, anfällige Systeme zu reparieren, bevor böswillige Akteure agieren können.

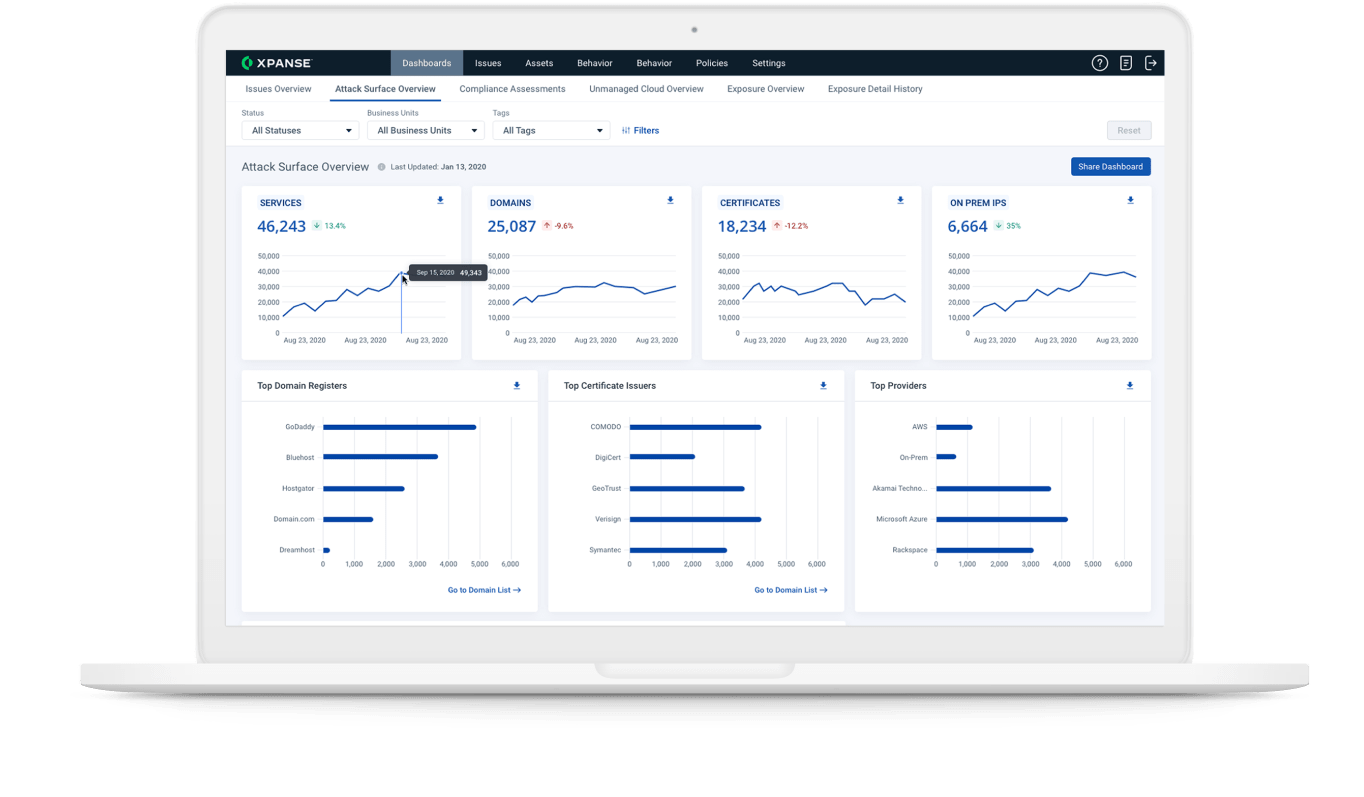

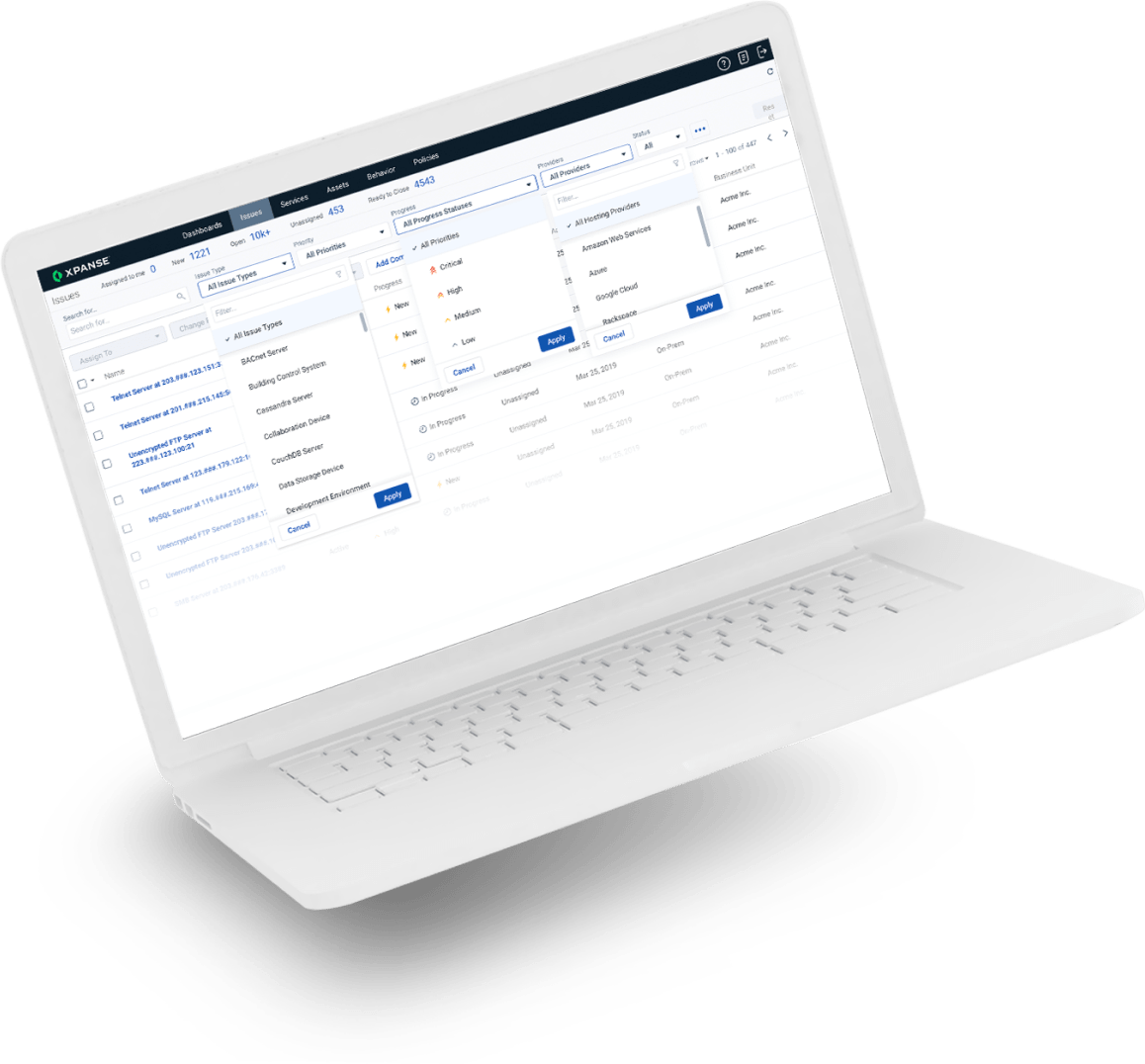

Kontinuierliche Erkennung und Überwachung von IT-Assets

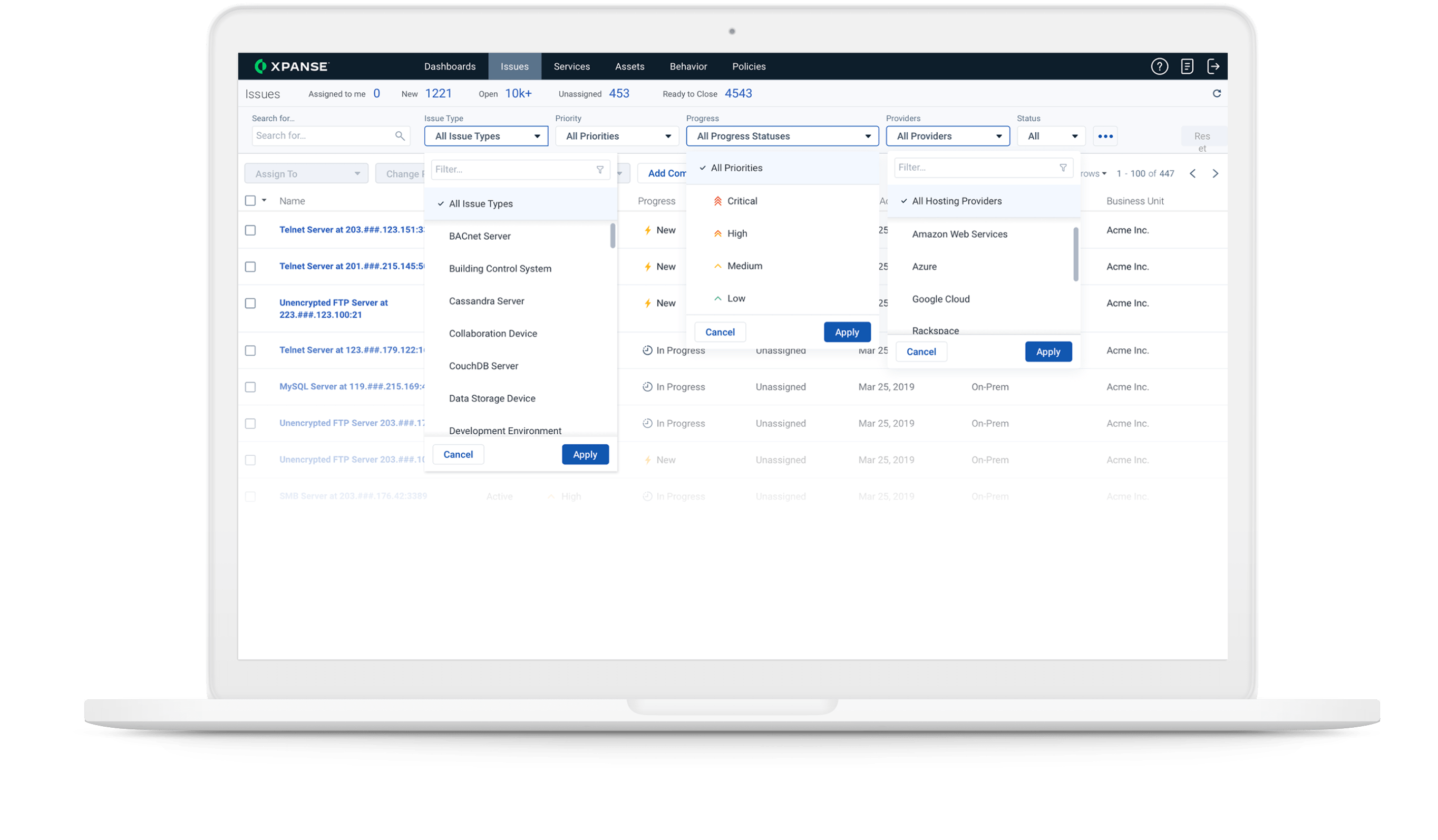

In einer stark föderierten und sich ständig weiterentwickelnden Netzwerkumgebung ist eine vollständige und aktuelle Bestandsaufnahme der Assets entscheidend für die Gewährleistung der Sicherheit.

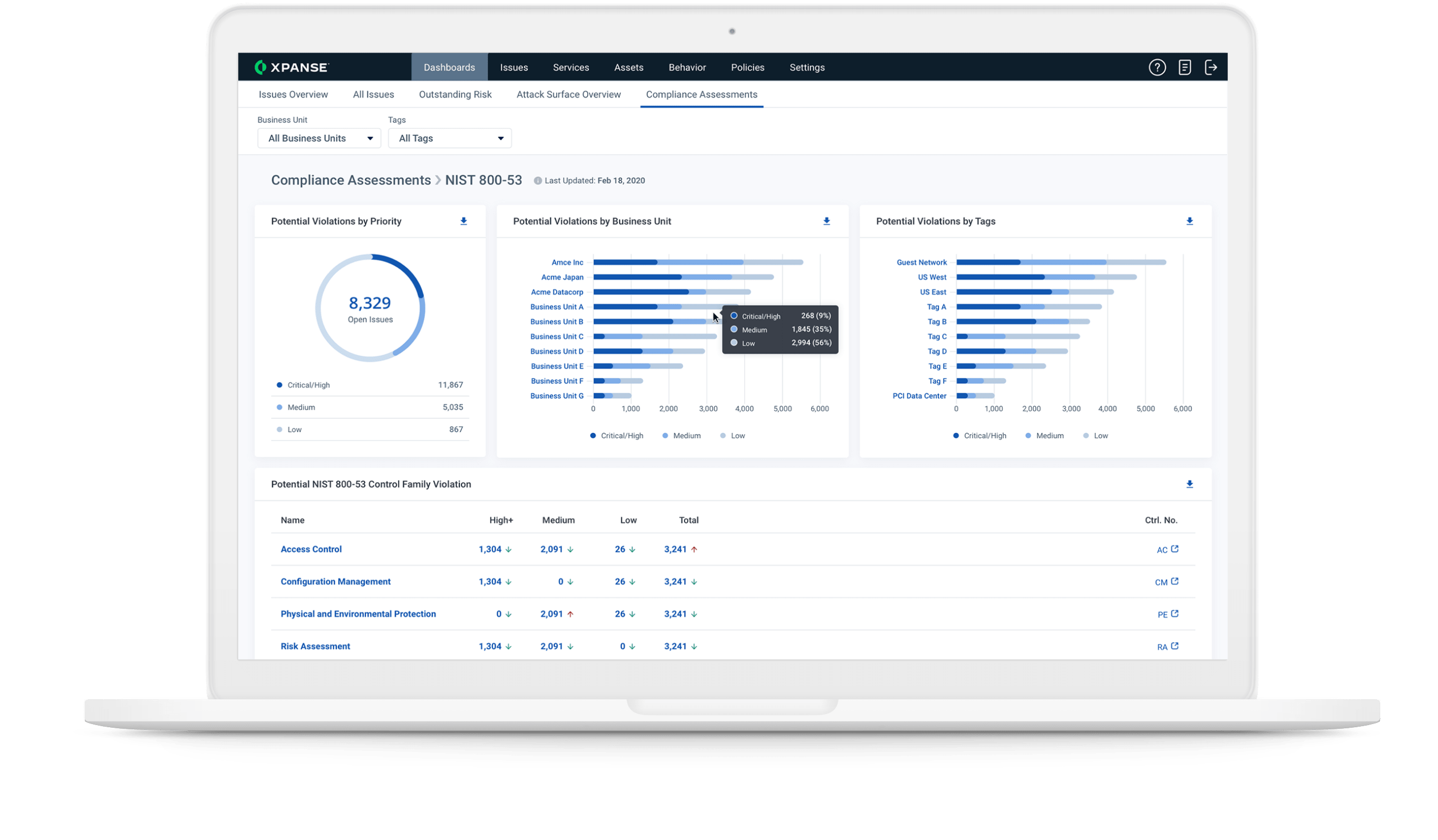

Gemeinsame Steuerung über mehrstufige Netzwerke

Sicherheitsteams, Auftragnehmer und Subunternehmer arbeiten gemeinsam daran, Schwachstellen zu verhindern. Erfüllen Sie die Ziele des Risikomanagements basierend auf der kontinuierlichen Überwachung von mehrstufigen Prozessen.