Lückenlose Überwachung unter Einbeziehung aller Datenquellen

Um das Risiko eines erfolgreichen Angriffs zu minimieren, benötigen Sie eine ganzheitliche Sicherheitslösung, die Daten aus allen Quellen hinzuzieht, tote Winkel ausleuchtet und bei Analysen und Untersuchungen die nötige Transparenz bietet.

Cortex XDR ist die branchenweit erste Plattform für die Bedrohungserkennung und -bekämpfung, die Netzwerk-, Endpunkt- und Cloud-Daten nativ zueinander in Beziehung setzt, um komplexe Bedrohungen wie den Angriff auf SolarWinds zu stoppen.

Branchenführende Bedrohungsprävention

Um Cyberangriffe zu stoppen, benötigen Sie unbedingt eine Lösung, die Ihre Endpunkte mit einem mehrschichtigen Sicherheitsansatz schützt und sowohl bekannte als auch neue Malware, Exploits und dateilose Angriffe effektiv abwehrt.

Cortex XDR stellt Ihnen Tools zur Prävention, Erkennung und Abwehr von Bedrohungen in einem einzigen, cloudnativen Agenten bereit. Zu den wichtigsten Komponenten gehören KI-gestützte lokale Analyseprozesse und verhaltensbasierte Sicherheitsmaßnahmen, die Endpunkte auf anomale Aktivitäten überprüfen und selbst die am besten getarnten Bedrohungen aufdecken können. Dank dieser Verhaltensanalyse war Palo Alto Networks in der Lage, einen Versuch, Cobalt Strike-Software auf unsere SolarWinds-Server zu laden, frühzeitig zu erkennen und mit Cortex XDR zu blockieren.

Blitzschnelle Untersuchung

Voneinander isolierte Sicherheitstools erzeugen eine Flut von Warnmeldungen mit wenig Kontext. Doch um die Reaktionszeit deutlich zu reduzieren, benötigen Ihre Mitarbeiter einen lückenlosen Überblick und umfangreiche Detailinformationen über jeden gemeldeten Vorfall.

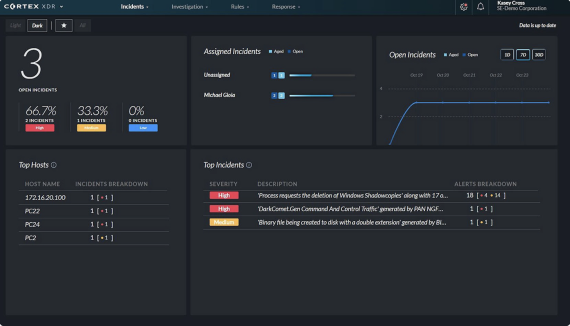

Mit Cortex XDR können Sie Ihre Untersuchungsprozesse erheblich vereinfachen, da die Lösung Hunderte von Warnmeldungen automatisch verschiedenen Vorfällen zuordnet, die Bedrohungsursache und den bisherigen Verlauf des Angriffs ermittelt und relevante Bedrohungs- und Sicherheitsdaten aus allen verfügbaren Quellen zusammenführt.

Analysen und maschinelles Lernen

Um sich gegen moderne und immer ausgefeiltere Hacker zu wappnen, sollten Sicherheitsteams unbedingt einen mehrschichten Ansatz zur Analyse sämtlicher Datensätze auf anomales Verhalten verfolgen. Dadurch können Sie die leistungsstarken Funktionen des maschinellen Lernens in Ihrer Sicherheitsstrategie voll ausschöpfen.

Cortex XDR bietet Ihnen

- KI-gestützte lokale Analyseprozesse zur Abwehr von Malware

- Verhaltensanalysen zur Aufdeckung von Hackereinbrüchen, die Schutzmechanismen umgehen

- Unternehmensweit verfügbare Analysemechanismen zur Verbesserung der Genauigkeit und Abdeckung des Bedrohungsschutzes

Koordinierte Abwehrprozesse

Wenn Sie eine Bedrohung erkennen, ist eine schnelle Reaktion unentbehrlich. Sie benötigen integrierte und flexible Abwehrmaßnahmen, um Schwachstellen zu identifizieren und zu verhindern, dass Hacker diese (wiederholt) ausnutzen.

Mit Cortex XDR können Ihre Sicherheitsexperten Angriffe auf Netzwerke, Endpunkte und Clouds von einer zentralen Konsole aus bekämpfen.

Eine flexible Sicherheitssuite mit

diversen Features für den Endpunktschutz

Sie benötigen benutzerfreundliche Lösungen, die die Aufdeckung und Priorisierung endpunktspezifischer Bedrohungen unterstützen, die Angriffsfläche Ihres Unternehmens reduzieren und Datenverluste verhindern.

Schwachstellenanalyse

Schwachstellenanalyse

Hostbasierte Firewall

Hostbasierte Firewall

Festplattenverschlüsselung

Festplattenverschlüsselung

Funktionen zur Gerätekontrolle

Funktionen zur Gerätekontrolle

Cortex XDR bietet umfassenden Schutz für Ihre Endpunkte. Die Plattform kann in Kombination mit der Sicherheitslösung GlobalProtect bereitgestellt und auf diese Weise um Dienste wie Threat Prevention und URL Filtering sowie leistungsstarke VPN-Verbindungen ergänzt werden.

Unabhängige Tests und Branchenbewertungen

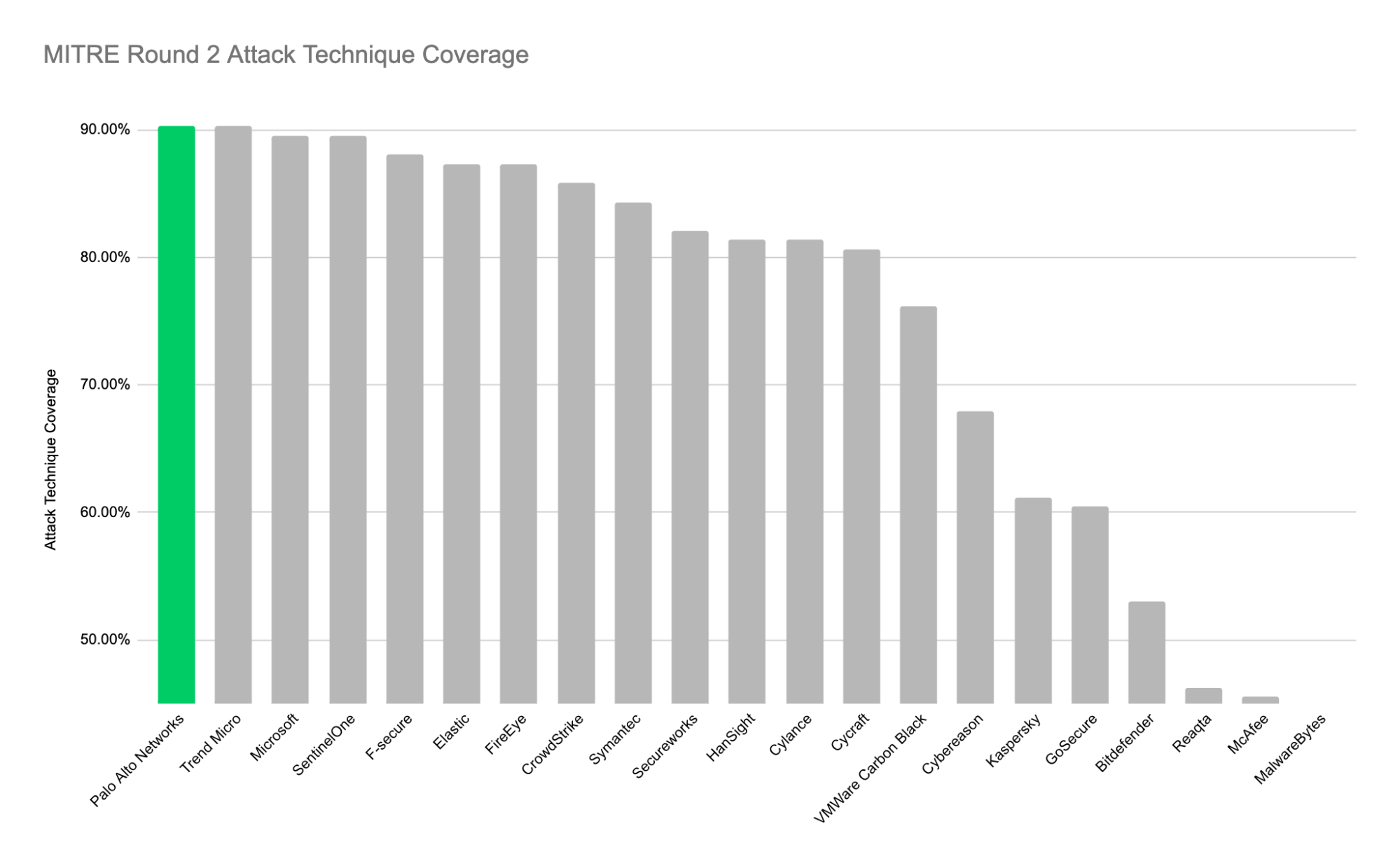

Bei der Auswahl einer Lösung für die Bedrohungserkennung und -abwehr sollten Sie stets unabhängige Testergebnisse, Analystenevaluationen und Kundenbewertungen einbeziehen.

In diesem Zusammenhang ist hervorzuheben, dass Cortex XDR als branchenweit erste erweiterte Plattform für die Bedrohungserkennung und -abwehr herausragende Testergebnisse und positive Bewertungen zahlreicher Analysten und Kunden vorweisen kann. Die äußerst zuverlässige Lösung wurde bei der Erkennung von Angriffstechniken im Rahmen der MITRE ATT&CK-Evaluation von keinem anderen Produkt übertroffen und wurde im branchenweit ersten Test von EPR-Lösungen durch AV-Comparatives als „Strategic Leader“ eingestuft.

Autonome Sicherheitsprozesse

Manuelle Prozesse erschweren die rasche Reaktion auf akute Bedrohungen und erhöhen die Kosten für die Cybersicherheit. Daher sollten moderne Sicherheitsteams auf benutzerfreundliche, Playbook-gestützte Lösungen setzen, um so viele Abläufe wie möglich zu automatisieren und sich so mehr Zeit für die größten Herausforderungen zu geben.

Da Cortex XDR die nahtlose Integration der Orchestrierungs- und Automatisierungsfunktionen von Cortex™ XSOAR unterstützt, können Sie damit die effektive teamübergreifende Zusammenarbeit fördern, Untersuchungsprozesse durch Playbook-basierte Analysen straffen und Abwehrmaßnahmen automatisieren.

Kontinuierliche Optimierung

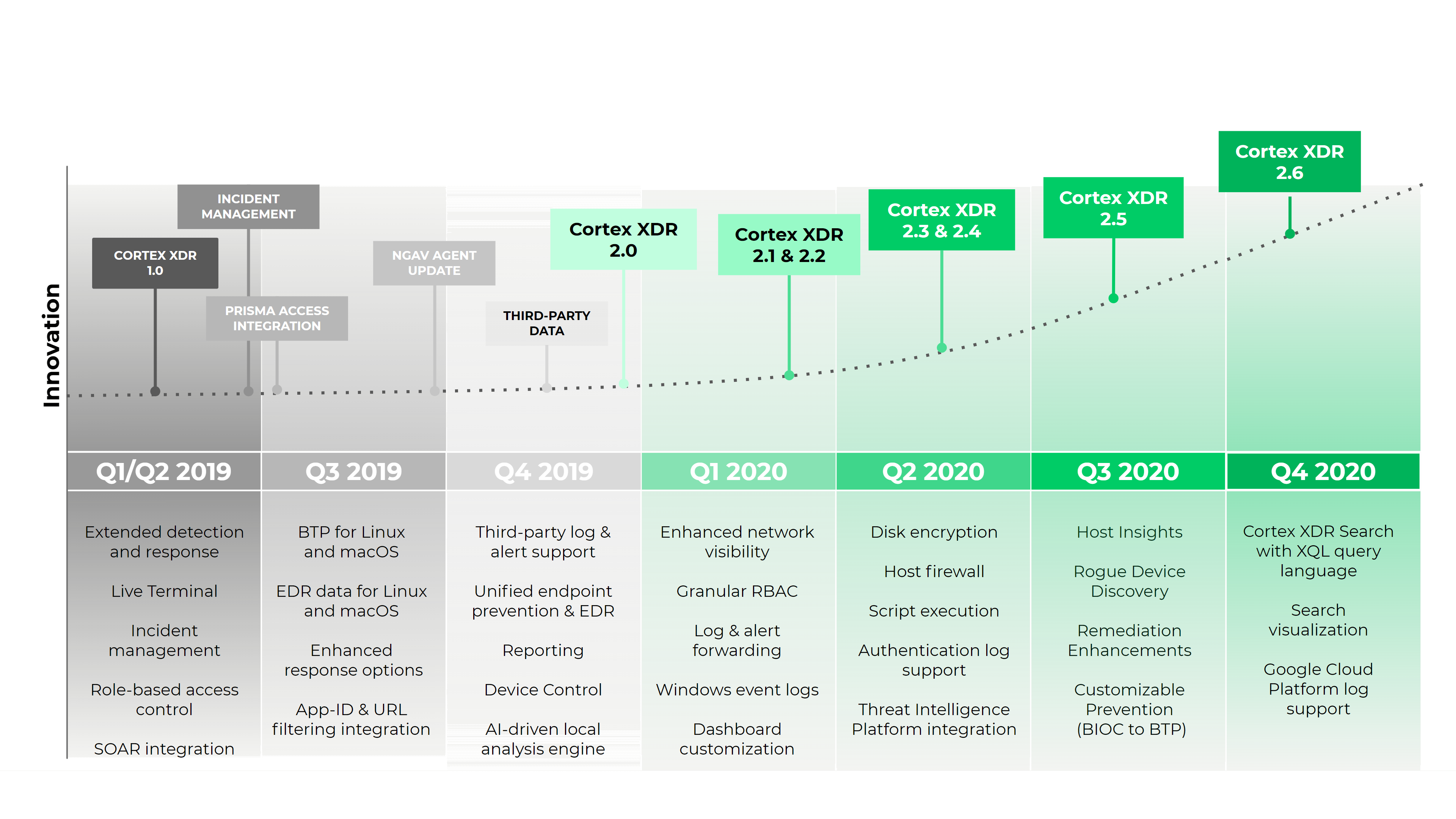

Um raffinierten Angreifern stets einen Schritt voraus zu sein, sollten Sie sich für einen Anbieter entscheiden, der den Funktionsumfang seiner Produkte kontinuierlich verbessert und erweitert.

Palo Alto Networks setzt alles daran, die weltbeste Plattform für die Bedrohungserkennung und -abwehr weiter zu verbessern. Cortex XDR wird daher kontinuierlich um immer neue Funktionen für optimierte Sicherheit, Wirksamkeit und Abdeckung ergänzt. In diesem Sinne aktualisierten wir Cortex XDR nach dem Cyberangriff auf die Firma SolarWinds, um ähnliche Attacken und Varianten in allen Phasen zu identifizieren und zu blockieren.

Überzeugender Mehrwert und ROI

Bei der Auswahl der zentralen Elemente Ihrer Sicherheitsinfrastruktur sollten Sie darauf achten, dass jede neue Lösung einen nachweisbaren Mehrwert bietet. Im Fall von Cortex XDR ergibt sich dieser aus der:

- Weiterverwendung bestehender Sicherheitstools als Sensoren für die Bedrohungserkennung und ‑abwehr

- Ablösung Ihrer unternehmensinternen Logserver durch eine Cloud-Umgebung

- Straffung der Sicherheitsprozesse durch die Korrelation von Sicherheitsdaten, die Gruppierung von Warnmeldungen und die automatische Ermittlung der Vorfallsursachen

Nach dem Umstieg auf XDR sinken die Gesamtbetriebskosten durchschnittlich um 44 Prozent– im Vergleich zu einer konventionellen Sicherheitsinfrastruktur mit voneinander isolierten Tools.

Tests und Bewertungen

Machen Sie sich ein Bild davon, wie unabhängige Tester, Analysten und Kunden über unser Produkt urteilen.

Funktionsreich.

Cortex XDR hat nicht nur die Zahl der manuellen Vorfallsuntersuchungen gesenkt, sondern auch die dafür benötigte Zeit verkürzt ... Damit ist XDR zu einer Erweiterung meines Teams geworden." Füllen Sie das nachstehende Formular aus und wir melden uns bei Ihnen, um eine Produktdemo zu vereinbaren.Testen Sie Cortex XDR