Workload-Identität

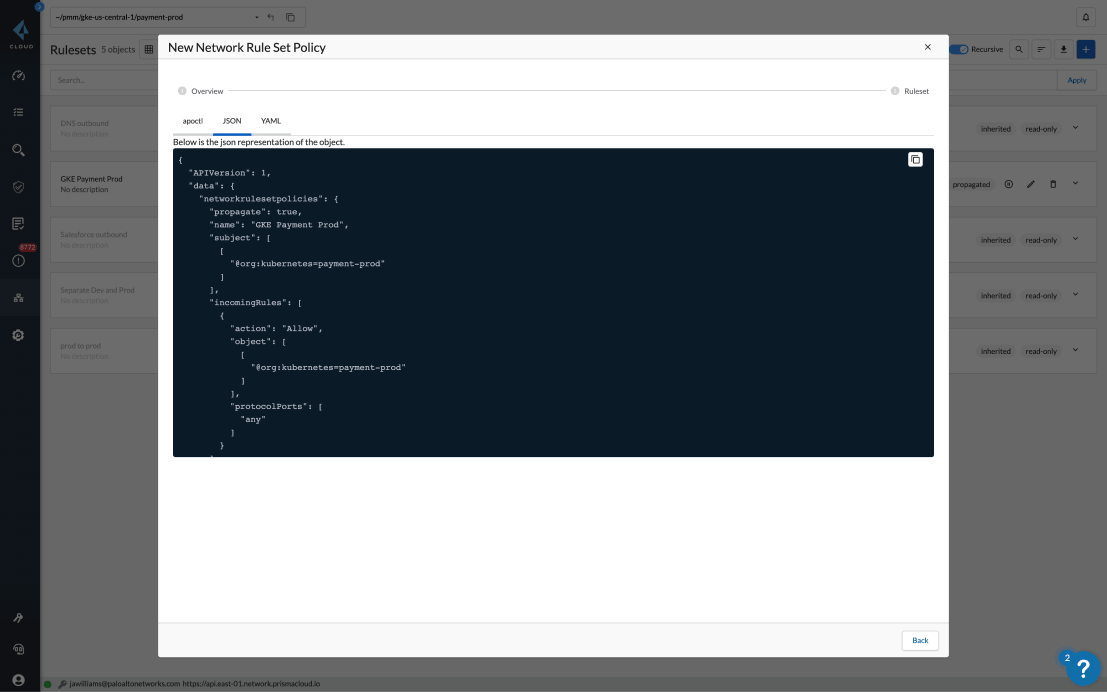

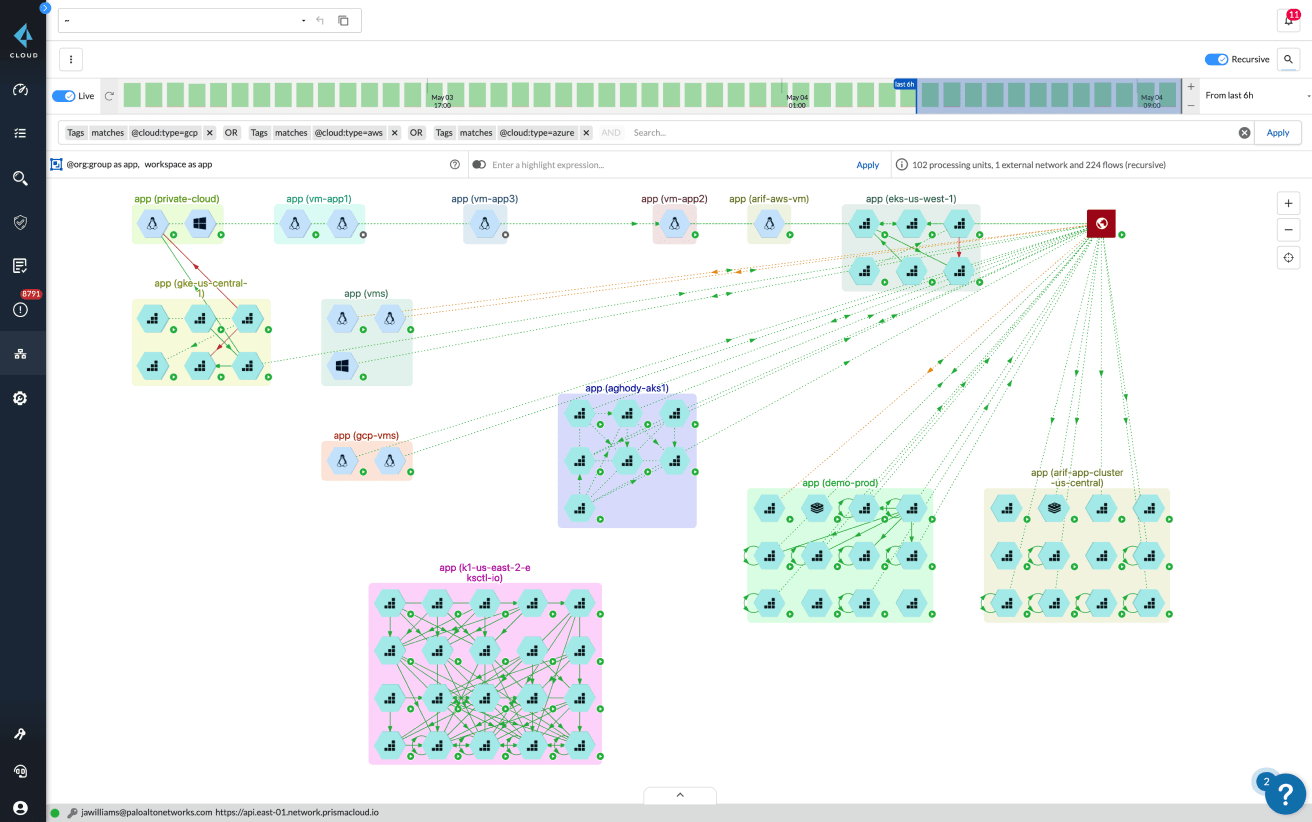

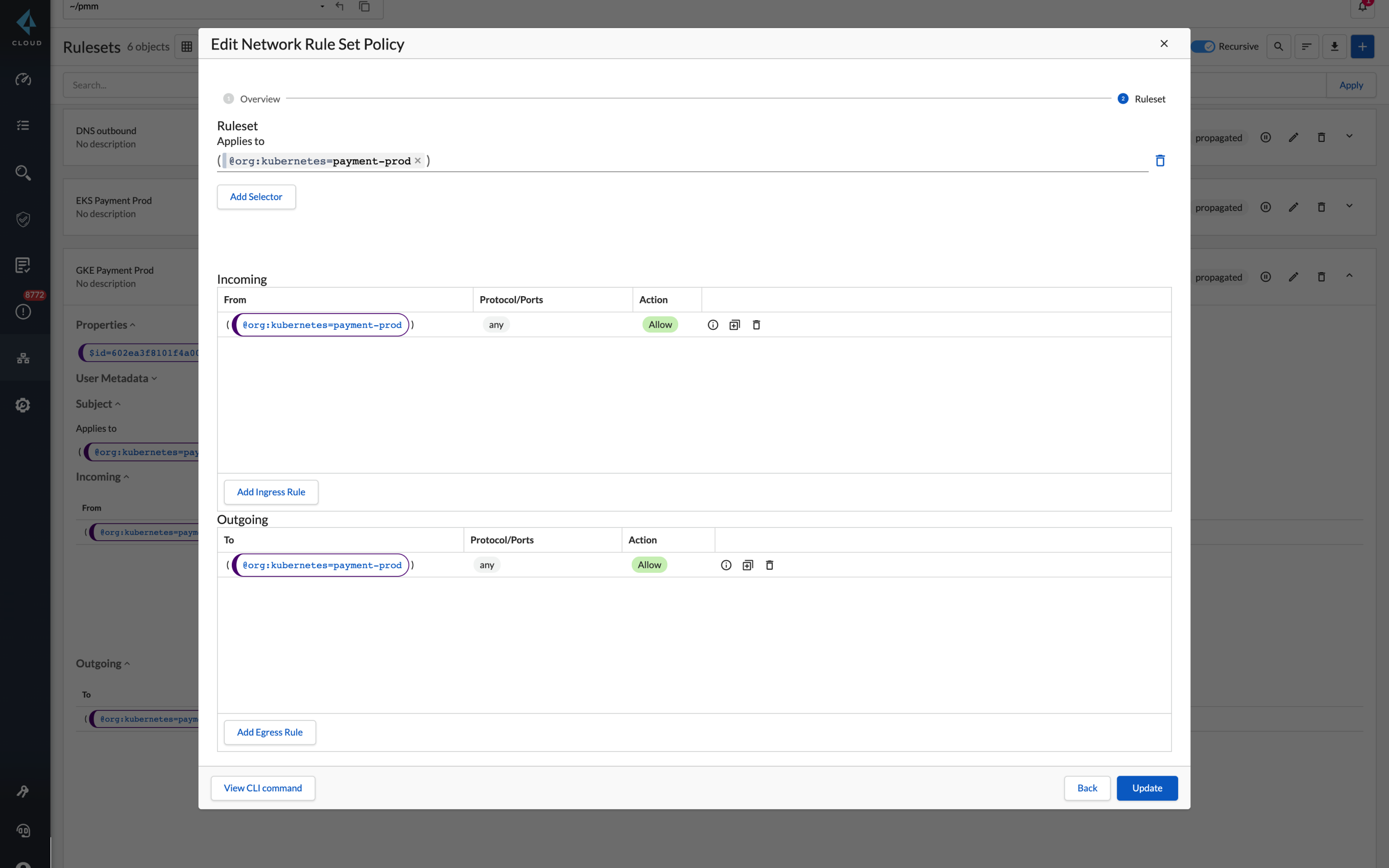

Für cloudnative Anwendungen ist ein neuer Sicherheitsansatz notwendig, der für den Schutz der Workload-Kommunikation nicht auf die Netzwerkadressen angewiesen ist. Prisma Cloud löst die Mikrosegmentierung vom Netzwerk und verknüpft die Sicherheitsmaßnahmen mit der Workload-Identität. Damit basieren alle Maßnahmen der Prisma Cloud-Mikrosegmentierung auf der Identität.

Zuweisung einer Workload-Identität

Workload-Identitäten sind ein wichtiges Element für eine Zero-Trust-Strategie mit identitätsbasierter Mikrosegmentierung. Prisma Cloud weist jedem geschützten Host und Container eine kryptografisch signierte Workload-Identität zu.

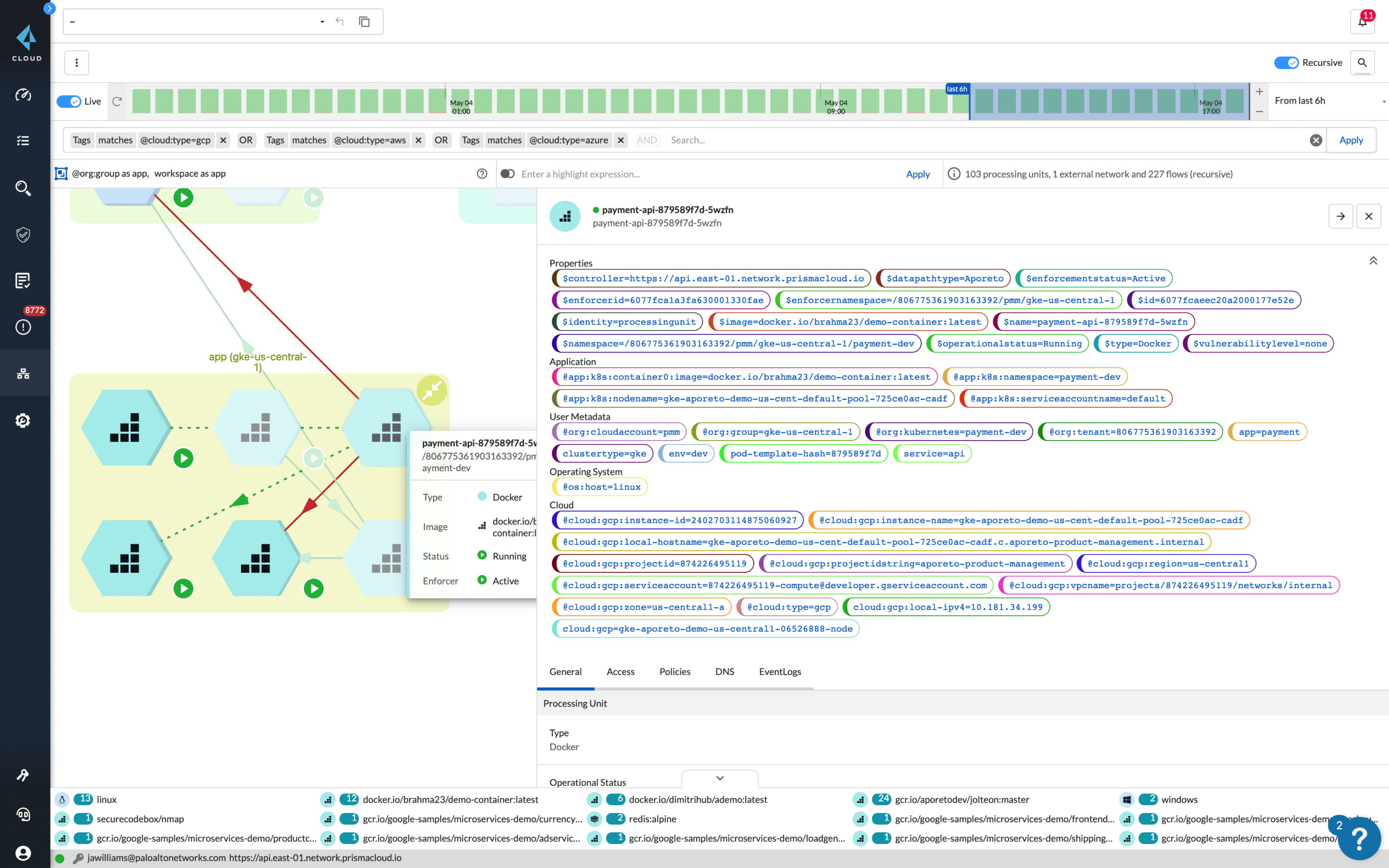

Tags der Workload-Identitäten

Jede Identität enthält kontextbezogene Attribute, darunter Metadaten aus cloudnativen Quellen in Amazon Web Services (AWS®), Microsoft Azure®, Google Cloud und Kubernetes®.

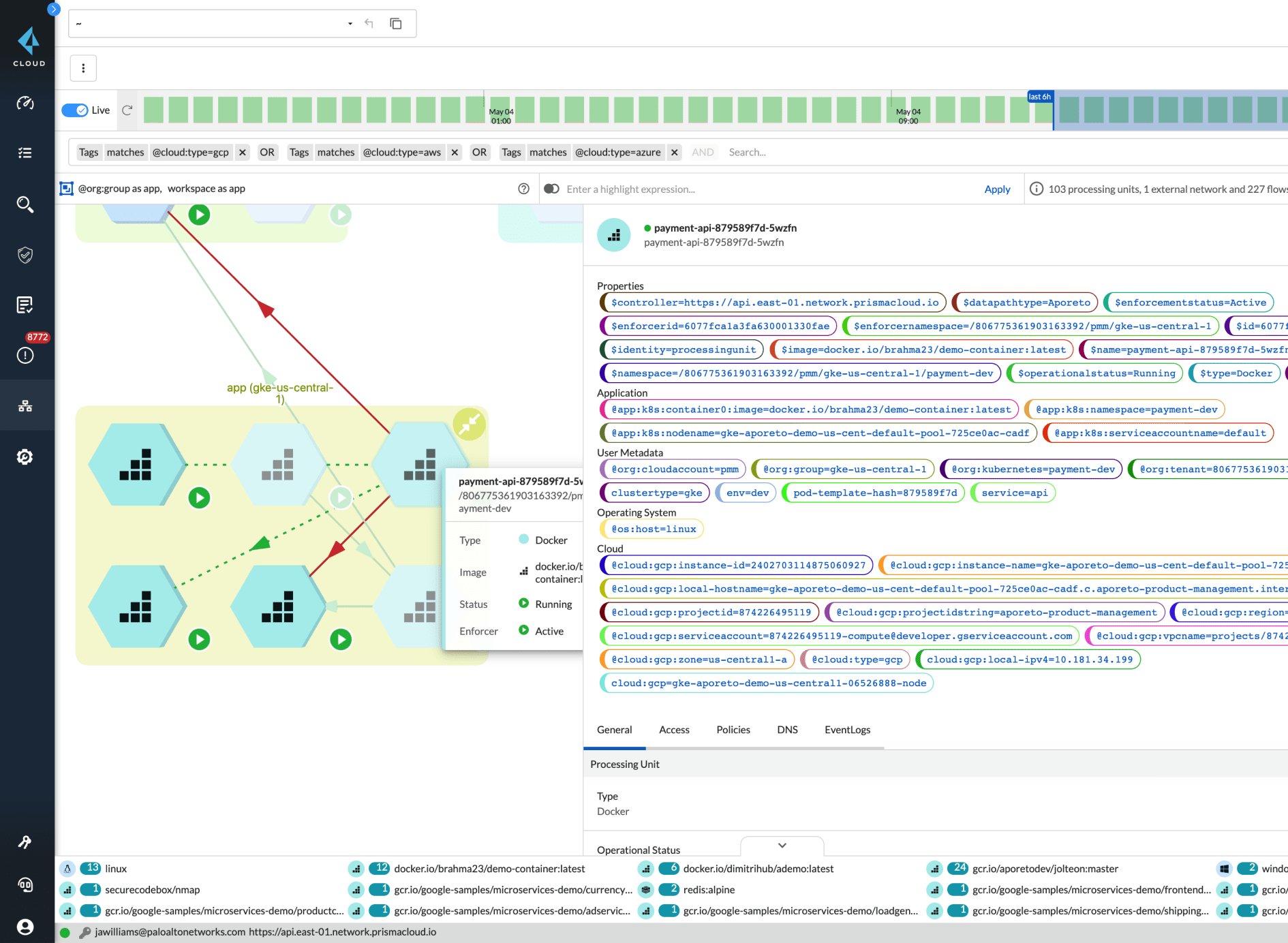

Größere Netzwerktransparenz durch Identitäten

Geschützte Workloads senden und empfangen mit jeder Kommunikationsanfrage eine Identität. Da die Identitäten fest in den Netzwerkprozessen verankert sind, müssen Sie sich nicht auf IP-Adressen ohne jeglichen Kontext verlassen.

Besserer Workload-Schutz durch Identitäten

Prisma Cloud verifiziert die Identität der kommunizierenden Workloads, nicht der IP-Adressen. Wenn der Workload nicht verifiziert oder autorisiert ist, wird die Netzwerkzugriffsanfrage abgelehnt.