SSL VPN vs. IPSec: Was sind die Unterschiede?

Der Unterschied zwischen SSL- und IPsec-VPNs besteht darin, dass SSL-VPNs einzelne Websitzungen sichern, während IPsec den gesamten Netzwerkverkehr verschlüsselt.

SSL-VPNs werden im Allgemeinen für den sicheren Zugriff auf Webanwendungen verwendet und sind einfacher zu bedienen, da sie keine spezielle VPN-Client-Software benötigen. IPsec-VPNs werden für den vollständigen Zugriff auf das Netzwerk verwendet und erfordern einen VPN-Client. Sie gelten als robuster und sicherer für Verbindungen von Standort zu Standort.

Was ist IPsec?

IPsec (Internet Protocol Security) ist eine Reihe von Protokollen, die zur Authentifizierung und Verschlüsselung jedes IP-Pakets in einer Netzwerk-Konversation verwendet werden. Die Suite ist entscheidend für den Aufbau authentifizierter Verbindungen und den Austausch kryptografischer Schlüssel zu Beginn einer Sitzung. IPsec wird häufig in VPN-Umgebungen implementiert und erleichtert die sichere Übertragung von Daten über offene Netzwerke, indem es sichere, verschlüsselte Kanäle zwischen Geräten bildet.

Was ist SSL?

Secure Sockets Layer (SSL) ist ein Protokoll, das zur Sicherung der Internetkommunikation entwickelt wurde und durch Verschlüsselung der über das Internet gesendeten Daten Datenschutz und Datenintegrität bietet. SSL stellt sicher, dass die zwischen Benutzern und Websites ausgetauschten Daten nicht von anderen abgefangen und gelesen werden können. Es erleichtert einen Authentifizierungsprozess zur Bestätigung der Identität der kommunizierenden Parteien. Obwohl SSL 1999 von Transport Layer Security (TLS) abgelöst wurde, sind seine Prinzipien nach wie vor grundlegend für die sichere Internetkommunikation, wie das Präfix 'HTTPS' in Web-URLs zeigt.

Was sind die Unterschiede zwischen IPsec und SSL?

IPsec und SSL sind beides Protokolle, die zur Sicherung von Daten über das Internet verwendet werden, aber sie funktionieren unterschiedlich und dienen verschiedenen Zwecken innerhalb einer Netzwerk-Infrastruktur.

IPsec ist eine Reihe von Protokollen zur Sicherung der Internetkommunikation auf der Netzwerkebene. Es funktioniert, indem es jedes Paket einer Kommunikationssitzung authentifiziert und verschlüsselt, so dass der gesamte Datenfluss zwischen zwei Punkten im Internet sicher ist. IPsec eignet sich gut für den Aufbau virtueller privater Netzwerke (VPNs), da es Daten verschlüsseln kann, die zwischen mehreren Netzwerkknoten übertragen werden. IPsec wird häufig verwendet, um sichere Verbindungen zwischen festen IP-Adressen herzustellen und sicherzustellen, dass alle übertragenen Daten von Punkt zu Punkt geschützt sind.

SSL sichert Daten auf der Anwendungsebene und konzentriert sich auf die Verschlüsselung von Daten, die über das Internet übertragen werden, um Abhören zu verhindern. Man erkennt es vor allem daran, dass es in HTTPS, der sicheren Version von HTTP, enthalten ist, die für sichere Transaktionen im Internet verwendet wird. SSL und sein Nachfolger TLS stellen eine verschlüsselte Verbindung zwischen einem Webserver und einem Browser her, die sicherstellt, dass alle Daten, die zwischen ihnen ausgetauscht werden, vertraulich und unveränderlich bleiben. SSL wird häufig zur Absicherung von Transaktionen auf Websites verwendet, z.B. beim Online-Banking oder beim Einkaufen. Es bildet auch die Grundlage für SSL-VPNs, die Remotebenutzern einen sicheren Zugriff auf Webanwendungen ermöglichen.

Die wichtigsten Unterschiede sind die Anwendungsfälle und die Implementierung. IPsec sichert den gesamten Datenverkehr innerhalb eines IP-Netzwerks und eignet sich für die Verbindung von Standort zu Standort. SSL sichert einzelne Websitzungen, die in der Regel für den sicheren Fernzugriff auf bestimmte Anwendungen über das Internet verwendet werden. IPsec wird in der Netzwerk-Infrastruktur implementiert und erfordert die Einrichtung einer Client-Software auf dem Gerät des Benutzers, während SSL auf der Server-Seite implementiert wird und mit Standard-Webbrowsern ohne zusätzliche Client-Software genutzt werden kann.

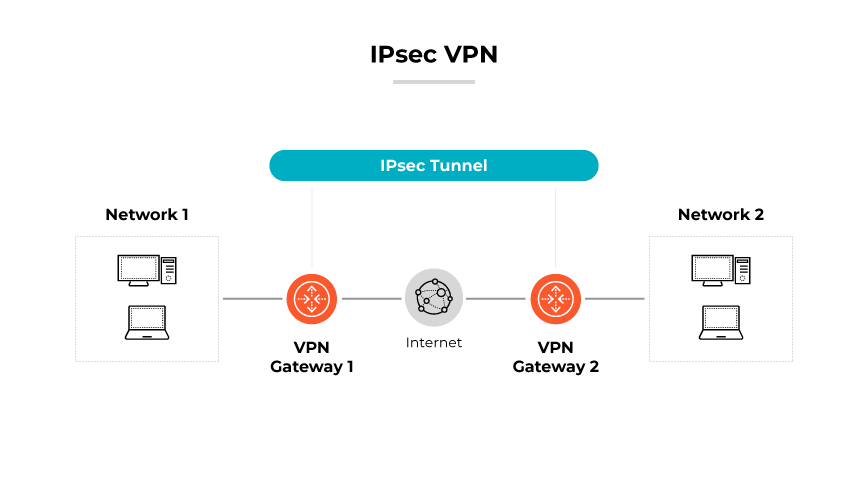

Was ist ein IPSec VPN?

IPSec-VPNs sind bekannt für ihre starken Verschlüsselungsfunktionen, die die Datenintegrität und die Privatsphäre der Kommunikation schützen. Sie dienen dazu, Datenpakete während ihrer Reise durch das Netzwerk zu authentifizieren und zu überprüfen, ob die Informationen aus einer vertrauenswürdigen Quelle stammen und nicht manipuliert wurden.

IPSec VPNs sind mit verschiedenen Geräten und Netzwerkkonfigurationen kompatibel. Ihre Fähigkeit, auf der Netzwerkebene zu arbeiten, ermöglicht eine nahtlose, sichere Integration mehrerer Netzwerksegmente und erleichtert einen einheitlichen Kommunikationsstrom über die globale Infrastruktur einer Organisation.

Die Bereitstellung eines IPSec VPN erfordert in der Regel die Einrichtung einer speziellen Software auf den Benutzergeräten. Diese Einrichtung sichert nicht nur einzelne Anwendungen, sondern den gesamten Datenpfad vom Benutzer bis zum Netzwerk des Unternehmens.

IPSec VPNs bieten eine verschlüsselte Leitung für den gesamten Netzwerkverkehr und gewährleisten so eine durchgängige Sicherheit. Sie sind besonders vorteilhaft für Organisationen, die nach einer zuverlässigen, sicheren Möglichkeit suchen, das Unternehmensnetzwerk über geografisch verstreute Standorte hinweg zu erweitern, und bieten ein ausgewogenes Verhältnis zwischen hoher Sicherheit und Netzwerkleistung.

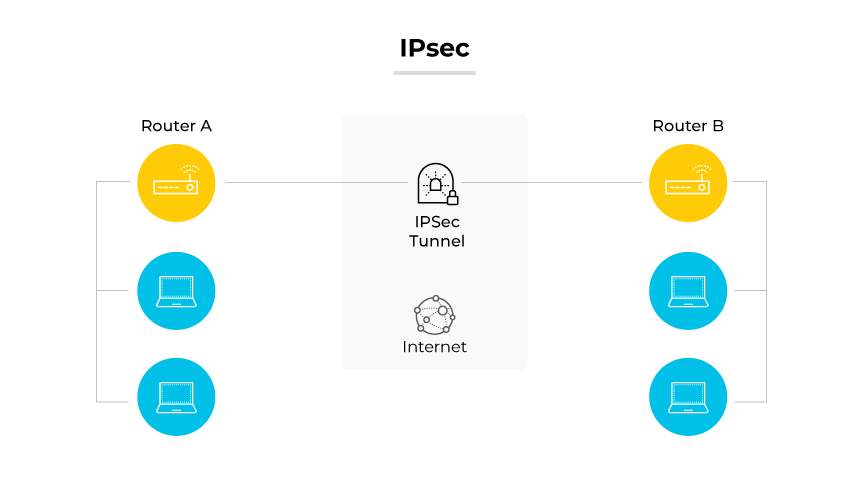

Wie funktioniert ein IPsec VPN?

Ein IPsec-VPN funktioniert durch die Schaffung eines sicheren Netzwerk-Tunnels, der die verschlüsselte Kommunikation zwischen Geräten über das Internet ermöglicht.

Der IPsec VPN-Betrieb lässt sich in mehrere Schlüsselkomponenten unterteilen. Zunächst stellt das VPN zu Beginn einer Verbindung eine gegenseitige Authentifizierung zwischen den Geräten her. In dieser Phase werden die kryptografischen Schlüssel ausgetauscht, die zum Ver- und Entschlüsseln der Daten verwendet werden. Sobald die Authentifizierung abgeschlossen ist, können die Geräte mit der sicheren Übertragung von Daten beginnen.

Während der Datenübertragung kapseln IPsec-VPNs die Datenpakete ein, wodurch die Originaldaten effektiv versteckt und vor unbefugtem Zugriff geschützt werden. Dieser Verkapselungsprozess umfasst sowohl die Verschlüsselung der Daten als auch das Hinzufügen eines IPsec-Headers. Die Verschlüsselung stellt sicher, dass die Daten nur von dem empfangenden Gerät entschlüsselt werden können, das über den richtigen kryptografischen Schlüssel verfügt.

Da IPsec VPNs über verschiedene Hardware- und Softwarekonfigurationen hinweg eingesetzt werden können, eignen sie sich für die sichere Verbindung unterschiedlicher Netzwerksegmente. IPsec VPNs schaffen eine sichere, zuverlässige Kommunikationsmethode, die dem Benutzer ein ähnliches Gefühl vermittelt, als wäre er direkt mit dem Netzwerk des Unternehmens verbunden.

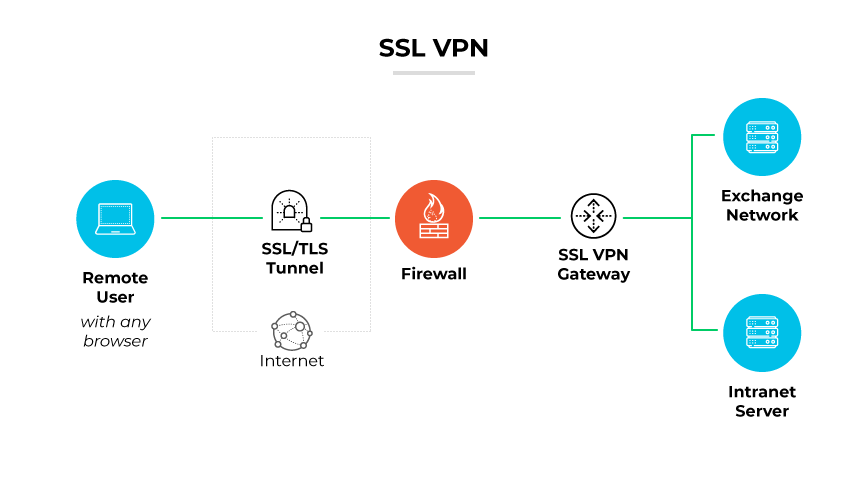

Was ist ein SSL-VPN?

Ein SSL-VPN verwendet das SSL-Protokoll. Das SSL-Protokoll wird üblicherweise verwendet, um Transaktionen im Internet zu sichern oder Remotebenutzern einen sicheren Zugriff auf die internen Netzwerke und Dienste einer Organisation zu ermöglichen. Diese Art von VPN ist webbasiert, d.h. Sie können über einen Standard-Internetbrowser darauf zugreifen, ohne dass eine zusätzliche Client-Software installiert werden muss.

SSL-VPNs bieten ein vielseitiges, benutzerfreundliches Mittel zum Aufbau von Remote-Netzwerkverbindungen. Sie sind besonders vorteilhaft für Organisationen, die sicheres Arbeiten aus der Ferne ermöglichen möchten. Durch die Herstellung einer verschlüsselten Verbindung zwischen dem Webbrowser des Benutzers und dem VPN-Server stellen SSL-VPNs sicher, dass sensible Daten vertraulich und vor einem möglichen Abhören geschützt bleiben.

Die in SSL-VPNs verwendete Verschlüsselung arbeitet in der Regel mit dem TLS-Protokoll und stellt sicher, dass die zwischen dem Browser und dem VPN übertragenen Daten für Unbefugte nicht zugänglich sind. Dieser Mechanismus ist für die Wahrung der Vertraulichkeit der Kommunikation und den Schutz der Integrität der übertragenen Informationen unerlässlich. Die Verwendung von TLS bedeutet auch, dass die Sicherheitsmaßnahmen bei Browser- oder Betriebssystem-Upgrades automatisch aktualisiert werden, so dass die Benutzer die Verschlüsselungsprotokolle nicht mehr manuell verwalten müssen.

SSL-VPNs sind nützlich, um einen sicheren Zugriff auf Anwendungen, Dateien und Dienste zu ermöglichen, die normalerweise nur innerhalb des internen Netzwerks einer Organisation verfügbar sind. Mit dieser Technologie können Mitarbeiter von jedem beliebigen Standort aus sicher auf Unternehmensressourcen zugreifen und so die Produktivität und Flexibilität erhöhen, ohne die Sicherheit zu gefährden.

SSL-VPNs tragen dazu bei, dass der Fernzugriff auf Netzwerkressourcen nicht zu einer Schwachstelle für die Organisation wird. Mit sicheren, authentifizierten Pfaden stellen SSL-VPNs autorisierten Benutzern Netzwerkressourcen zur Verfügung, als ob sie lokal verbunden wären, unabhängig vom geografischen Standort.

Wie funktioniert ein SSL-VPN?

Bei einem SSL-VPN wird ein sicherer Kommunikationskanal über das Internet aufgebaut, der Remotebenutzern den Zugriff auf das Netzwerk einer Organisation ermöglicht. Im Gegensatz zu herkömmlichen VPNs, die möglicherweise eine spezielle Client-Software erfordern, verwendet ein SSL-VPN Standard-Webbrowser, um eine sichere Verbindung herzustellen.

Der Prozess beginnt, wenn sich ein Benutzer über seinen Webbrowser mit dem SSL VPN Gateway verbindet. Das Gateway präsentiert eine sichere Webseite, auf der sich der Benutzer authentifizieren kann. Nach erfolgreicher Authentifizierung stellt das SSL-VPN eine verschlüsselte Verbindung zwischen dem Gerät des Benutzers und dem Netzwerk her. Diese Verbindung wird durch das SSL- oder TLS-Protokoll gesichert, das gewährleistet, dass die übertragenen Daten verschlüsselt werden und somit für Unbefugte unzugänglich sind.

Sobald der verschlüsselte Tunnel aufgebaut ist, kann der Benutzer sicher auf Anwendungen, Dateien und Dienste im Netzwerk zugreifen.

IPsec vs. SSL VPNs: Was sind die Unterschiede?

Beim Vergleich von IPsec und SSL VPNs ist es wichtig, die spezifischen Anforderungen der Organisation zu berücksichtigen. Dazu gehören die erforderliche Sicherheitsstufe, die Einfachheit der Bereitstellung und die Art des Zugriffs, den die Benutzer benötigen. Jedes Protokoll dient unterschiedlichen Zwecken und bietet unterschiedliche Vorteile und Herausforderungen in einer Unternehmensumgebung.

| IPsec VPN vs. SSL VPN | ||

|---|---|---|

| OSI-Schicht | Netzwerk Layer | Anwendungsschicht |

| Datenverschlüsselung | Verschlüsselt den gesamten Datenverkehr im Netzwerk | Verschlüsselt Websitzungen speziell |

| Häufige Verwendungen | Standort-zu-Standort-Verbindungen | Sicherer Fernzugriff auf bestimmte Anwendungen |

| Benutzer-Authentifizierung | Erfordert Client-Software und komplexe Einrichtung | Zugriff über Webbrowser, einfachere Einrichtung |

| Sicherheit | Bietet vollständigen Netzwerkzugriff mit hoher Sicherheit | Bietet einfachen Zugang mit grundlegender Sicherheit |

| Bereitstellung | Kann komplex sein und eine tiefgreifende Konfiguration erfordern | Leichtere Bereitstellung mit weniger clientseitiger Konfiguration |

| Management | Erfordert die Verwaltung der Sicherheit für jedes Gerät | Vereinfachte Verwaltung durch webbasierten Zugriff |

| Zugangskontrolle | Authentifizierter gerätebasierter Zugriff | Benutzerbasierter Zugriff, oft integriert mit Web-Authentifizierung |

| Netzwerk Integration | Verkapselt Datenpakete für eine sichere Übertragung | Sichert Daten bei der Eingabe oder Ausgabe über den Browser |

Netzwerkschicht vs. Anwendungsschicht

IPsec-VPNs arbeiten auf der Netzwerkebene des OSI-Modells. So können sie alle über das Netzwerk übertragenen Daten schützen, nicht nur bestimmte Anwendungen oder Dienste. Sie erstellen einen sicheren Tunnel, der Datenpakete einkapselt. IPsec wird häufig für Site-to-Site-Verbindungen verwendet, die zwei Segmente eines privaten Netzwerks effektiv über das Internet verbinden.

SSL-VPNs funktionieren auf der Anwendungsebene. Sie sind so konzipiert, dass sie einen sicheren Zugriff auf bestimmte Anwendungen und nicht auf das gesamte Netzwerk ermöglichen. Dieser Ansatz ist vorteilhaft, um Benutzern den Zugang zu Webanwendungen und -diensten zu ermöglichen, ohne das gesamte Netzwerk preiszugeben. SSL-VPNs sind besonders nützlich für Remote-Mitarbeiter, die von jedem Gerät, das einen Webbrowser unterstützt, sicher auf Webanwendungen und -dienste des Unternehmens zugreifen müssen.

Benutzerauthentifizierung und Zugriffskontrolle

IPsec-VPNs erfordern in der Regel eine komplexere Einrichtung, bei der eine Client-Software auf dem Gerät des Benutzers installiert wird. Diese Einrichtung umfasst strenge Authentifizierungsverfahren, um sicherzustellen, dass nur autorisierte Geräte eine Verbindung herstellen können.

SSL-VPNs bieten eine einfachere Benutzererfahrung, da sie über Standard-Webbrowser zugänglich sind, ohne dass eine spezielle Client-Software erforderlich ist. Der einfache Zugriff vereinfacht die Benutzerauthentifizierung und eignet sich für Organisationen, die den Zugriff auf bestimmte Anwendungen ohne den Aufwand für die Installation und Wartung von Client-VPN-Software ermöglichen möchten. Die Einfachheit erfordert auch eine sorgfältige Verwaltung, um sicherzustellen, dass die Zugriffskontrollen streng genug sind, um sensible Anwendungen zu schützen.

Bereitstellung und Verwaltung

Die Bereitstellung von IPsec VPN kann als komplexer angesehen werden, da Anforderungen an die Client-Software gestellt werden und die Sicherheit für jedes Gerät einzeln verwaltet werden muss. Oft ist eine detaillierte Konfiguration erforderlich, um die Einstellungen für die Netzwerk-Adressübersetzung (NAT) und Firewalls zu umgehen. Diese Komplexität kann zu einer robusteren Sicherheitslage führen, erfordert aber auch einen größeren Verwaltungsaufwand.

SSL-VPNs gelten im Allgemeinen als einfacher bereitzustellen und zu verwalten, da sie Standard-Webtechnologien nutzen und weniger clientseitige Konfiguration erfordern. Sie können schnell und ohne wesentliche Änderungen an der bestehenden Netzwerk-Infrastruktur für die Benutzer eingeführt werden. Da sie sich leichter bereitstellen lassen, muss sichergestellt werden, dass die Sicherheit nicht zugunsten der Bequemlichkeit beeinträchtigt wird.