-

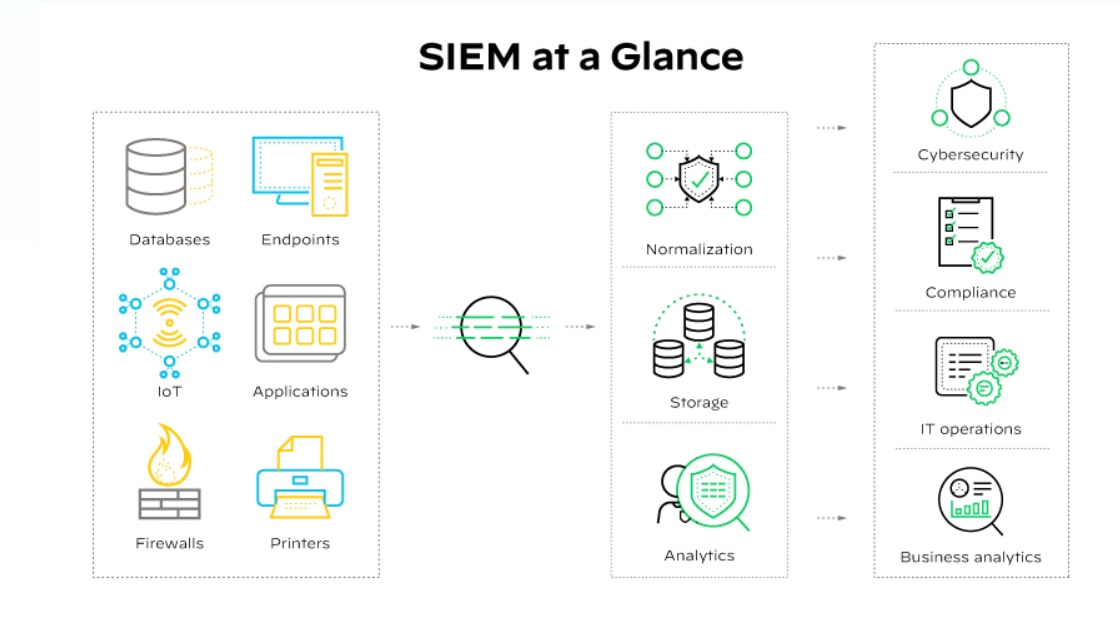

Was ist SIEM?

- Hauptfunktionen und Vorteile von SIEM

- Die Rolle von KI und ML im SIEM

- SIEM-Integration

- SIEM Anwendungsfälle

- Wie Sie eine SIEM-Lösung auswählen

- Bewährte Praktiken für die Implementierung von SIEM

- SIEM vs. andere Sicherheitslösungen

- Was ist Cloud SIEM?

- Die Entwicklung von SIEM

- Die Zukunft von SIEM

- SIEM-FAQs

-

Was ist UEBA (User and Entity Behavior Analytics)?

- Wie UEBA funktioniert

- Vorteile der Implementierung von UEBA

- Beispiele für UEBA

- Häufige Anwendungsfälle für UEBA

- Herausforderungen und Überlegungen bei der Bereitstellung von UEBA

- Vielfältige Bedrohungen, die von der UEBA angegangen werden

- Integration von UEBA und XDR

- UEBA gegen NTA

- UEBA vs. SIEM

- UEBA gegen IAM

- Zukünftige Trends und Entwicklungen im UEBA

- Die Wahl der richtigen UEBA-Lösung

- UEBA-FAQs

-

Was ist SIEM-Protokollierung?

- Warum ist die SIEM-Protokollierung wichtig für die IT-Sicherheit?

- SIEM vs. Protokollverwaltung: Die Unterschiede verstehen

- Schlüsselkomponenten in SIEM-Protokollen

- Die Mechanik der SIEM-Protokollierung

- Bewährte Praktiken der SIEM-Protokollierung

- SIEM-Protokollierung - Herausforderungen und Lösungen

- FAQs zur SIEM-Protokollierung

Was ist Sicherheitsereignis-Management (SEM)?

Security Event Management (SEM) ist der Prozess der Überwachung, Korrelation und Verwaltung von Sicherheitsereignissen innerhalb der IT-Infrastruktur einer Organisation, um potenzielle Sicherheitsbedrohungen oder -vorfälle zu erkennen und darauf zu reagieren.

SEM konzentriert sich in erster Linie auf die Verwaltung und Analyse von Sicherheitsereignissen. Dazu gehören in der Regel die Ereignisüberwachung über Protokolle und Aktivitäten, Korrelation und Analyse, Alarmierung und Benachrichtigung, Reaktion auf Vorfälle sowie Berichterstattung und Compliance.

Verschaffen Sie sich ein umfassendes Bild | Cortex XSIAM - Palo Alto Networks

Warum ist SEM wichtig für die IT-Sicherheit?

SEM ist lebenswichtig, denn es ist die erste Verteidigung gegen Cyberbedrohungen. Es ist der Unterschied zwischen einem Cyberangriff in dem Moment, in dem er stattfindet, und der Bewältigung der Folgen eines Verstoßes. Die Echtzeit-Überwachungs- und Warnsysteme von SEM ermöglichen schnelles Handeln, minimieren den Schaden und schützen sensible Daten.

Das Hauptziel von SEM ist es, normale Aktivitäten - typisches Benutzerverhalten, Netzwerkoperationen und Systemprozesse - von verdächtigem oder bösartigem Verhalten zu unterscheiden. Dieser Prozess umfasst die Korrelation von Ereignisprotokollen und Protokolldaten unter Verwendung vordefinierter Regeln, Signaturen und Algorithmen, um Muster zu erkennen, die auf potenzielle Sicherheitsvorfälle hindeuten.

Durch Echtzeit-Überwachung und -Analyse versetzt SEM Sicherheitsteams in die Lage, Anomalien, die auf einen Verstoß oder eine bevorstehende Bedrohung hindeuten könnten, schnell zu erkennen und darauf zu reagieren. Außerdem spielt SEM eine zentrale Rolle bei der Compliance und der Einhaltung gesetzlicher Vorschriften.

Viele Branchen arbeiten innerhalb eines strengen gesetzlichen Rahmens, der robuste Sicherheitsmaßnahmen vorschreibt. SEM unterstützt Organisationen bei der Erfüllung dieser Anforderungen, indem es umfassende Prüfprotokolle, Funktionen zur Reaktion auf Vorfälle und Berichte zur Bewertung der Compliance bereitstellt.

Wie funktioniert SEM?

SEM sammelt und analysiert Protokolldaten aus verschiedenen Quellen innerhalb einer IT-Umgebung. Es ist, als würde man ein Puzzle zusammensetzen - jedes einzelne Datenelement trägt dazu bei, sich ein klareres Bild vom Sicherheitsstatus des Netzwerks zu machen, so dass Anomalien oder bösartige Aktivitäten schnell erkannt werden können.

Der SEM-Prozess ist entscheidend für die Cybersicherheitsstrategie einer Organisation. Es umfasst eine Reihe von Schritten, die es den Sicherheitsteams ermöglichen, potenzielle Sicherheitsbedrohungen zu erkennen, zu untersuchen und umgehend und effektiv darauf zu reagieren.

Stufe Eins: Datenerfassung

Dies beinhaltet das Sammeln von Protokollen und Ereignissen aus verschiedenen Quellen im gesamten Netzwerk, wie Firewalls, Intrusion Detection Systemen und Servern. Die gesammelten Daten werden dann in einem zentralen Repository zur Analyse gespeichert.

Stufe Zwei: Normalisierung

Da Protokolle und Ereignisse je nach Quelle unterschiedliche Formate und Strukturen haben können, müssen sie für eine einheitliche Analyse in ein standardisiertes Format konvertiert werden. Dabei werden die verschiedenen Protokollfelder auf ein gemeinsames Schema abgebildet, so dass sie leicht korreliert und analysiert werden können.

Stufe Drei: Korrelation

Dabei werden die gesammelten Daten analysiert, um Muster oder Anomalien zu erkennen, die auf Sicherheitsbedrohungen hinweisen. Dies geschieht in der Regel mit Hilfe fortschrittlicher Analysetechniken wie maschinellem Lernen und Verhaltensanalyse, mit deren Hilfe komplexe Angriffsmuster aufgedeckt werden können, die von herkömmlichen regelbasierten Systemen möglicherweise unbemerkt bleiben.

Stufe Vier: Alerting

Wenn eine potenzielle Sicherheitsbedrohung erkannt wird, generiert das SEM-System Warnungen oder Benachrichtigungen, die von den Sicherheitsteams untersucht werden und auf die sie reagieren können. Diese Warnungen enthalten in der Regel Details über die Art der Bedrohung, den Schweregrad des Vorfalls und empfohlene Maßnahmen zur Eindämmung und Entschärfung.

Stufe Fünf: Incident Response

Dazu gehört, dass Sie geeignete Maßnahmen ergreifen, um Sicherheitsvorfälle einzudämmen, abzuschwächen und zu beheben. Dazu kann es gehören, betroffene Systeme zu isolieren, bösartigen Datenverkehr zu blockieren, Backups wiederherzustellen und forensische Analysen durchzuführen, um die Ursache des Vorfalls zu ermitteln.

Wenn Sie diese Schritte befolgen, können Organisationen einen robusten SEM-Prozess einrichten, um Sicherheitsbedrohungen proaktiv zu erkennen und auf sie zu reagieren und so das Risiko von Datenschutzverletzungen und anderen Cyberangriffen zu verringern.

Das Szenario: Aufspüren und Eindämmen einer Insider-Bedrohung

Kontext

Organisation Profil: Ein großer Gesundheitsdienstleister, der sensible Patientendaten in seinem Netzwerk speichert.

IT-Infrastruktur: Eine Kombination aus internen Servern und Cloud-basierten Diensten, mit Zugangskontrollen für verschiedene Ebenen der Mitarbeiterfreigabe.

Phase vor dem Vorfall

SEM-Implementierung: Die Organisation verwendet ein ausgeklügeltes SEM-System zur Überwachung und Analyse von Echtzeit-Ereignissen in ihrem Netzwerk.

Einleitung des Vorfalls

Verdächtige Aktivität: Ein Mitarbeiter der Rechnungsabteilung, der normalerweise auf eine bestimmte Gruppe von Patientendaten zugreift, beginnt, auf viele Dateien zuzugreifen, die nichts mit seinen üblichen Aufgaben zu tun haben. Diese Dateien enthalten sensible Patientendaten.

SEM-Detektion

Überwachung in Echtzeit: Das SEM-System ist so konfiguriert, dass es ungewöhnliche Zugriffsmuster auf der Grundlage vordefinierter Regeln kennzeichnet. Es erkennt abnormales Datenzugriffsverhalten vom Benutzerkonto des Mitarbeiters.

Alert Generation: Es wird automatisch ein Alarm ausgelöst und an das Cybersecurity-Team gesendet, der auf einen möglichen unbefugten Zugriff oder eine Insider-Bedrohung hinweist.

Bewertung des Vorfalls: Das Cybersicherheitsteam prüft die Meldung sofort. Sie werten die Zugriffsprotokolle aus und bestätigen, dass das Verhalten des Mitarbeiters erheblich von seinem normalen Muster abweicht.

Überprüfung der Mitarbeiter: Das Team setzt sich mit dem Vorgesetzten des Mitarbeiters in Verbindung, um zu überprüfen, ob der Datenzugriff legitim oder Teil einer zugewiesenen Aufgabe ist.

Eingrenzung und Untersuchung

Konto-Sperrung: Wenn bestätigt wird, dass der Zugriff unberechtigt ist, wird das Konto des Mitarbeiters vorübergehend gesperrt, um weiteren Datenzugriff zu verhindern.

Ermittlungen: Das Cybersicherheitsteam leitet eine gründliche Untersuchung ein, einschließlich der Befragung des Mitarbeiters, der detaillierten Überprüfung von Zugriffsprotokollen und der Überprüfung auf Versuche der Datenexfiltration.

Auflösung

Bestimmung des Ergebnisses: Die Untersuchung ergab, dass der Mitarbeiter aus Neugierde auf Patientendaten zugriff und damit gegen die Datenschutzrichtlinien der Organisation verstieß.

Ergriffene Maßnahmen: Gemäß den Richtlinien der Organisation wird der Mitarbeiter mit Disziplinarmaßnahmen belegt. Der Vorfall wird dokumentiert und eine Überprüfung der Zugangskontrollen wird durchgeführt.

Analyse nach einem Vorfall

SEM System Update: Die SEM-Regeln werden aktualisiert, um die Erkennung ungewöhnlicher Datenzugriffsmuster zu verfeinern und die Sensibilität für potenzielle Insider-Bedrohungen zu verbessern.

Mitarbeiterschulung: Für alle Mitarbeiter werden zusätzliche Schulungen zu Datenschutz und Sicherheitsprotokollen organisiert, um ähnliche Vorfälle zu verhindern.

Wie SIEM-Software funktioniert

SIM vs. SEM vs. SIEM

Stellen Sie sich SEM als ein Echtzeit-Alarmsystem vor, das Bedrohungen sofort erkennt, wenn sie auftreten. Im Gegensatz dazu ist das Sicherheitsinformationsmanagement (SIM) wie ein detaillierter Datensammler, der akribisch historische Daten speichert und analysiert.

Zusammen bilden sie ein leistungsstarkes Duo, das häufig in Sicherheitsinformations- und Ereignisverwaltungssysteme (SIEM) integriert ist und einen umfassenden Überblick über den Zustand der Sicherheit bietet.

Das Verständnis der Unterschiede zwischen SIM, SEM und SIEM ist im Bereich der Cybersicherheit unerlässlich. Ihre Integration ist für die Entwicklung umfassender Sicherheitsstrategien unerlässlich. SEM und SIM sind die beiden Säulen dessen, was heute als SIEM bekannt ist, und diese diskreten Ansätze können wie folgt definiert werden:

SIM-Systeme sammeln und analysieren Protokolldaten, einschließlich Netzwerk- und Systemprotokollen, zur langfristigen Speicherung und erstellen Berichte für Compliance-Zwecke.

SEM ermöglicht die Aufzeichnung und Auswertung von Ereignisdaten und hilft Sicherheits- oder Systemadministratoren bei der Analyse, Anpassung und Verwaltung der Informationssicherheitsarchitektur, Richtlinien und Verfahren. Es liefert sofortige Warnmeldungen, wenn potenzielle Sicherheitsvorfälle entdeckt werden, so dass die Sicherheitsteams schnell reagieren können. SEM bietet auch die Möglichkeit, verschiedene Ereignisse aus unterschiedlichen Quellen zu korrelieren, um komplexe Cyberbedrohungen zu erkennen.

SIEM-Systeme kombinieren SIM- und SEM-Funktionen, um eine langfristige Speicherung und Analyse von Protokolldaten sowie Überwachungs- und Reaktionsfunktionen in Echtzeit zu bieten. Durch die Bereitstellung eines umfassenden Sicherheitsüberblicks ermöglicht SIEM die Erkennung anspruchsvoller Bedrohungen, die Echtzeit-Ereignisse und die Analyse historischer Daten erfordern. Sie verfügen außerdem über fortschrittliche Funktionen wie UEBA, SOAR und erweiterte Threat Intelligence-Integrationen.

Um diese Themen im heutigen Sprachgebrauch zu kontextualisieren, ist es wichtig zu verstehen, dass SIEM-Tools zu einer Standardlösung in einem modernen Security Operations Center geworden sind. Die modernen SIEM-Plattformen von heute dienen als Nervenzentrum sowohl für SEM als auch für SIM und bieten Funktionen wie Protokollerfassung, Normalisierung, Korrelation und Berichterstellung als zusammenhängendes Ganzes und nicht als separate Funktionen.

SIEM-Plattformen nutzen heute in der Regel maschinelles Lernen und künstliche Intelligenz, um die Erkennungsmöglichkeiten zu verbessern und Bedrohungen inmitten riesiger Datenmengen genauer zu identifizieren.

FAQs zum Sicherheitsereignis-Management (SEM)

Eine der ersten kommerziellen SEM-Anwendungen war ArcSight ESM (Enterprise Security Manager), entwickelt von ArcSight, das Anfang der 2000er Jahre bekannt wurde. ArcSight ESM war auch eine der ersten umfassenden SIEM-Lösungen, die verfügbar waren.

Solche eigenständigen Angebote wurden auf dem Markt durch fortschrittlichere Angebote wie Cortex XSIAM von Palo Alto Networks in den Schatten gestellt. Sie integrieren sofort einsatzbereite KI-Modelle, und fortschrittliche Lösungen wie Cortex XSIAM gehen weit über herkömmliche SEM-Erkennungsmethoden hinaus, indem sie Ereignisse aus verschiedenen Datenquellen miteinander verbinden, um Bedrohungen im großen Maßstab genau zu erkennen und zu stoppen. Auf diese Weise wird es möglich, Sicherheitsaufgaben zu automatisieren, um die manuelle Arbeit zu reduzieren und die Reaktion auf Vorfälle und deren Behebung zu beschleunigen, bevor Analysten sich überhaupt mit Vorfällen befassen.