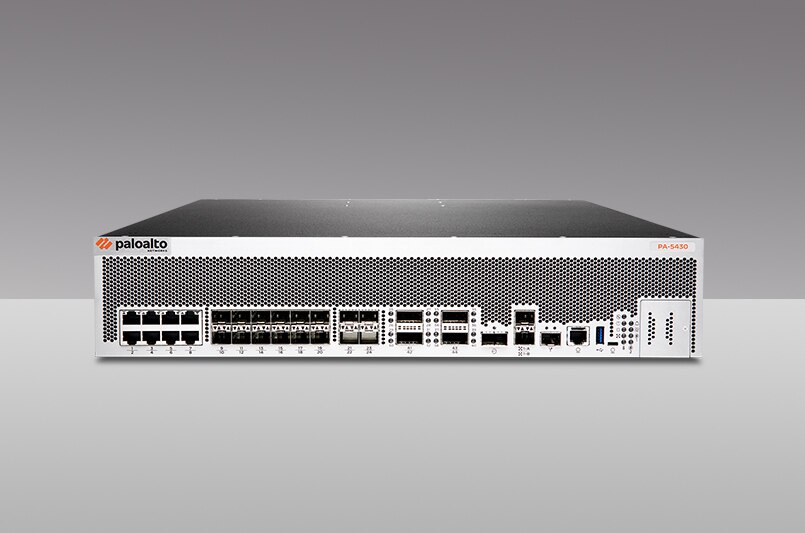

Stoppen Sie getarnte Bedrohungen sofort.

Deep Learning ist eine Art des maschinellen Lernens, die sich perfekt zur Erkennung unbekannter und getarnter Bedrohungen eignet. Unser Deep-Learning-System analysiert den aktuellen Datenverkehr, um auch die raffiniertesten Angriffe sofort aufdecken und abwehren zu können, ohne dass dies die Netzwerkleistung beeinträchtigt.

Konkurrenzlose Effektivität

Wir erkennen 48 Prozent mehr Command-and-Control-Aktivitäten, 40 Prozent mehr Angriffe auf DNS-Ebene und 40 Prozent mehr Phishingbedrohungen als jeder andere führende Anbieter.

Signaturupdates in Echtzeit

Die Ergebnisse der Analysen von Cloud- und On-Premises-Umgebungen werden über ein globales Netzwerk mit extrem niedriger Latenz gestreamt, sodass Angriffe in Millisekunden blockiert werden können.

Bestechende Performance

Nebula wurde speziell für das Deep Learning entwickelt. Eine sechsmal schnellere, cloudbasierte Datenverarbeitung sorgt für skalierbaren, zuverlässigen Schutz in Echtzeit.