ML-gestützte Erkennung von Netzwerkanomalien

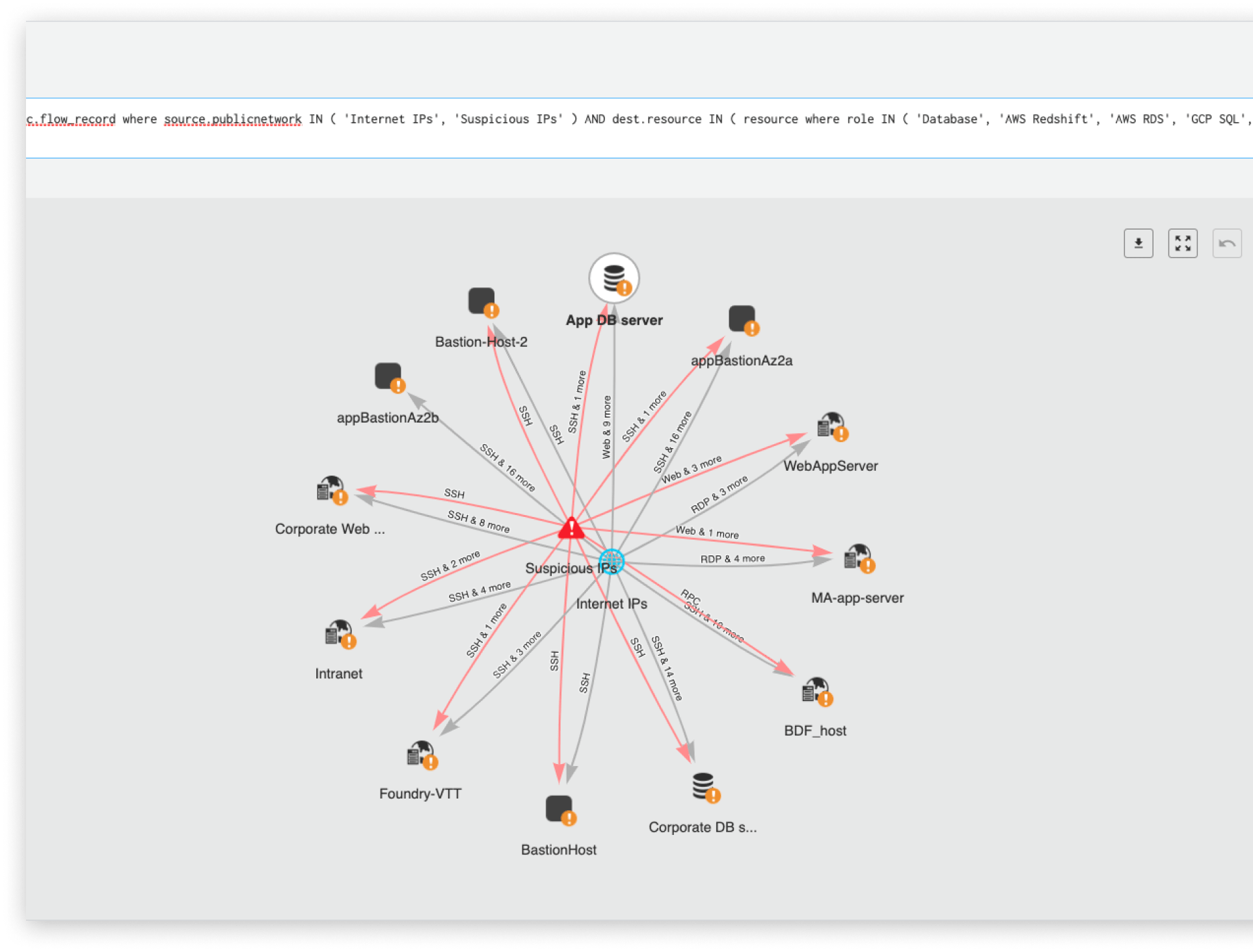

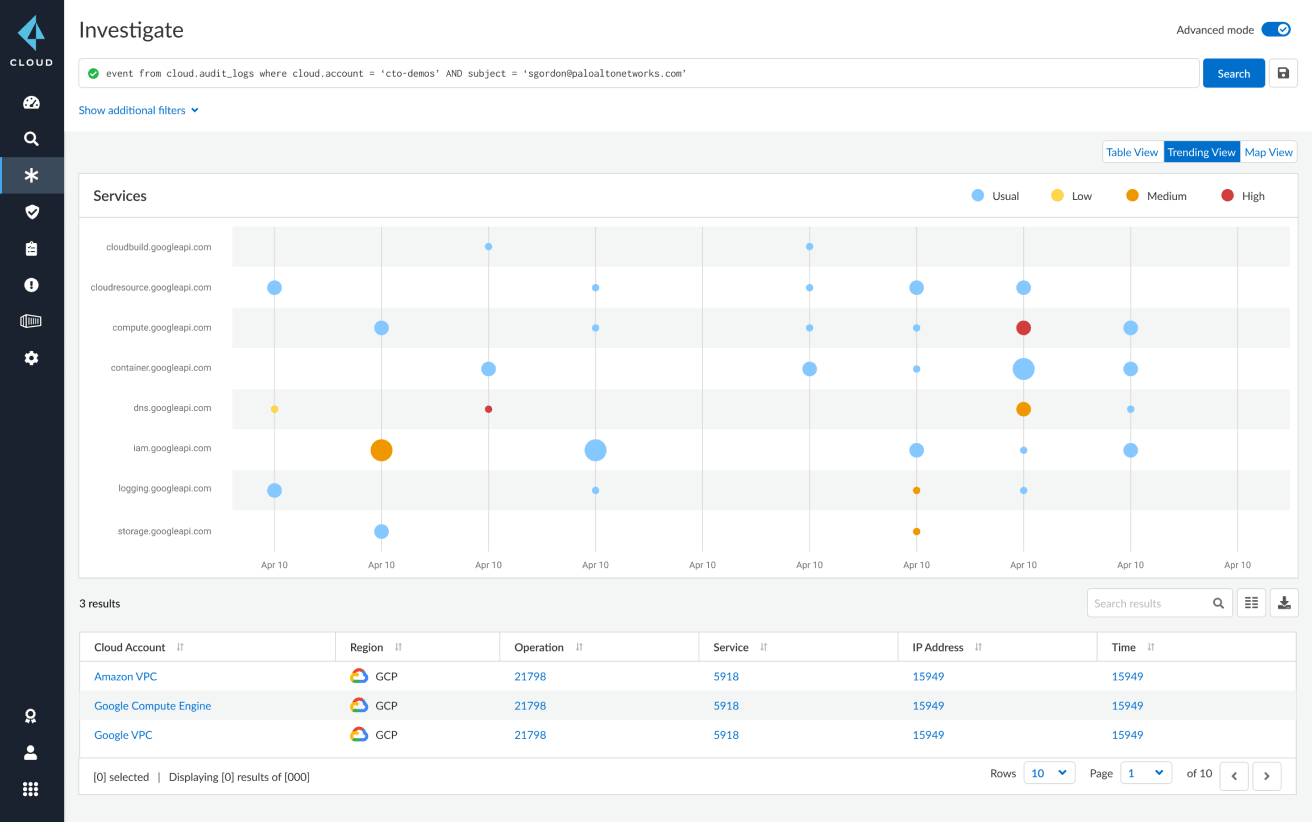

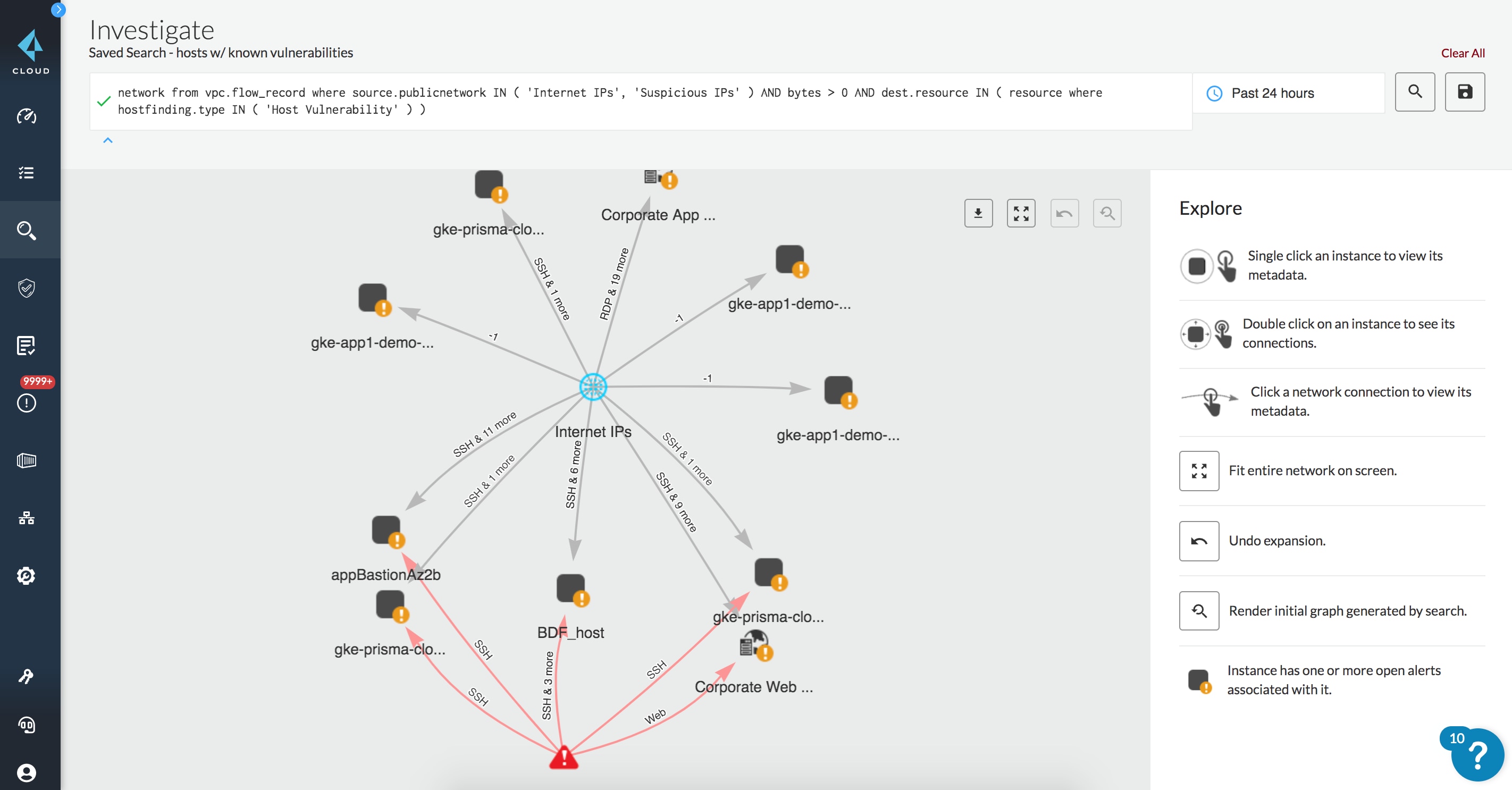

Prisma Cloud nutzt moderne Verfahren für nicht überwachtes maschinelles Lernen, um das Normalverhalten in den Cloud-Umgebungen der einzelnen Kunden zu ermitteln. Anhand dieser Informationen können dann Netzwerkanomalien und Zero-Day-Angriffe zuverlässig und mit minimalen Fehlalarmen erkannt werden.

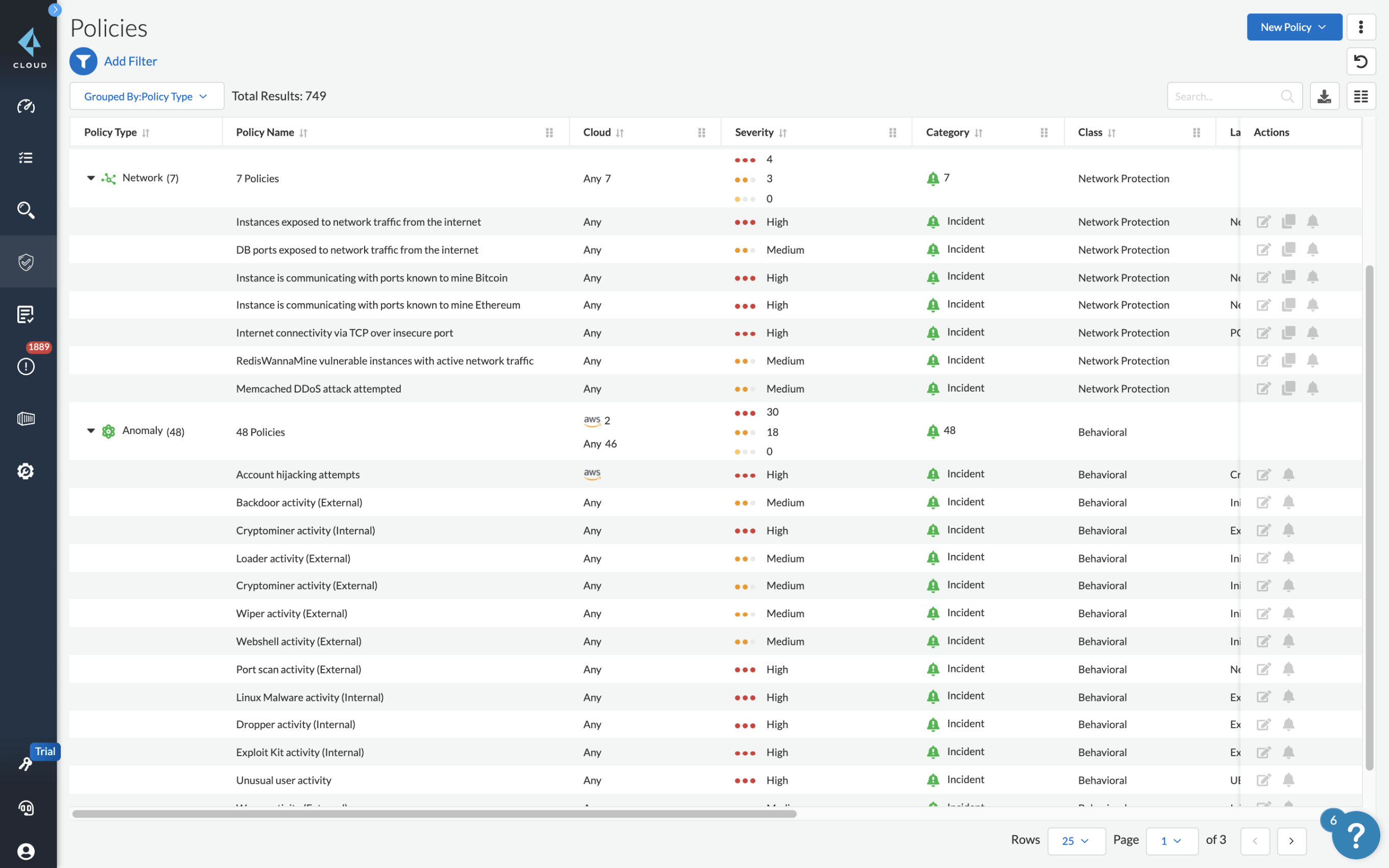

Erkennung von Portscans und -sweeps

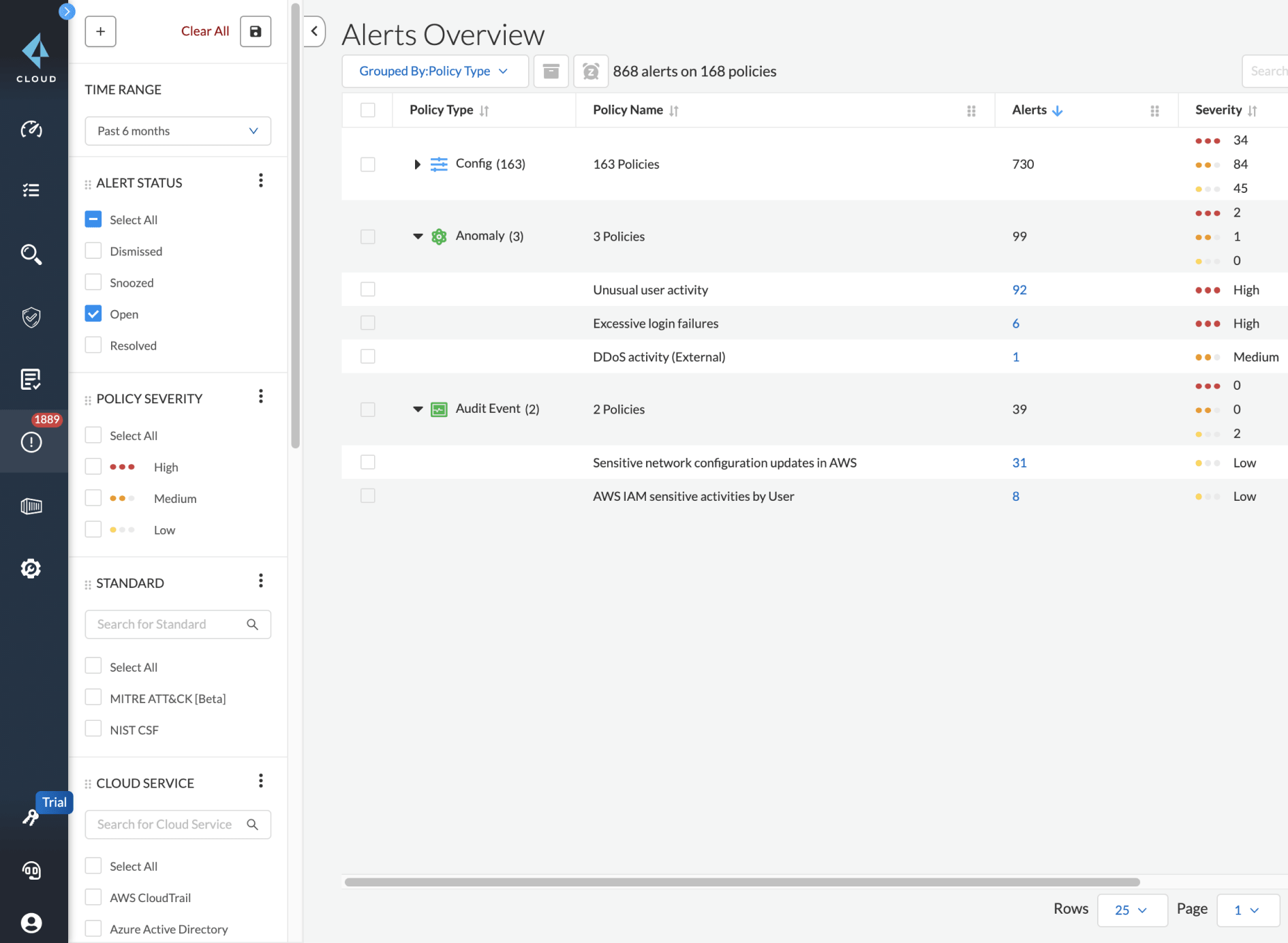

Sie können gängige Ausspähmethoden gemäß der MITRE ATT&CK Cloud Matrix erkennen und angemessene Abwehrmaßnahmen ergreifen, zum Beispiel Ports schließen, die versehentlich geöffnet wurden.

Erkennung ungewöhnlicher Port- und Serveraktivitäten

Decken Sie ungewöhnliche Aktivitäten auf, die Angreifer häufig zur Umgehung der Sicherheitsmaßnahmen nutzen, wenn sie nach kritischen Informationen wie personenbezogenen Daten und Finanzdaten suchen.

Erkennung von Spambots

Sie können Hosts in Ihrer Cloud-Umgebung aufspüren, die eventuell manipuliert und für die Verbreitung von Spam genutzt wurden.