Schwachstellen-

management

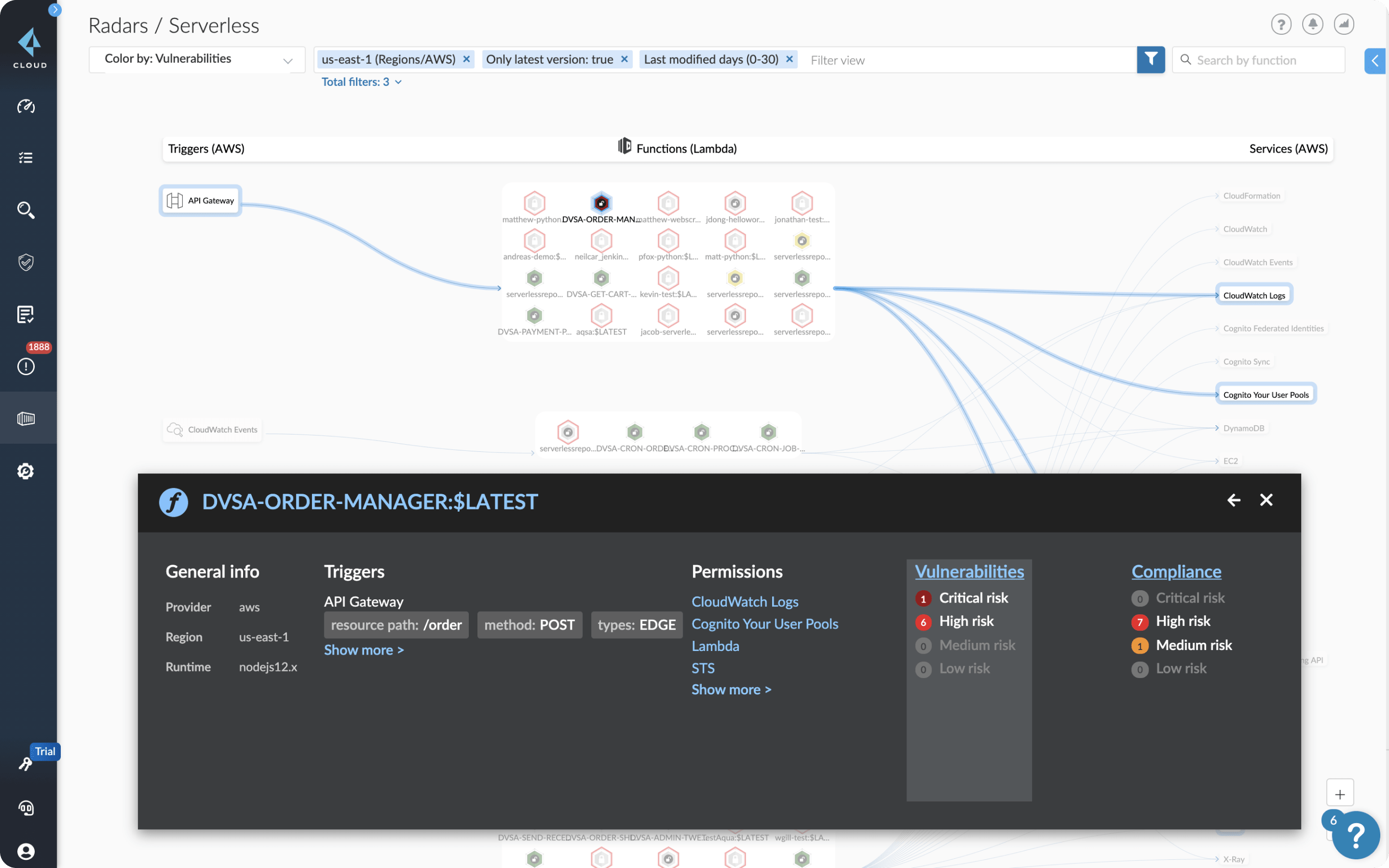

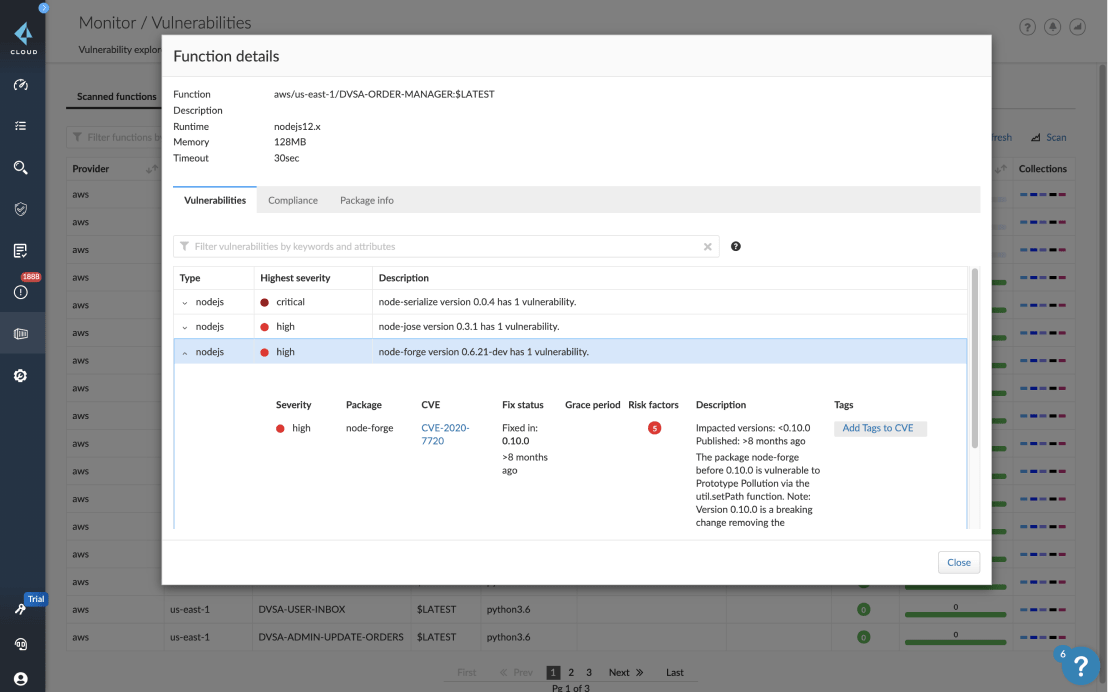

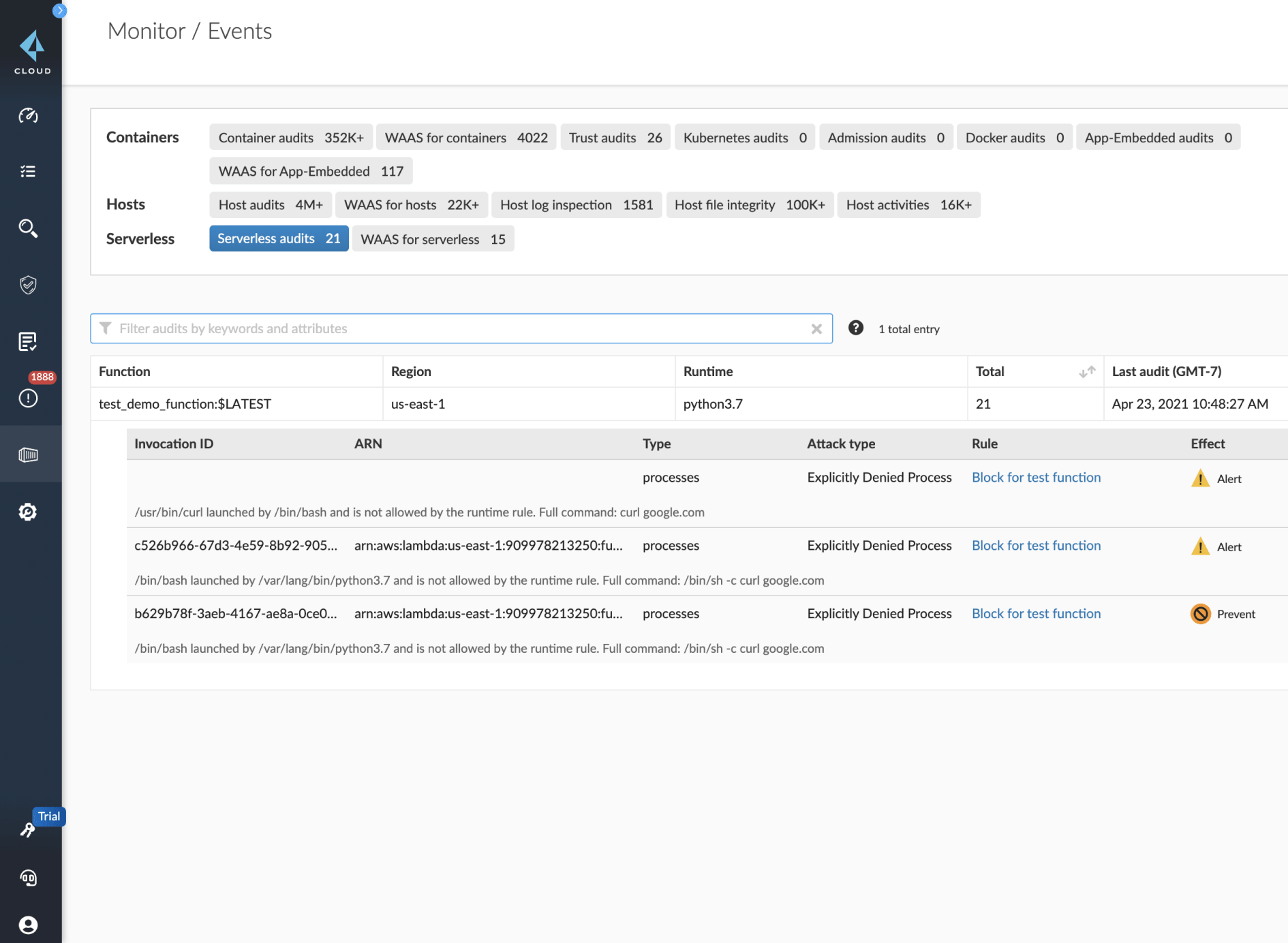

Um die Funktionen zu schützen, müssen Sie die Schwachstellen in den bereitgestellten und genutzten Paketen erkennen und beheben. Prisma Cloud prüft und überwacht die Funktionen kontinuierlich auf Schwachstellen. Es wird der gesamte Lebenszyklus abgedeckt – von integrierten CI-Tools und serverlosen Repositorys bis zur Laufzeit.

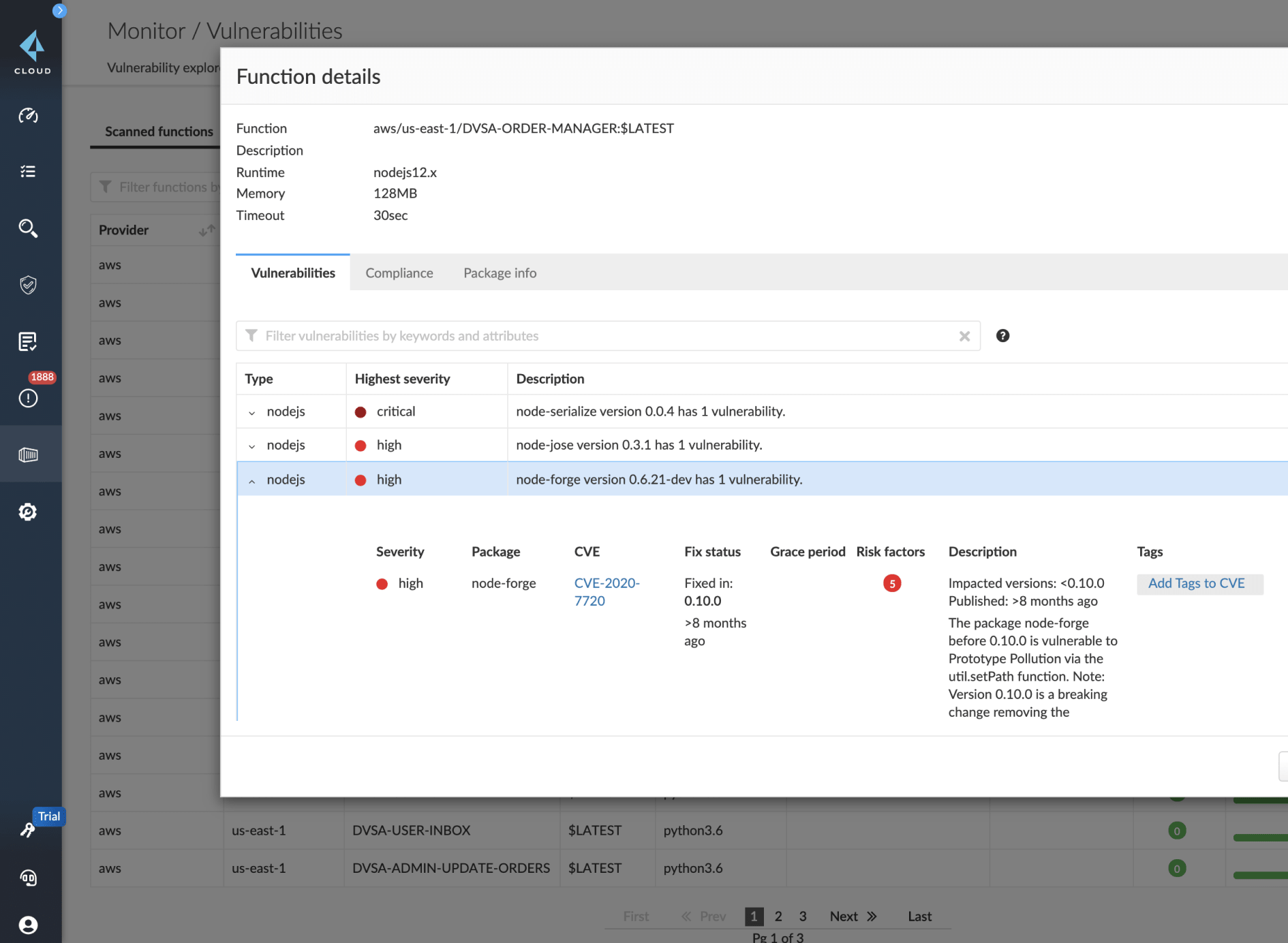

Priorisierung der kritischsten Schwachstellen für alle Funktionen

Identifizieren Sie die kritischsten Schwachstellen anhand des Risikograds und der Präsenz in den Funktionen und in Lambda-Ebenen des Repositorys und der Laufzeit.

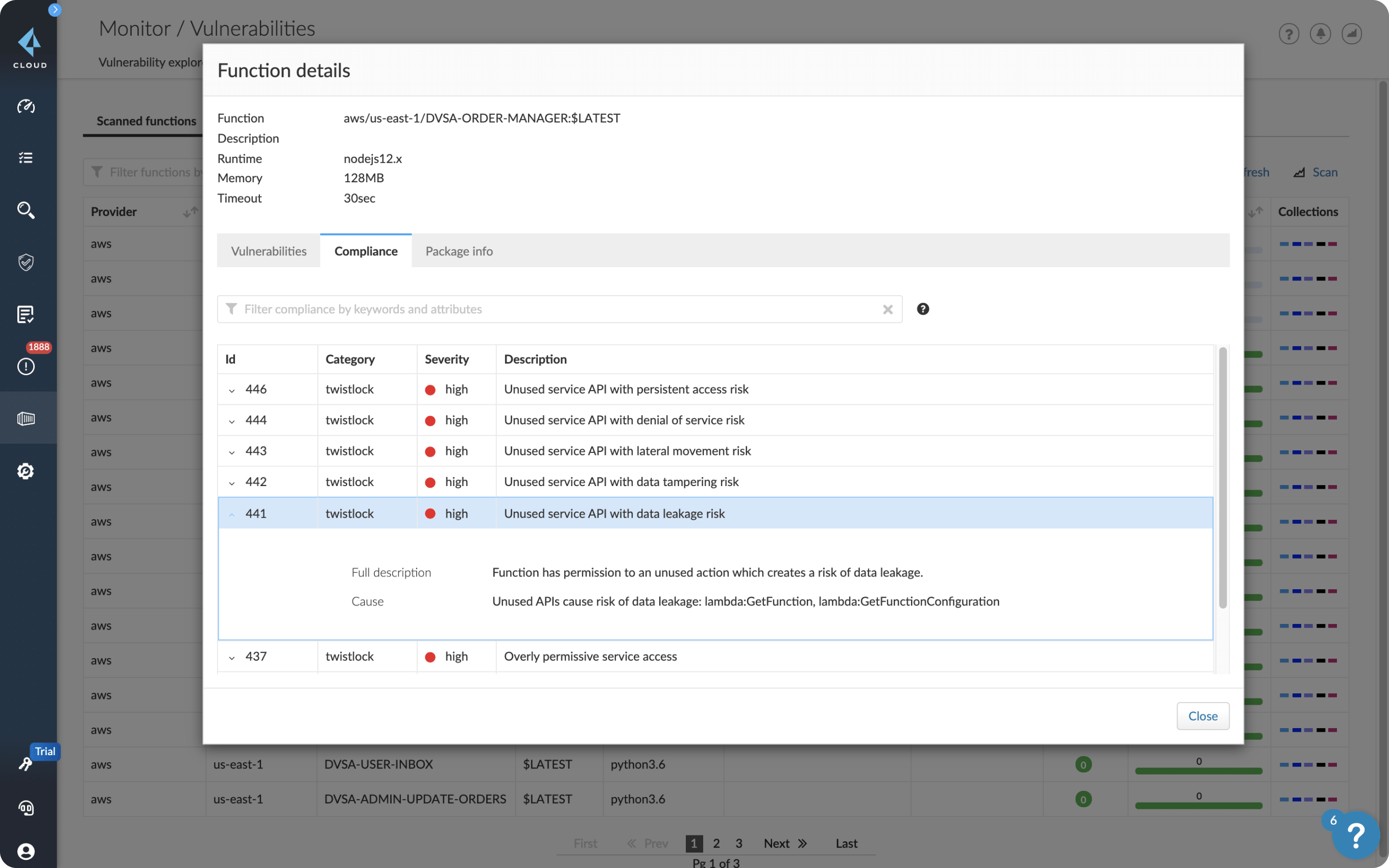

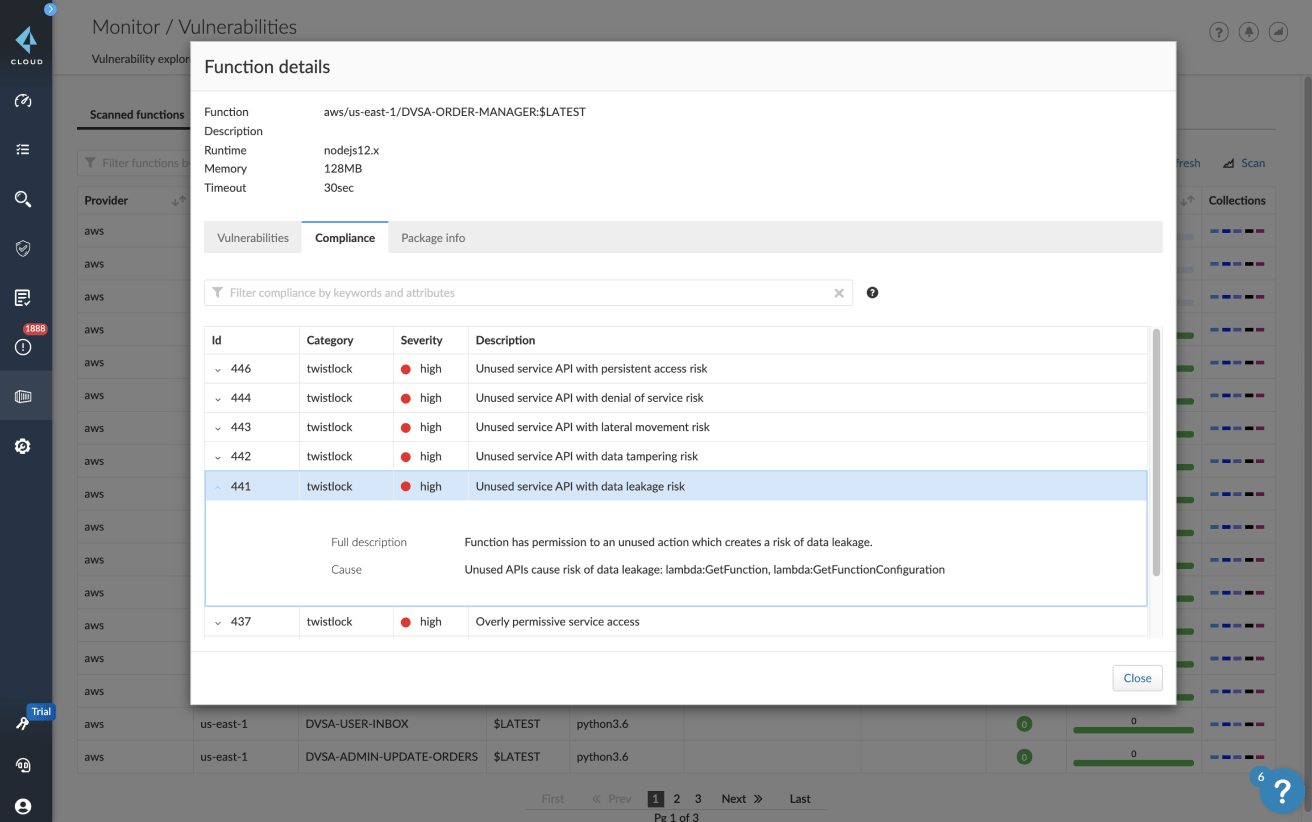

Anleitungen für eine schnellere Fehlerbehebung

Für die aufgedeckten Schwachstellen werden Paketinformationen und Schritte zu Fehlerbehebung angegeben.

Sperrung von Funktionen mit zu hohem Risikoniveau

Nutzen Sie CI-Integrationen und Laufzeitschutz, um Builds und die Bereitstellung von Funktionen mit Schwachstellen zu verhindern, die Ihr Risikoniveau überschreiten.

Kontinuierliche Prüfung des Repository-Status

Sie erhalten einen aktuellen Überblick über die Schwachstellen der Funktionen, da Prisma Cloud die Repositorys fortlaufend mit der Schwachstellendatenbank abgleicht.