Transparenz vom Code bis in die Cloud

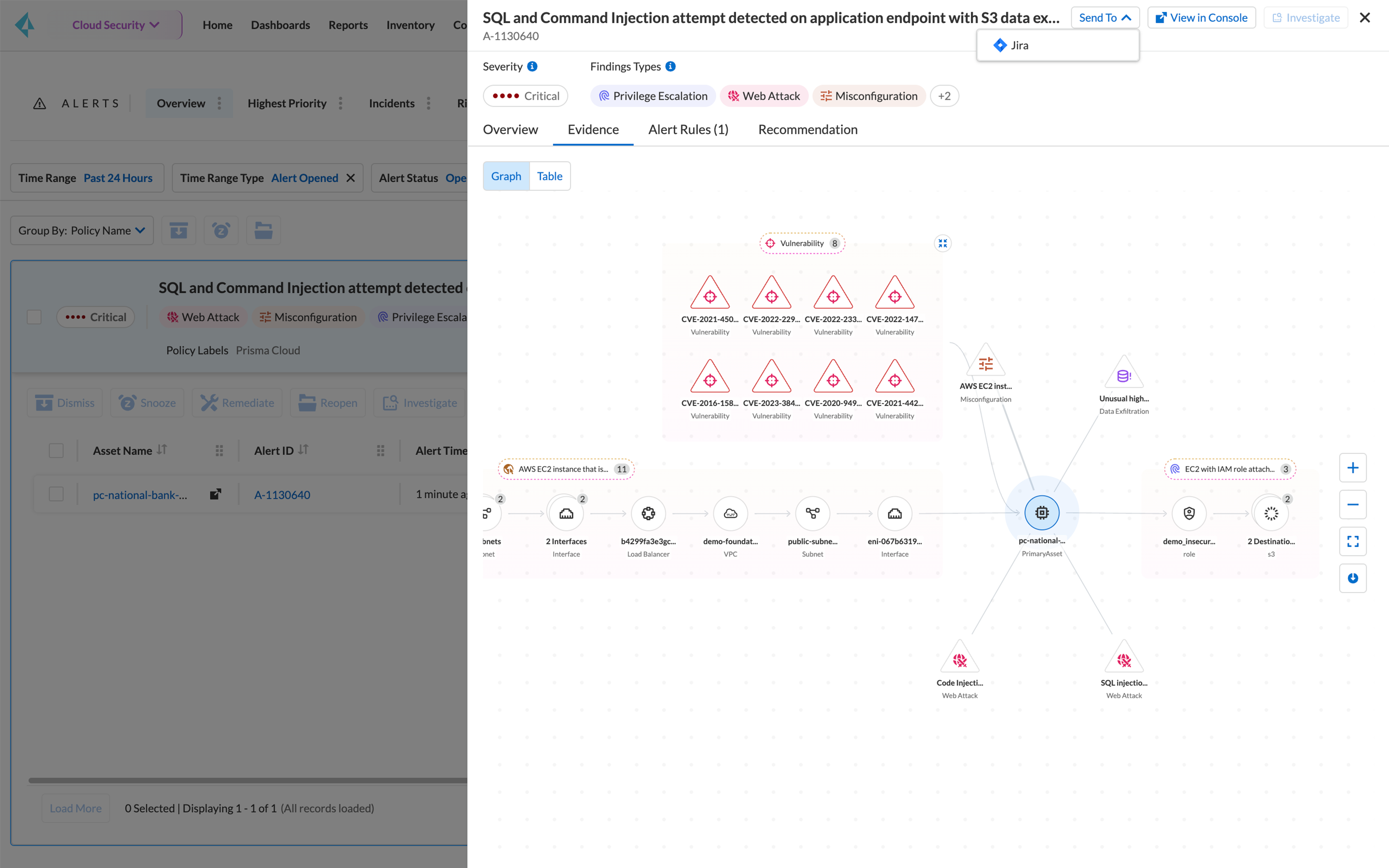

Reduzieren Sie Warnungsmüdigkeit und heben Sie die Sicherheitslücken hervor, die zuerst behoben werden sollten. Gleichen Sie Schwachstellen mit verschiedenen Risikofaktoren ab (wie externem Zugang, zu weit gefassten Zugriffsrechten, Fehlkonfigurationen, sensiblen Daten, Malware usw.).

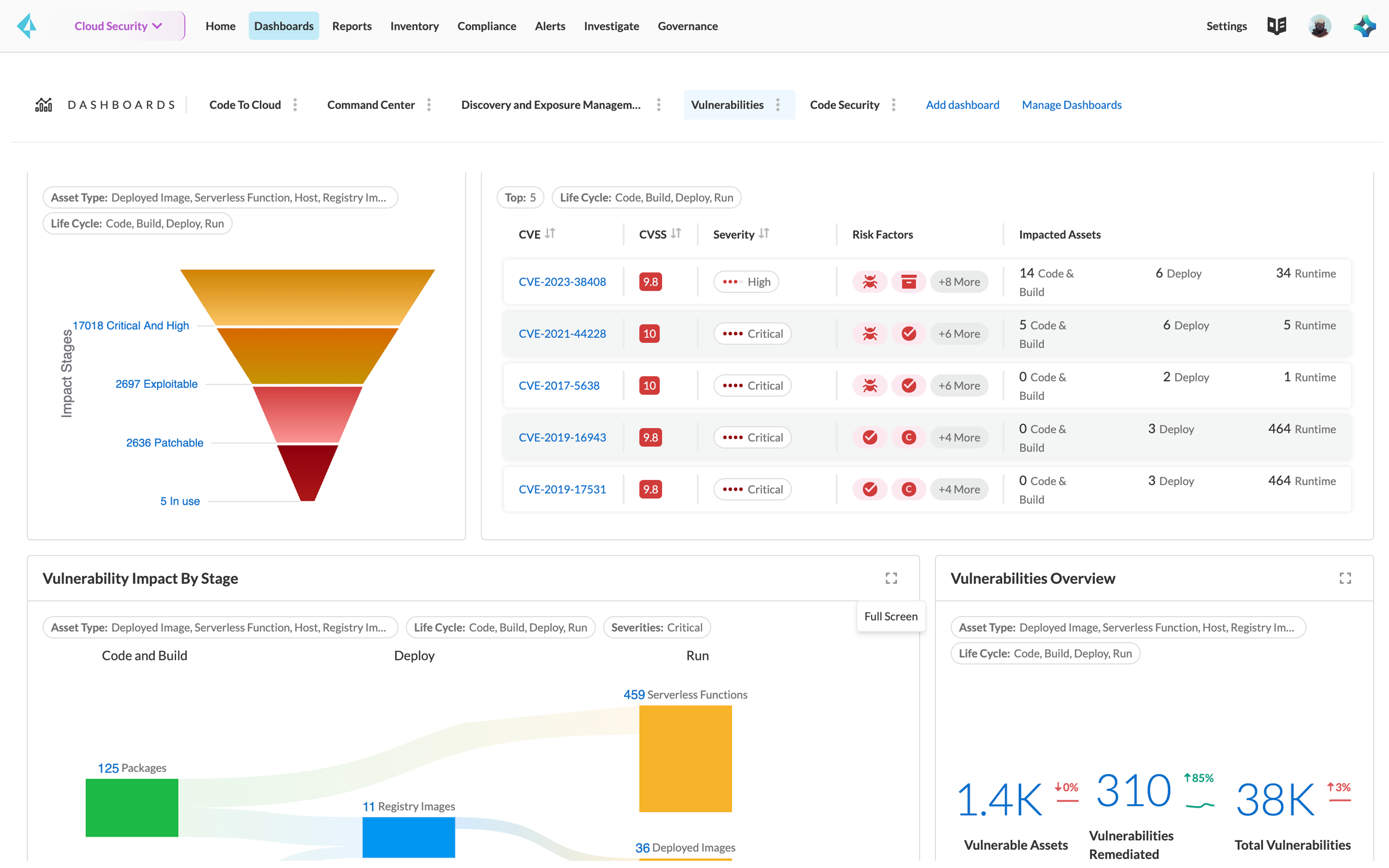

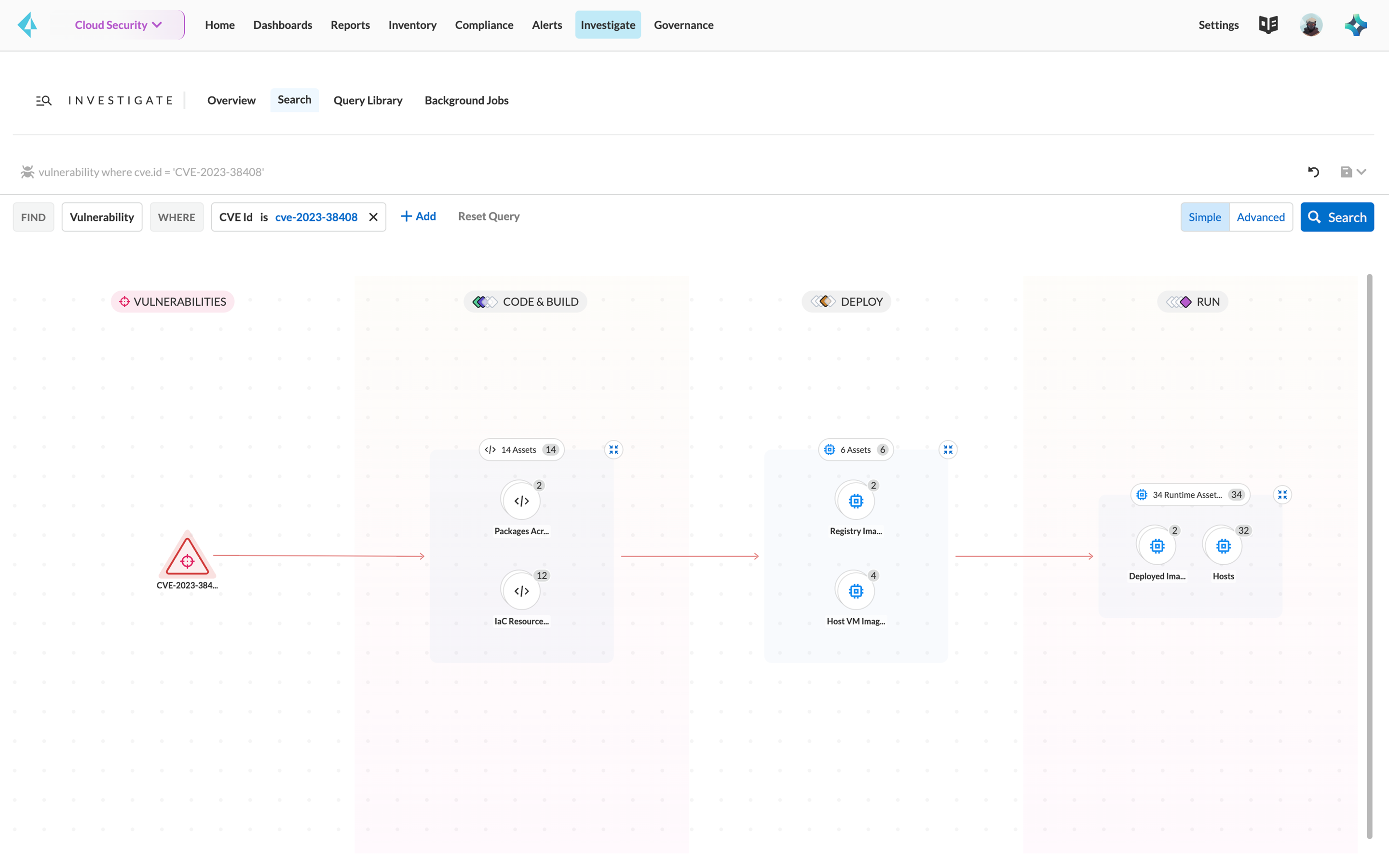

Transparenz vom Code bis in die Cloud

Verschaffen Sie sich eine Übersicht über alle Schwachstellen in Ihrer Umgebung, zum Beispiel in Quellcodepaketen, Git-Repositorys und laufenden Anwendungen.

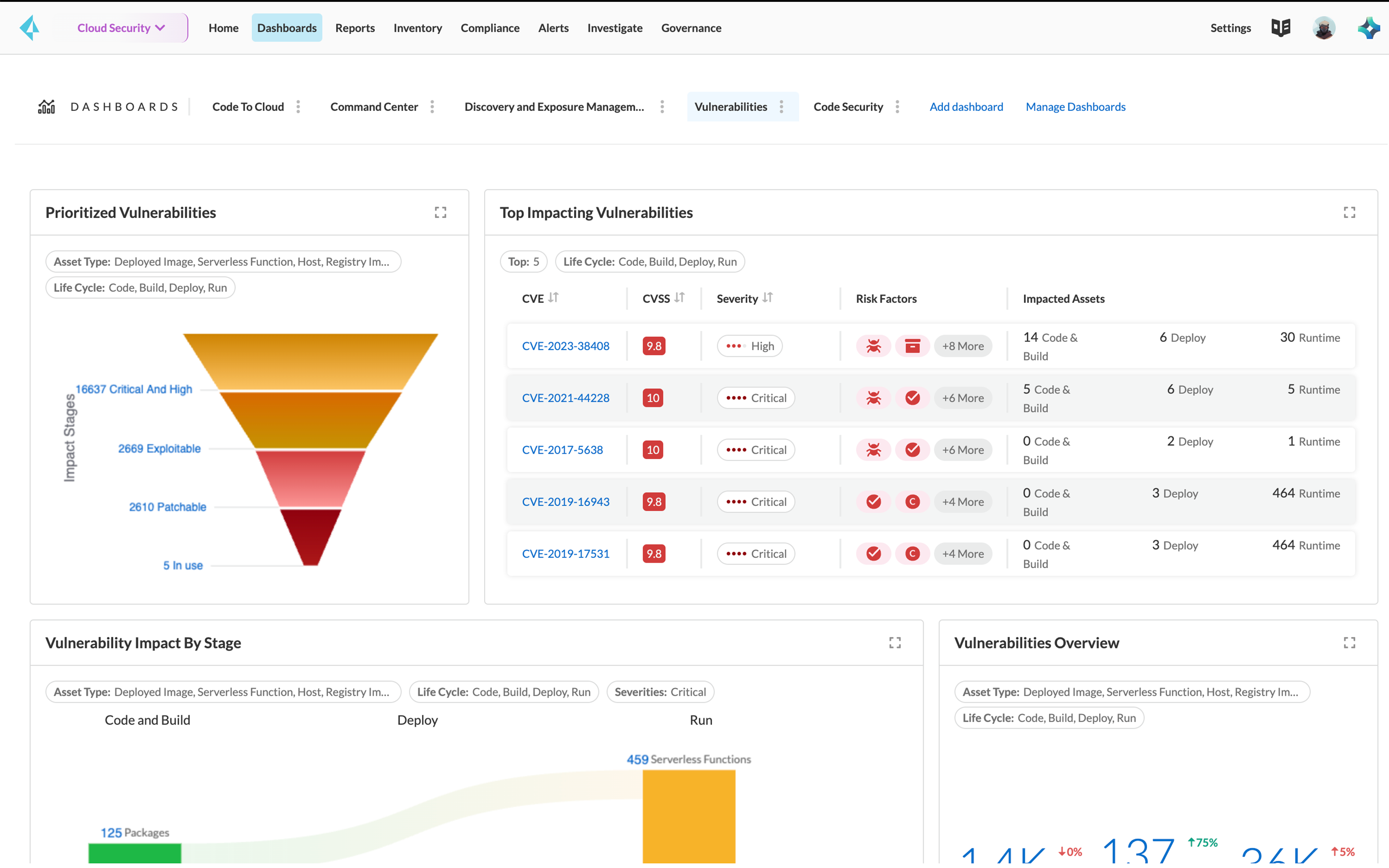

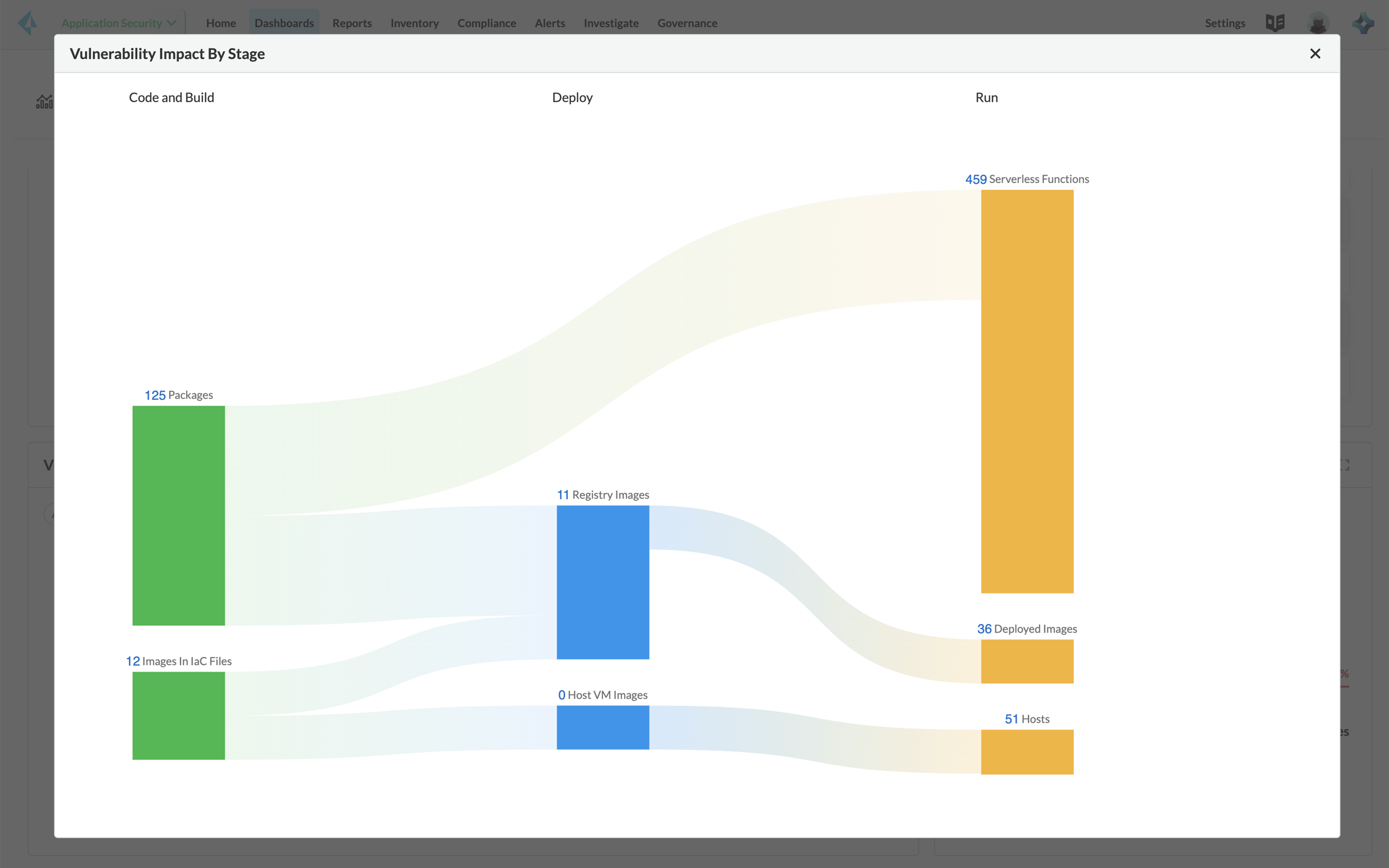

Priorisierung von Schwachstellen

Nutzen Sie Kontextinformationen, um die Schwachstellen zu priorisieren, die das größte Risiko für Ihre Anwendungen darstellen, und nichtssagende Meldungen herauszufiltern.

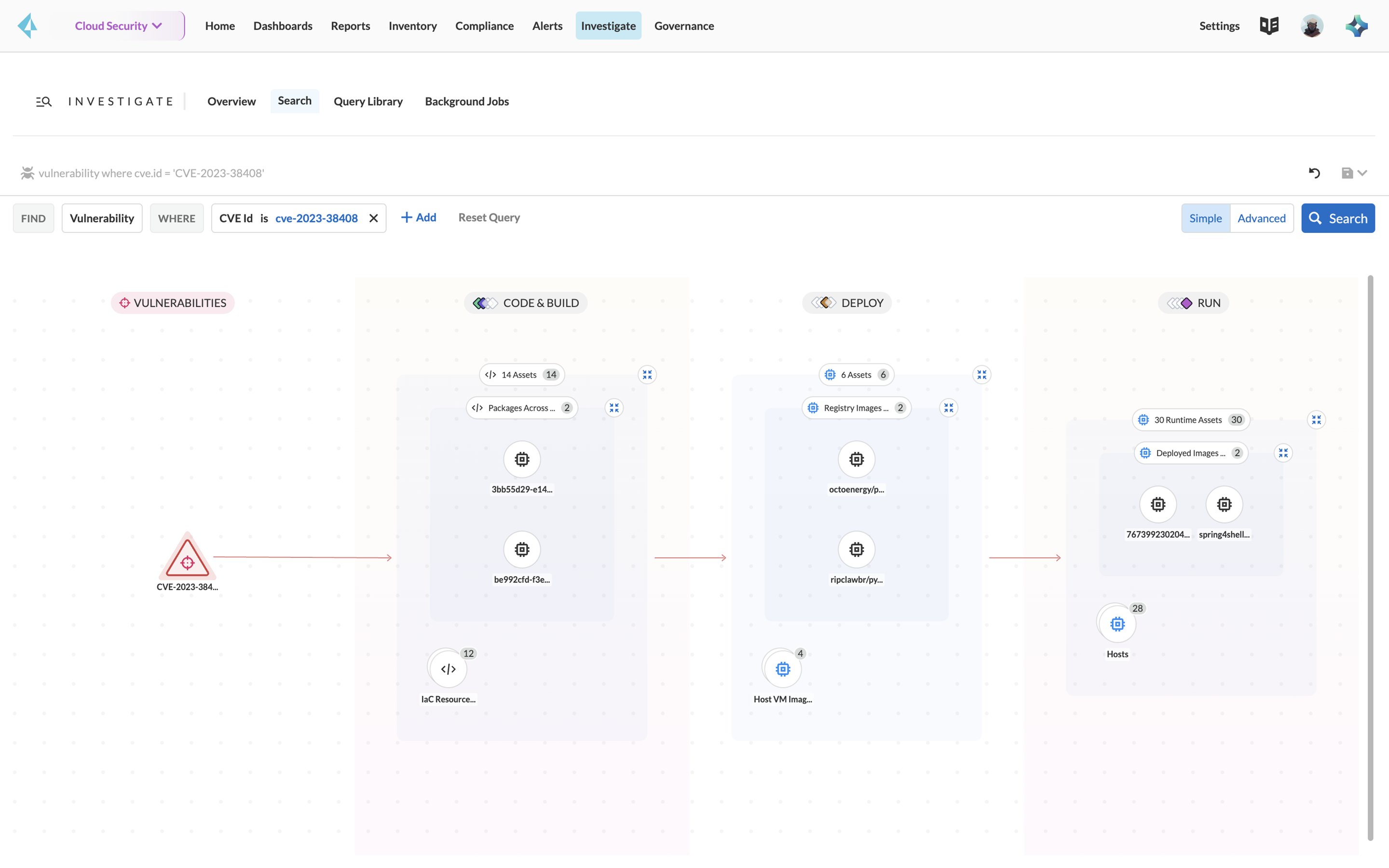

Ursachenermittlung

Verfolgen Sie Schwachstellen bis zu den Quellcodedateien und ‑paketen zurück, die die Anfälligkeit Ihrer Workloads verursacht haben.

Behebung kritischer Schwachstellen

Geben Sie Ihren Anwendern Kontextinformationen und Gegenmaßnahmen an die Hand, um unnötigen Aufwand und die mittlere Zeit bis zur Problembehebung (MTTR) zu reduzieren.