Was ist eine Datensicherheitsplattform?

Eine Datensicherheitsplattform bezieht sich auf eine umfassende Suite von Tools und Prozessen zum Schutz sensibler Informationen und zur Wahrung der Datenintegrität in Cloud-basierten Systemen. Die Plattform umfasst in der Regel fortschrittliche Verschlüsselungsmethoden, Zugangskontrollmechanismen und kontinuierliche Überwachungsfunktionen, um potenzielle Bedrohungen zu erkennen und zu entschärfen.

Plattform für Datensicherheit erklärt

Organisationen verlagern ihre Daten in digitale Formate und speichern sie in Cloud-Umgebungen. Dies erhöht das Risiko von Datenverletzungen und Sicherheitsvorfällen. Eine Datensicherheitsplattform schützt sensible Daten vor unbefugtem Zugriff, Diebstahl, Verlust, Nichteinhaltung von Datenschutzbestimmungen und anderen Sicherheitsbedrohungen.

Die Schlüsselkomponenten einer effektiven Cloud-Datensicherheitsplattform umfassen Datenklassifizierung, Schutz vor Datenverlusten (DLP) und die nahtlose Integration in die bestehende Sicherheitsinfrastruktur. Durch die Implementierung einer solchen Plattform können Organisationen sicherstellen, dass kritische Daten in ihrem immer komplexer werdenden Cloud-Ökosystem geschützt bleiben und gleichzeitig strenge gesetzliche Compliance-Anforderungen und Best Practices der Branche eingehalten werden.

Hauptmerkmale einer Datensicherheitsplattform

Eine Datensicherheitsplattform zielt darauf ab, sensible Informationen vor unbefugtem Zugriff, Diebstahl und böswilligen Angriffen zu schützen und gleichzeitig sicherzustellen, dass der Geschäftsbetrieb nicht unterbrochen wird. Die Plattform sichert Daten in verschiedenen Formen, wie Datenbanken, Anwendungen und Cloud-Speicher. Die Plattform ist außerdem konfigurierbar und skalierbar, um den sich entwickelnden Anforderungen einer Organisation gerecht zu werden.

- Datenermittlung und Klassifizierung, um sensible Daten im gesamten IT-Ökosystem zu identifizieren und sie auf der Grundlage ihres Inhalts angemessen zu klassifizieren.

- Verschlüsselung zum Schutz sensibler Daten sowohl im Ruhezustand als auch bei der Übertragung.

- Zugriffskontrolle , um festzulegen, wer auf die Daten zugreifen kann und was er damit tun kann.

- Data Detection and Response (DDR) , um potenzielle Sicherheitsbedrohungen zu erkennen und in Echtzeit zu reagieren.

- Datenverlust-Prävention (DLP) , um den versehentlichen oder absichtlichen Verlust sensibler Daten zu verhindern.

- Compliance Management zur Erfüllung verschiedener gesetzlicher Anforderungen und Standards.

- Identitäts- und Zugriffsverwaltung (IAM) zur Verwaltung von Benutzeridentitäten und Kontrolle des Zugriffs auf Ressourcen.

- Data Security Posture Management bietet Einblick in die Datenebene und kümmert sich um die Identifizierung sensibler Daten und die Überwachung des Risikos mithilfe einer statischen Risikoanalyse, die sensible und geschäftskritische Informationen auf der Grundlage des Datenkontexts als gefährdet einstuft.

- Audit und Berichterstattung, um eine vollständige Aufzeichnung der Aktivitäten im Zusammenhang mit der Datensicherheit für Compliance- und Analysezwecke zu erhalten.

Eine Datensicherheitsplattform sollte mit anderen IT-Sicherheitsplattformen zusammenarbeiten. Dabei kann es sich um Firewalls, Intrusion Detection Systeme und Lösungen für das Identitäts- und Zugriffsmanagement handeln. Dies bietet einen umfassenden und mehrschichtigen Ansatz für Datensicherheit.

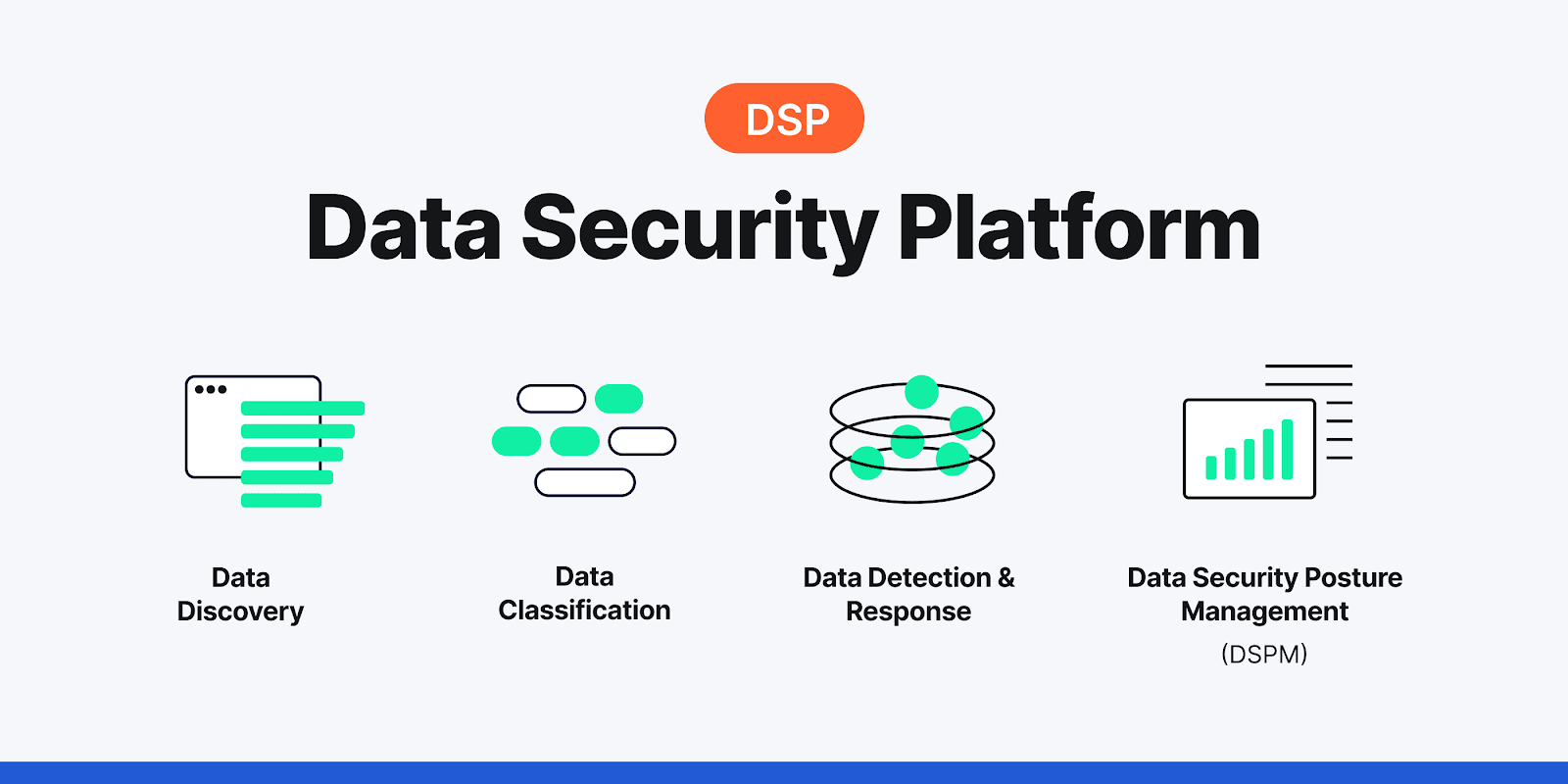

Abbildung 1: Die wichtigsten Komponenten einer Datensicherheitsplattform.

Wie eine Datensicherheitsplattform die Komplexität des Datenschutzes löst

Eine Datensicherheitsplattform integriert Daten aus verschiedenen Quellen, um einen ganzheitlichen Überblick über die Sicherheitsumgebung zu erhalten. Diese vereinheitlichten Daten helfen, potenzielle Bedrohungen und Risiken zu erkennen. Es ermöglicht auch ein besseres Verständnis des Kontextes, in dem Sicherheitsereignisse auftreten.

Die Plattform bietet Einblick in alle Aspekte der Sicherheitsumgebung, einschließlich Benutzeraktivitäten, Netzwerkverkehr und Systemprotokolle. Dies ermöglicht es Unternehmen, Sicherheitsereignisse zu überwachen und zu verfolgen, Anomalien zu erkennen und umgehend auf potenzielle Sicherheitsbedrohungen zu reagieren.

Datensicherheitsplattformen bieten auch:

- Zentralisierte Verwaltung von Sicherheitsmaßnahmen

- Konsistenz in der gesamten Organisation und Minimierung des Risikos von Sicherheitsverstößen

- Die Fähigkeit, die Sicherheitslage besser zu bewerten und zu verbessern

Eine Datenschutzplattform reduziert das Risiko

Cloud Kompromisse kosten Organisationen 3,5% ihres Umsatzes in einem Jahr. Eine Datensicherheitsplattform reduziert das Risiko, indem sie eine umfassende und integrierte Lösung für Sicherheitsfragen bietet. Es integriert Daten aus verschiedenen Quellen. Diese Integration hilft Sicherheitsteams, potenzielle Bedrohungen und Risiken zu erkennen und den Kontext zu verstehen, in dem Sicherheitsereignisse auftreten.

- Verwaltung der Cloud-Sicherheit: Eine Datensicherheitsplattform kann sensible Daten, die in Multi-Cloud-Umgebungen gespeichert sind, schützen. Dazu gehören öffentliche Clouds und private Clouds.

- Milderung von Datenverlusten: Eine Datensicherheitsplattform kann DLP-Richtlinien implementieren und den Zugriff auf Daten überwachen.

- Datendiebstahl stoppen: Je mehr Daten in Cloud-Umgebungen und auf mobilen Geräten gespeichert werden, desto höher ist das Risiko eines Datendiebstahls. Eine Datensicherheitsplattform verhindert Datendiebstahl mit DDR, indem sie auf datenbezogene Ereignisse überwacht und reagiert, wenn ein Ereignis zu Datendiebstahl führen könnte. Es implementiert auch andere Sicherheitsmaßnahmen, um Diebstahl zu verhindern und Daten davor zu schützen, in falsche Hände zu geraten.

- Compliance-Mandate erfüllen: Eine Datensicherheitsplattform implementiert Sicherheitsmaßnahmen, die den Vorschriften wie GDPR, HIPAAund PCI DSS entsprechen.

- Finden und beseitigen Sie aktive Bedrohungen: Erkennen von Sicherheitsvorfällen und -verletzungen, wie z.B. Datenschutzverletzungen und unbefugter Zugriff, und Alarmierung der Administratoren. So können Sicherheitsteams schneller auf Sicherheitsbedrohungen reagieren und die Auswirkungen von Sicherheitsvorfällen verringern.

Vorteile einer Datenschutzplattform

Die Vorteile einer Datenplattform überwiegen bei weitem die Kosten. Der Einsatz einer Datensicherheitsplattform bietet erhebliche geschäftliche Vorteile und Sicherheitsvorteile. Hier finden Sie einen Vergleich dieser Vorteile:

Geschäftliche Vorteile der Plattformsicherheit

- Verbesserte Effizienz. Eine Datensicherheitsplattform integriert mehrere Sicherheitsmaßnahmen und -technologien in eine einzige, umfassende Lösung. Dies reduziert die Notwendigkeit, Lösungen mit mehreren Punkten zu verwalten und verbessert die Effizienz.

- Verbesserte Compliance. Organisationen müssen verschiedene Datenschutzbestimmungen wie GDPR, HIPAA und PCI DSS einhalten, ebenso wie interne Data Governance. Eine Datensicherheitsplattform hilft dabei, diese Anforderungen zu erfüllen, was das Risiko von Geldstrafen und rechtlicher Haftung verringern kann.

- Verbesserter Ruf. Datensicherheit ist Kundenservice. Die Sicherheit von Kundenprofilen oder vereinheitlichten Kundendaten ist heute wichtiger als noch vor zehn Jahren. Unternehmen können ihren Ruf verbessern und Vertrauen bei Kunden, Partnern und anderen Interessengruppen aufbauen.

- Informierte Entscheidungen. Eine Datensicherheitsplattform gibt Aufschluss darüber, wer, wann und von wo aus auf Ihre sensiblen Daten zugreift. Diese Informationen können genutzt werden, um die Sicherheit zu verbessern und fundierte Geschäftsentscheidungen zu treffen.

Vorteile der Plattformsicherheit

- Verbesserte Datensicherheit. Eine Datensicherheitsplattform gewährleistet Verschlüsselung, Zugriffskontrollen, implementiert Überwachung und andere Sicherheitsmaßnahmen. So können Sie Ihre sensiblen Daten vor unbefugtem Zugriff, Diebstahl, Verlust und anderen Sicherheitsbedrohungen schützen.

- Minimiertes Risiko. Eine Datensicherheitsplattform implementiert einen umfassenden und mehrschichtigen Ansatz für die Datensicherheit auf der Grundlage der Klassifizierung der Daten und ihres Kontexts. Dies trägt dazu bei, das Risiko von Datenschutzverletzungen und Sicherheitsvorfällen zu minimieren, was das Potenzial für finanzielle und Reputationsschäden verringert.

- Verbesserte Bedrohungserkennung. Eine Datensicherheitsplattform überwacht den Zugriff auf Daten und alarmiert Administratoren, wenn es zu Sicherheitsvorfällen oder -verletzungen kommt. Auf diese Weise können Organisationen Sicherheitsbedrohungen schneller erkennen und darauf reagieren.

- Verbesserte Geschäftskontinuität. Eine Datensicherheitsplattform trägt dazu bei, die Geschäftsproduktivität während eines Datenverlusts oder anderer Sicherheitsereignisse aufrechtzuerhalten. Dies verringert das Risiko und verbessert die Widerstandsfähigkeit.

FAQs zur Datensicherheitsplattform

DLP-Systeme sind eine Reihe von Tools, Prozessen und Richtlinien, die die unbefugte Nutzung, Übertragung oder den Diebstahl sensibler Daten verhindern sollen. Diese Systeme arbeiten, indem sie sensible Informationen identifizieren, den Datenzugriff und die Datennutzung überwachen und Datenschutzrichtlinien durchsetzen.

DLP-Lösungen können in verschiedenen Umgebungen bereitgestellt werden, z. B. vor Ort, in der Cloud und auf Endpunkten. Zu den wichtigsten Komponenten von DLP-Systemen gehören Datenklassifizierung, Richtlinienverwaltung, Überwachung und Kontrolle sowie die Reaktion auf Vorfälle. Durch die Implementierung von DLP-Systemen können sich Organisationen vor Datenschutzverletzungen schützen, die gesetzliche Compliance aufrechterhalten und das Risiko einer unbefugten Datenweitergabe verringern.

Datenschutzbestimmungen sind rechtliche Rahmenbedingungen, die vorschreiben, wie Organisationen mit sensiblen Informationen, insbesondere mit personenbezogenen Daten, umgehen und diese schützen müssen. Diese Vorschriften zielen darauf ab, die Privatsphäre von Personen zu schützen und sicherzustellen, dass ihre Daten nicht missbraucht oder kompromittiert werden.

Beispiele für Datenschutzbestimmungen sind die General Data Protection Regulation (GDPR) in der Europäischen Union, der Health Insurance Portability and Accountability Act (HIPAA) in den Vereinigten Staaten und der Payment Card Industry Data Security Standard (PCI DSS) für den Umgang mit Kreditkarteninformationen.

Die Compliance mit Datenschutzbestimmungen verlangt von Organisationen häufig die Implementierung geeigneter Sicherheitsmaßnahmen wie Datenverschlüsselung, Zugriffskontrolle und Lösungen zur Vermeidung von Datenverlusten, um sensible Daten zu schützen. Die Nichteinhaltung dieser Vorschriften kann zu erheblichen Geldstrafen, rechtlichen Konsequenzen und Rufschädigung führen.

Threat Intelligence ist das Sammeln, Analysieren und Verbreiten von Informationen über bestehende und neu entstehende Bedrohungen der Cybersicherheit, wie bösartige IP-Adressen, Domänen und URLs sowie die von Bedrohungsakteuren eingesetzten Taktiken, Techniken und Verfahren (TTPs). Diese Informationen ermöglichen es Organisationen, potenzielle Cyberangriffe proaktiv zu erkennen, zu verhindern und darauf zu reagieren, indem sie die Sicherheitsteams über bekannte Bedrohungen, Schwachstellen und Angriffsmuster informieren.

Threat Intelligence kann aus verschiedenen Quellen stammen, darunter Open Source Intelligence (OSINT), branchenspezifische Bedrohungsdaten und kommerzielle Anbieter. So können Organisationen ihre allgemeine Sicherheitslage verbessern und fundierte Entscheidungen über ihre Cybersicherheitsstrategie treffen.