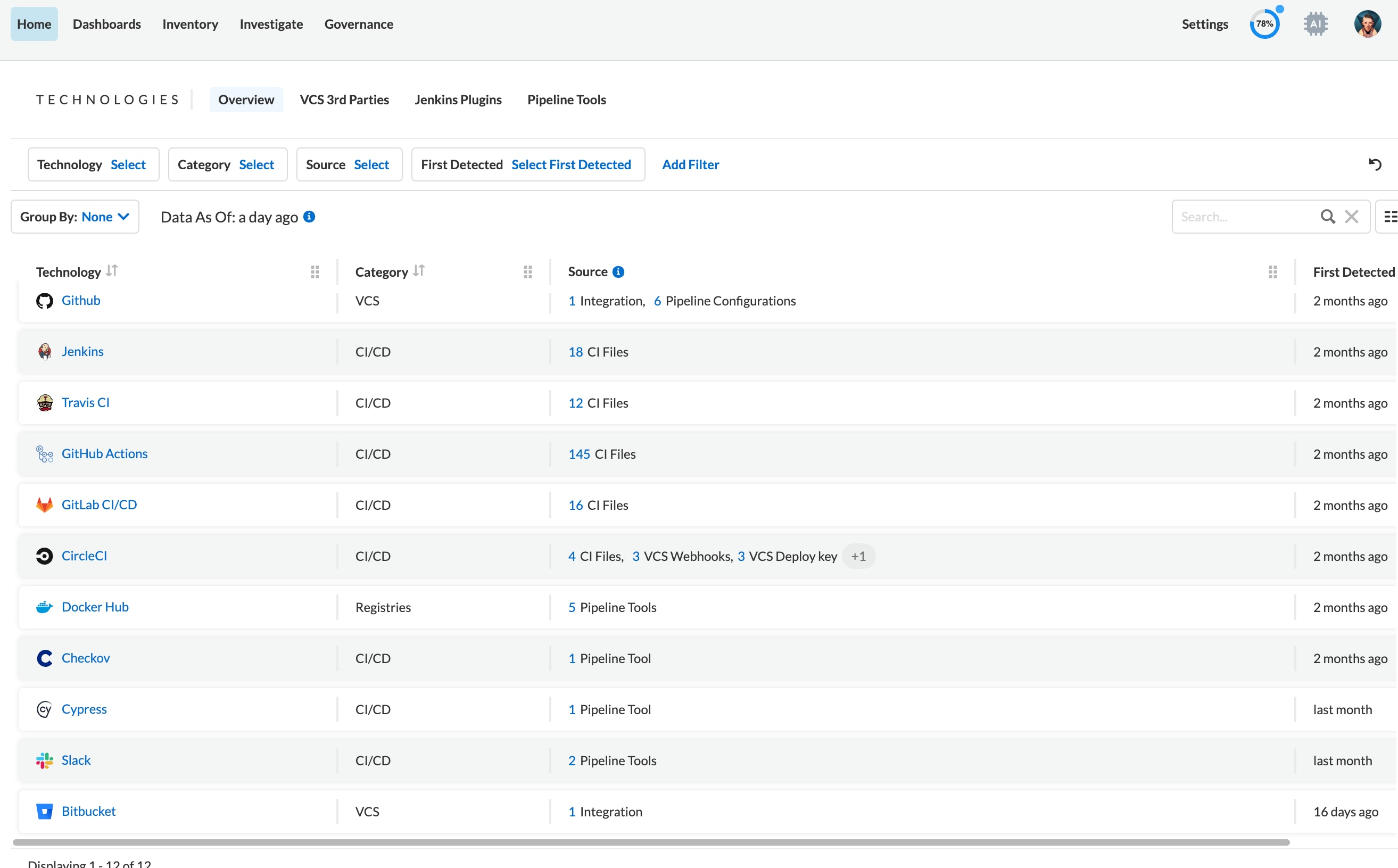

Zentraler Überblick über das Softwareentwicklungsökosystem

Das Ökosystem der cloudnativen Softwareentwicklung wird immer komplexer. Das erschwert AppSec-Teams die Übersicht über ihre Umgebungen und den Schutz der Anwendungen. Doch um die CI/CD-Pipeline hinreichend zu sichern, müssen Teams erst mal genau wissen, welche Sprachen, Frameworks und ausführbaren Dateien sich im Ökosystem befinden.

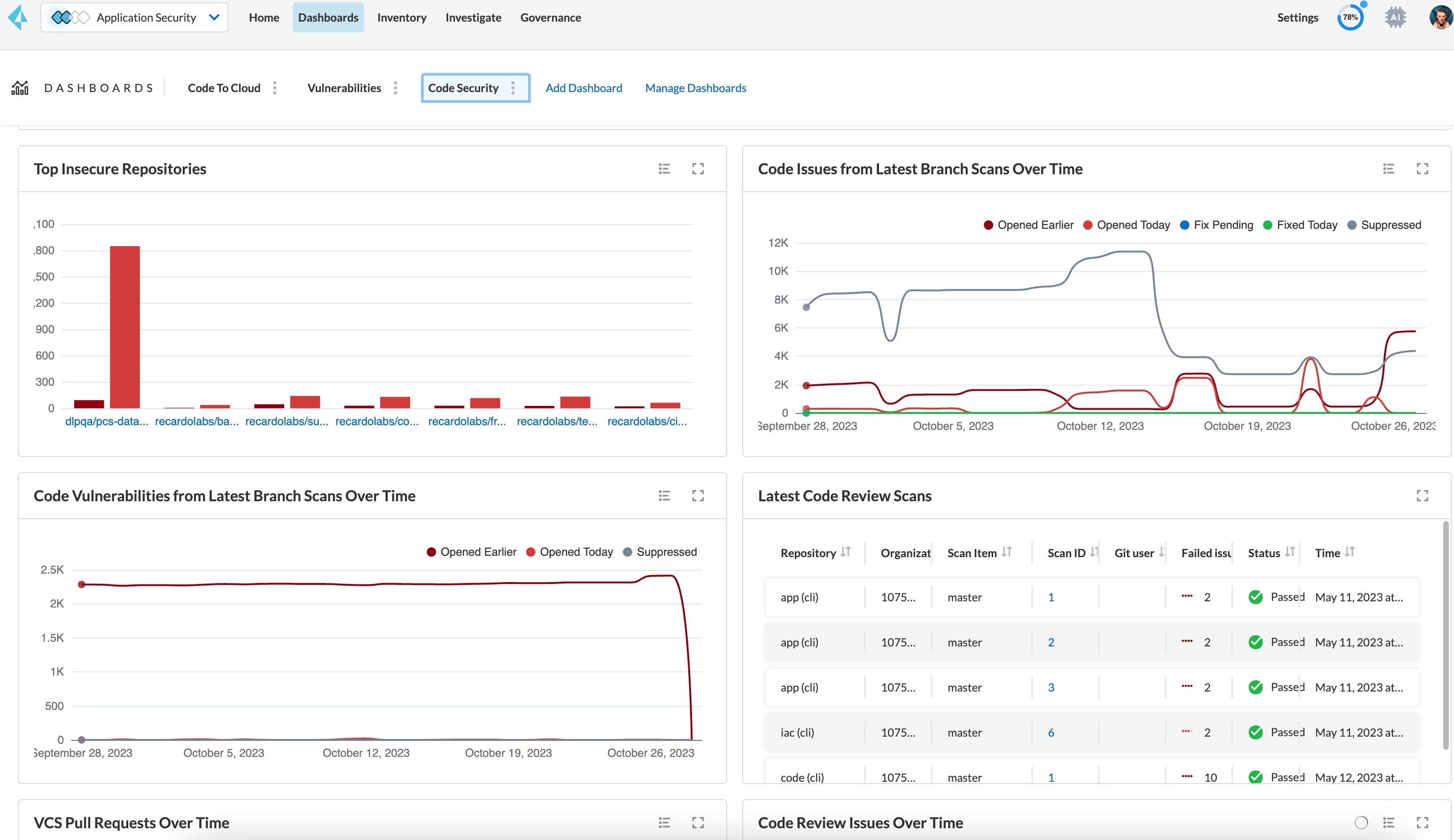

Mit Prisma Cloud können Sie Ihre CI/CD-Sicherheit stärken, denn die Lösung ermöglicht einen einheitlichen Überblick über sämtliche Technologien, die in Ihrem Ökosystem im Einsatz sind, sowie über die damit verbundenen Codesicherheitsrisiken.

Extrem präzise Scans für alle Sprachen und Repositorys

Identifizieren Sie Sicherheitsrisiken in allen Codearten der gängigsten Sprachen.

Verbindung von Infrastruktur- und Anwendungsrisiken

Durch die gezielte Suche nach kritischen Risiken, die sich in Ihrer Codebasis befinden, können Sie falsche Positivmeldungen reduzieren und Behebungsmaßnahmen schneller priorisieren.

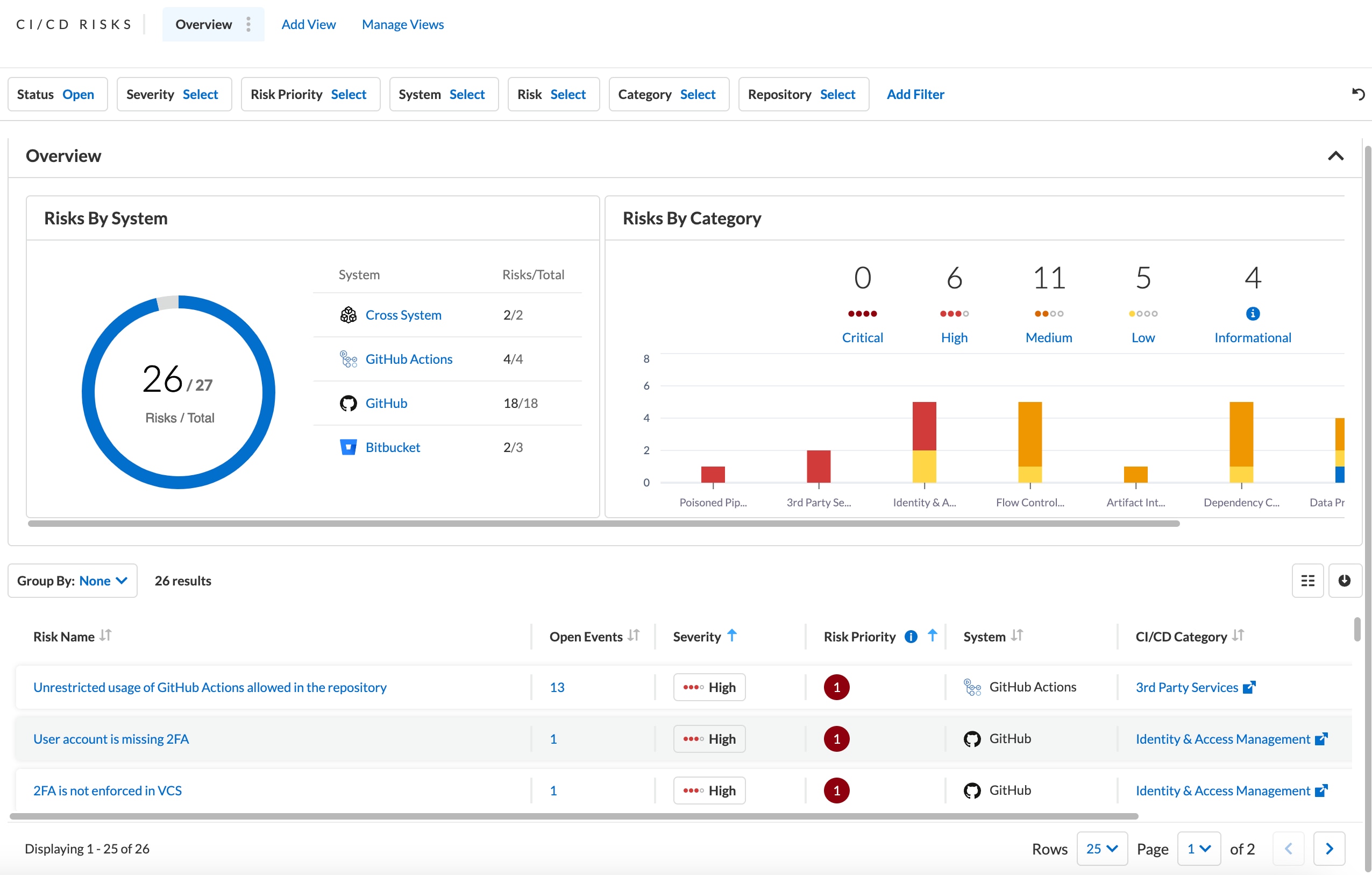

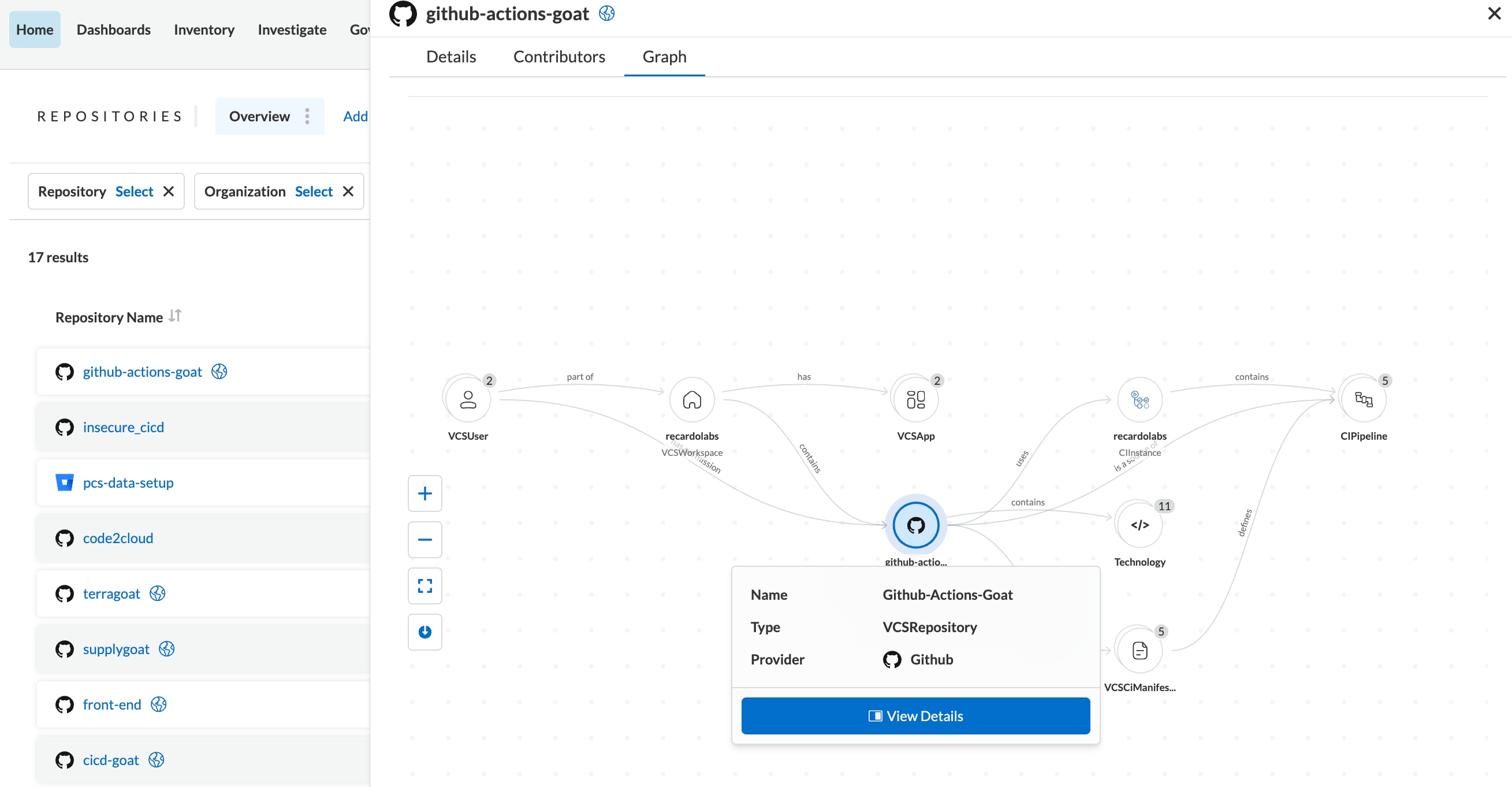

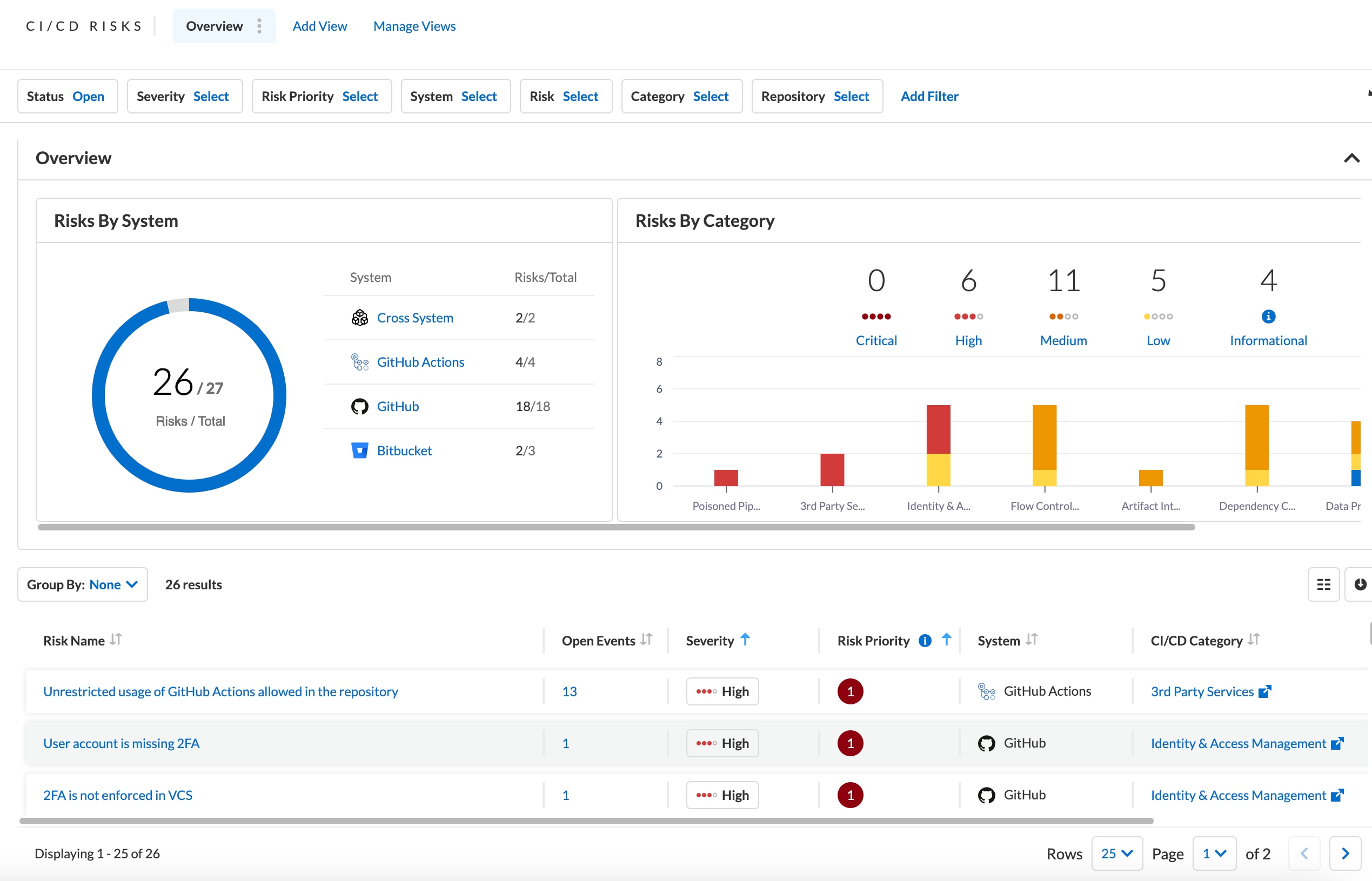

Visualisierung Ihrer Softwarelieferkette

Erstellen Sie eine konsolidierte Inventarliste der CI/CD-Pipelines und Coderisiken in Ihrem Produktionsökosystem.

Katalogisierung der Softwarelieferkette

Erstellen Sie eine Softwarestückliste (SBOM), um sämtliche Anwendungsrisiken und die Angriffsfläche im Blick zu behalten.