- 1. 1960er-1970er Jahre: Die Anfänge des ARPANET und der Bedarf an Konnektivität über verschiedene Netzwerke hinweg

- 2. 1980s: TCP/IP und die Einführung der Öffentlichkeit in das Internet

- 3. 1990s: Der Aufstieg des Internets und das Aufkommen der ersten VPN-Technologien

- 4. 2000s: VPNs entwickeln sich mit den Herausforderungen der Cybersicherheit weiter

- 5. 2010s: Ein Jahrzehnt der digitalen Transformation

- 6. 2019-Gegenwärtig: Die Antwort auf Fernarbeit und die Beschränkungen von VPNs

- 7. VPN Verlauf FAQs

- 1960er-1970er Jahre: Die Anfänge des ARPANET und der Bedarf an Konnektivität über verschiedene Netzwerke hinweg

- 1980s: TCP/IP und die Einführung der Öffentlichkeit in das Internet

- 1990s: Der Aufstieg des Internets und das Aufkommen der ersten VPN-Technologien

- 2000s: VPNs entwickeln sich mit den Herausforderungen der Cybersicherheit weiter

- 2010s: Ein Jahrzehnt der digitalen Transformation

- 2019-Gegenwärtig: Die Antwort auf Fernarbeit und die Beschränkungen von VPNs

- VPN Verlauf FAQs

Was ist die Geschichte von VPN?

- 1960er-1970er Jahre: Die Anfänge des ARPANET und der Bedarf an Konnektivität über verschiedene Netzwerke hinweg

- 1980s: TCP/IP und die Einführung der Öffentlichkeit in das Internet

- 1990s: Der Aufstieg des Internets und das Aufkommen der ersten VPN-Technologien

- 2000s: VPNs entwickeln sich mit den Herausforderungen der Cybersicherheit weiter

- 2010s: Ein Jahrzehnt der digitalen Transformation

- 2019-Gegenwärtig: Die Antwort auf Fernarbeit und die Beschränkungen von VPNs

- VPN Verlauf FAQs

Die Geschichte des VPN hat ihre Wurzeln in der Entwicklung von sicheren Online-Kommunikationstechnologien. In den 1960er Jahren leistete das ARPANET Pionierarbeit bei der Verknüpfung entfernter Computer. Die anschließende Entwicklung von Protokollen wie TCP/IP in den 1980er Jahren legte den Grundstein für die moderne Internet-Konnektivität. Seit den 1990er Jahren wurden spezielle VPN-Technologien entwickelt, um den wachsenden Bedenken hinsichtlich der Online-Sicherheit und des Datenschutzes Rechnung zu tragen.

1960er-1970er Jahre: Die Anfänge des ARPANET und der Bedarf an Konnektivität über verschiedene Netzwerke hinweg

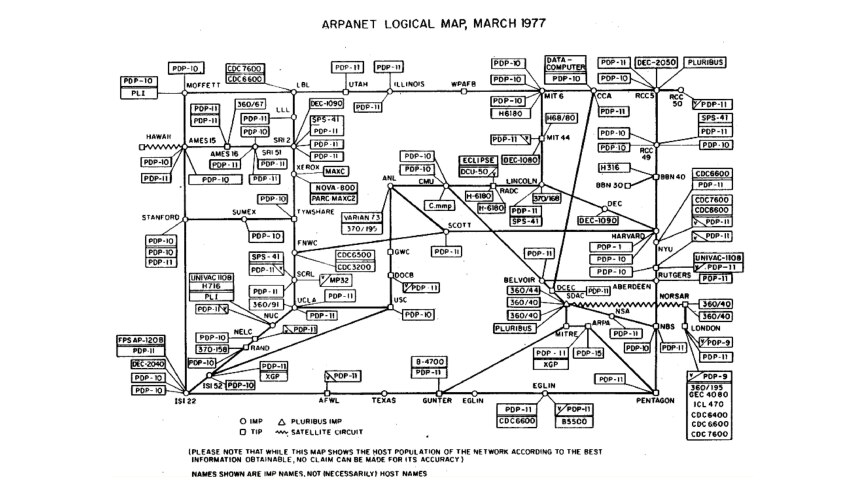

In den späten 1960er Jahren entwickelte die Advanced Research Projects Agency (ARPA) eine Methode, um entfernte Computer miteinander zu verbinden. Sie führten 1969 ein System ein, das auf Paketvermittlung beruhte, bei der Datenpakete zwischen Rechnern übertragen wurden. Dieses System, bekannt als ARPANET, wuchs in den 1970er Jahren und verband zahlreiche Bildungs- und Forschungseinrichtungen.

Allerdings hatte das ARPANET seine Grenzen. Es arbeitete mit dem Netzwerkkontrollprotokoll (NCP) und beschränkte die Verbindungen auf Computer innerhalb desselben Netzwerks. Die Herausforderung bestand darin, einen Weg zu finden, Geräte über verschiedene Netzwerke hinweg zu verbinden.

1980s: TCP/IP und die Einführung der Öffentlichkeit in das Internet

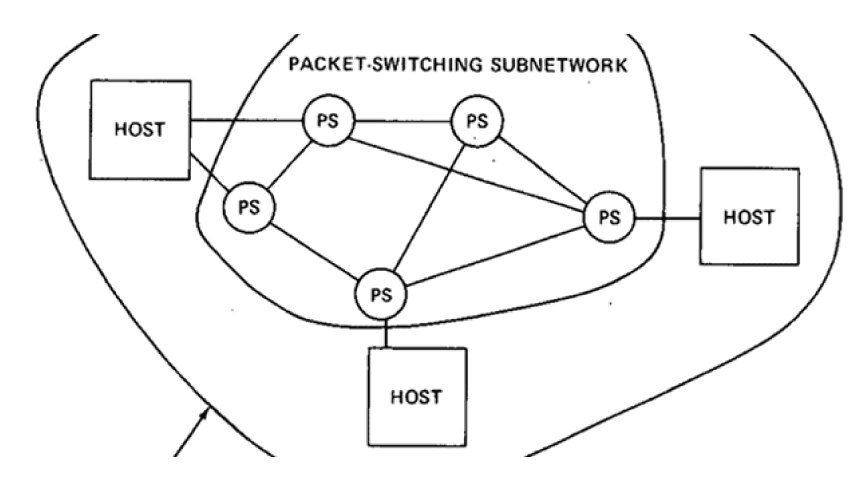

Die Nutzung des ARPANET nahm vor allem im Regierungs- und Bildungsbereich zu, was die ARPA dazu veranlasste, nach Möglichkeiten zu suchen, verschiedene Netzwerke miteinander zu verbinden. In den 1980er Jahren übernahmen sie offiziell das Transmission Control Protocol (TCP), auch bekannt als Transmission Control Protocol/Internet Protocol (TCP/IP). Der neue Ansatz ging von NCP zu einem System über, das Verbindungen zwischen verschiedenen Geräten ermöglichte, wodurch das entstand, was heute als Internet bezeichnet wird.

Die heute dominierenden Internetprotokolle IPv4 und IPv6 stammen aus dieser TCP/IP-Protokollsammlung. Eine IP besteht aus eindeutigen Ziffern, die jedes Gerät online identifizieren. Der Zugriff auf Online-Ressourcen erforderte die richtige IP, aber es war nicht einfach, sich Zahlenfolgen zu merken. So wurde 1984 das Domain Name System (DNS) geboren, das einfache Domainnamen auf IP-Adressen abbildet.

Nach der Einführung von IP und DNS wurde das Internet einer breiteren Öffentlichkeit zugänglich gemacht. Die erste Online-Plattform entstand 1985 und ermöglichte es den Benutzern, Chatrooms zu betreten und sich in digitalen Gemeinschaften zu engagieren. Dieses System mit dem Namen America Online (AOL) basierte auf einer Einwahlverbindung, bei der die Benutzer ihren Internet-Serviceprovider (ISP) anwählten, um auf AOL zuzugreifen.

Die Ausweitung der Online-Aktivitäten ebnete den Weg für kommerzielle ISPs. Im Jahr 1989 begann "The World", einer der ersten kommerziellen ISPs, Internetverbindungen für Benutzer über Einwahlverbindungen anzubieten.

1990s: Der Aufstieg des Internets und das Aufkommen der ersten VPN-Technologien

In den frühen 1990er Jahren ermöglichte die Einführung von HTTP den Zugang zu Online-Ressourcen über Hyperlinks und führte zur Geburt des World Wide Web (WWW).

Als sich die digitale Welt über akademische Kreise hinaus zu verbreiten begann, wurde die Möglichkeit, sicher und privat online zu kommunizieren, zu einem immer wichtigeren Thema. Dies war die Initialzündung für die Entwicklung der Verschlüsselung auf der IP-Ebene, die als Vorläufer der heutigen Virtuellen Privaten Netzwerke (VPNs)gesehen werden kann.

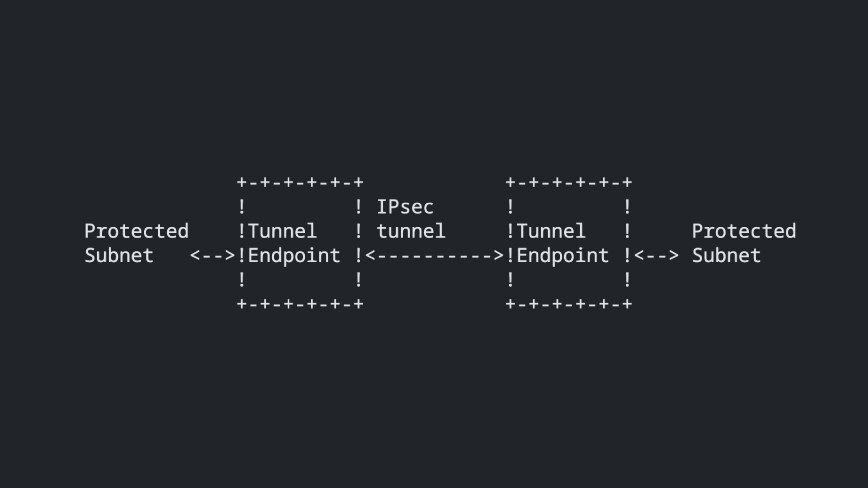

Einige Jahre später stellten die AT&T Bell Laboratories das Software IP Encryption Protocol (SwIPe) vor, das das Potenzial der Verschlüsselung auf der IP-Ebene effektiv demonstrierte. Diese Innovation hatte einen wesentlichen Einfluss auf die Entwicklung von IPsec, einem Verschlüsselungsprotokoll, das auch heute noch weit verbreitet ist.

IPsec, das Mitte der 1990er Jahre eingeführt wurde, bietet End-to-End-Sicherheit auf der IP-Schicht, indem es jedes IP-Paket im Datenverkehr authentifiziert und verschlüsselt. Insbesondere war IPsec mit IPv4 kompatibel und wurde später als Kernkomponente von IPv6 integriert. Diese Technologie bildete die Grundlage für moderne VPN-Methoden.

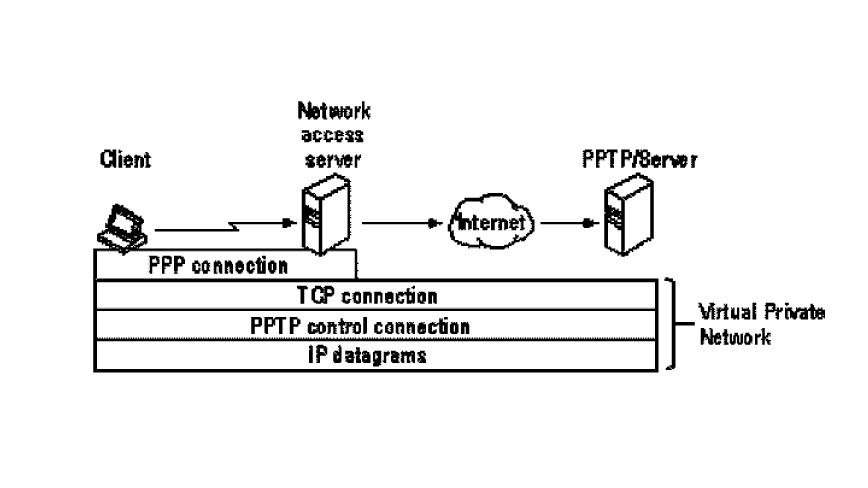

In der zweiten Hälfte des Jahrzehnts führte Microsoft das Point-to-Point Tunneling Protocol (PPTP) ein, das oft dem Microsoft-Mitarbeiter und Ingenieur Gurdeep Singh-Pall zugeschrieben wird. PPTP war ein wichtiger Meilenstein in der Entwicklung der VPN-Technologie. Dieses System kapselte PPP-Pakete ein und schuf einen virtuellen Datentunnel, um eine sicherere Datenübertragung über das Internet zu gewährleisten.

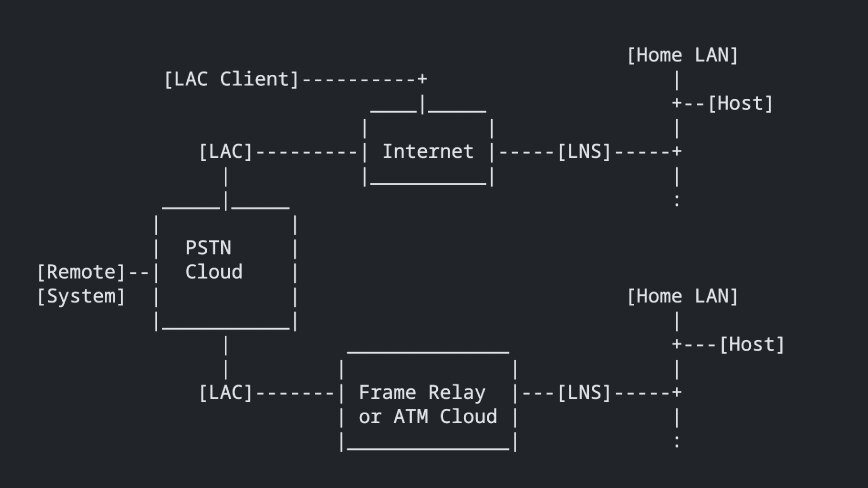

Kurz darauf präsentierte Cisco L2F, ein Protokoll, das die Unzulänglichkeiten von PPTP behebt, indem es mehrere Arten von Internetverkehr zulässt und verbesserte Verschlüsselungsmethoden einführt.

In einer gemeinsamen Initiative von Microsoft und Cisco entstand schließlich L2TP, das die Stärken der beiden Tunneling-Protokolle PPTP und L2F vereint. Dieses fortschrittliche Protokoll vereinfacht die VPN-Nutzung und erhöht die Sicherheit von Datentunneln über IP-Netzwerke.

Lesen Sie weiter:

2000s: VPNs entwickeln sich mit den Herausforderungen der Cybersicherheit weiter

Die 2000er Jahre markierten einen bedeutenden Wandel in der Online-Sicherheit. Als das Internet zu einem festen Bestandteil des täglichen Lebens und der Arbeit wurde, wuchsen auch die Bedrohungen und Herausforderungen. VPNs haben sich zu einem unverzichtbaren Werkzeug für Unternehmen und Privatpersonen entwickelt, das die Online-Privatsphäre und Sicherheit in einer zunehmend vernetzten Welt gewährleistet.

In den frühen 2000er Jahren, als die Verbreitung des Internets rasant zunahm, erkannten Unternehmen das Potenzial einer Online-Präsenz und wechselten in den digitalen Bereich, indem sie Websites erstellten, E-Commerce-Plattformen einrichteten und Online-Zahlungssysteme einführten.

Parallel zu diesen Möglichkeiten wurde der Anstieg der Internetkriminalität immer deutlicher. Schwachstellen in der sich schnell entwickelnden Internettechnologie wurden zum Ziel bösartiger Akteure. Der globale Charakter des Internets stellt eine Herausforderung dar, da Angreifer ihre Opfer weltweit angreifen können. Soziale Netzwerke haben ungewollt Plattformen für Phishing und Social Engineering geschaffen.

Da Unternehmen immer stärker auf Online-Aktivitäten angewiesen sind, bestand ein dringender Bedarf an Datensicherheit. Anfänglich setzten Unternehmen aus Sicherheitsgründen auf Wide-Area-Netzwerke (WAN), aber die hohen Kosten veranlassten sie, sich mit VPNs zu beschäftigen. In dieser Zeit entwickelte James Yonan OpenVPN für den privaten Gebrauch. Dieses Open-Source-Protokoll wurde zusammen mit dem SSL-VPN zu einer wichtigen Lösung für Unternehmen.

Mitte der 2000er Jahre wurde das Bewusstsein der einzelnen Benutzer für die Online-Sicherheit geschärft. Öffentliche Netzwerke, insbesondere in Cafés und Flughäfen, wurden zu einem Jagdrevier für Hacker. Infolgedessen stieg auch bei den einzelnen Internetnutzern der Bedarf an Online-Datenschutzprogrammen.

Als man 2005 den Bedarf an benutzerfreundlichen Sicherheitstools erkannte, kamen die ersten kommerziellen VPNs auf den Markt, die die bis dahin komplexen Einrichtungsprozesse vereinfachten. Das Jahrzehnt endete damit, dass sich VPNs zu einem unverzichtbaren Werkzeug entwickelten, was zu einer Zunahme von Drittanbietern von VPN-Diensten und innovativen Protokollen wie IKEv2/IPsec und SSTP führte.

Lesen Sie weiter:

2010s: Ein Jahrzehnt der digitalen Transformation

Die 2010er Jahre brachten ein bedeutendes Wachstum des Internets. Die Fortschritte in der IT haben zu einem globalen Netzwerk geführt, das Arbeit und Freizeit beeinflusst. Die Cyberbedrohungen haben an Schweregrad und Anzahl zugenommen.

Das Internet der Dinge (IoT) ermöglicht es, verschiedene Geräte online zu verbinden. Intelligente Assistenten verbessern das Benutzererlebnis. Der Spielesektor führte Online-Multiplayer-Spiele ein. Das Wachstum des Online-Handels hat die Verbraucher zum mobilen Einkaufen verleitet.

Streaming-Dienste wie Netflix expandierten, was zu einem Wettbewerb zwischen den Plattformen führte. Es entstanden neue Online-Berufe, die zuverlässige Internetverbindungen erforderten. ISPs sahen sich der Forderung nach mehr Geschwindigkeit und Service gegenüber.

Da immer mehr Aktivitäten ins Internet verlagert wurden, wurde der Bedarf an starken Sicherheitslösungen offensichtlich. VPNs wurden aufgrund der zunehmenden Anfälligkeit von Online-Daten populär. Die Anbieter von VPN-Diensten reagierten darauf, indem sie ihr Angebot erweiterten und Funktionen wie No-Logs-Richtlinien, Kill Switches und Multihop-Verbindungen einführten.

Der VPN-Wettbewerb führte zu verbesserten Verbindungsgeschwindigkeiten und benutzerfreundlichem Design. WireGuard hat sich in den späten 2010er Jahren zu einem bemerkenswerten VPN-Protokoll entwickelt, das sich durch seine effiziente Verschlüsselung und seine Anpassungsfähigkeit an Veränderungen im Netzwerk auszeichnet.

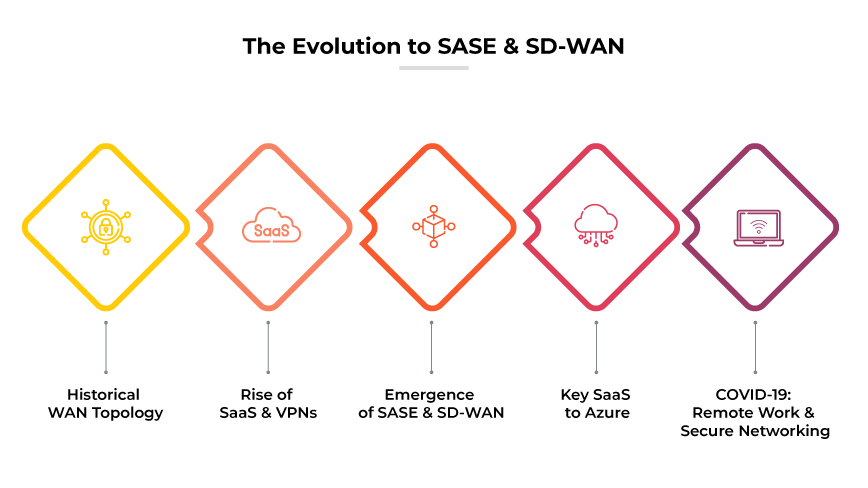

Unternehmen haben die Bedeutung eines sicheren Netzwerks erkannt. Lösungen wie SD-WAN und SASE traten in den Vordergrund und erfüllten die Anforderungen an sichere und skalierbare geschäftliche Netzwerkverbindungen.

Weiter lesen:Was ist WireGuard?

2019-Gegenwärtig: Die Antwort auf Fernarbeit und die Beschränkungen von VPNs

Der Ausbruch von COVID-19 im Jahr 2020 hat den Bedarf an sicheren Online-Aktivitäten verstärkt und die Bedeutung von VPNs für Fernzugriffe unterstrichen. Mit der Umstellung der Organisationen auf das Internet stieg die Nachfrage nach zuverlässigen VPNs. Anbieter von Fernzugriffs-VPNs haben ihre Serverfunktionen erweitert, Multifaktor-Authentifizierung eingeführt und Malware-Schutz integriert.

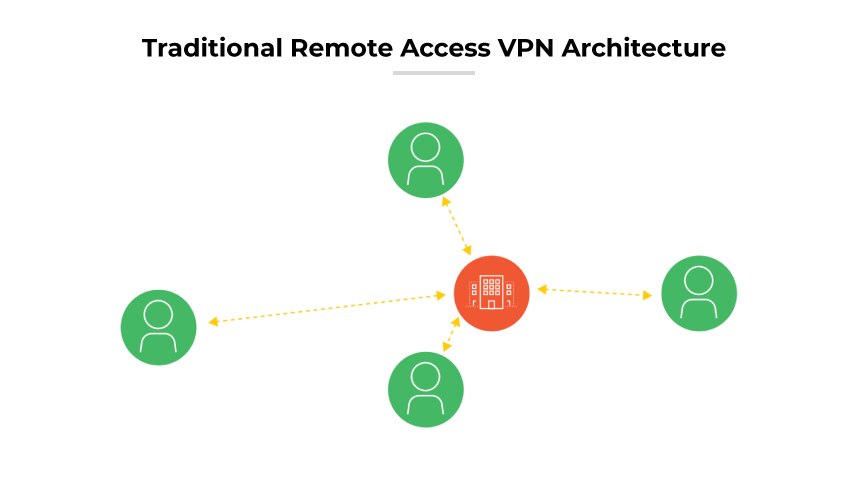

Heute gibt es immer noch die Fernarbeit. Aber es gibt ein Problem. Architektonisch gesehen handelt es sich bei Fernzugriffs-VPN um eine Hub-and-Spoke-Architektur, bei der die Benutzer in unterschiedlich langen Speichen sitzen, je nachdem, wie weit sie vom Hub (dem internen Rechenzentrum) entfernt sind. Die Entfernung verringert die Leistung und führt zu Latenzproblemen, aber dies ist nach wie vor die optimale Architektur für Rechenzentrumsanwendungen, da das Ziel darin besteht, den Hub zu erreichen.

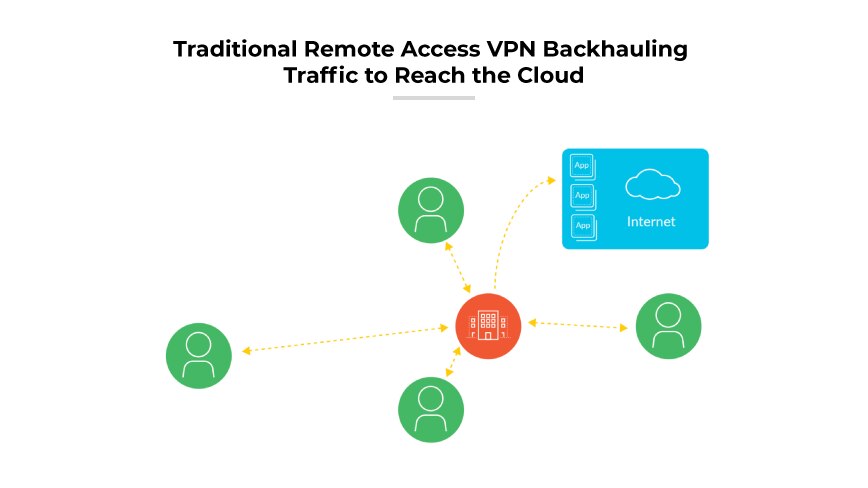

Das Modell bricht zusammen, wenn in der Umgebung Cloud-Anwendungen vorhanden sind. Der Datenverkehr in einem Fernzugriffs-VPN geht immer zuerst an das VPN Gateway, auch wenn die Anwendung in der Cloud gehostet wird. Das Ergebnis ist, dass der Datenverkehr zum VPN Gateway in der Zentrale geleitet wird, dann über die Firewall am Unternehmensrand ins Internet gelangt und die Antwort der Anwendung an die Zentrale zurückgeht, bevor sie zum Benutzer zurückkehrt.

Obwohl dies aus Sicht der Sicherheit vernünftig ist, ist es für die Optimierung des Netzwerks nicht sinnvoll. Um die Netzwerk-Schwierigkeiten mit Fernzugriffs-VPN zu kompensieren, gehen Organisationen oft Kompromisse ein, die sich negativ auf die Sicherheit auswirken, z.B. vom Benutzer initiierte Tunnel, Split-Tunnel-VPN und Web-Proxies.

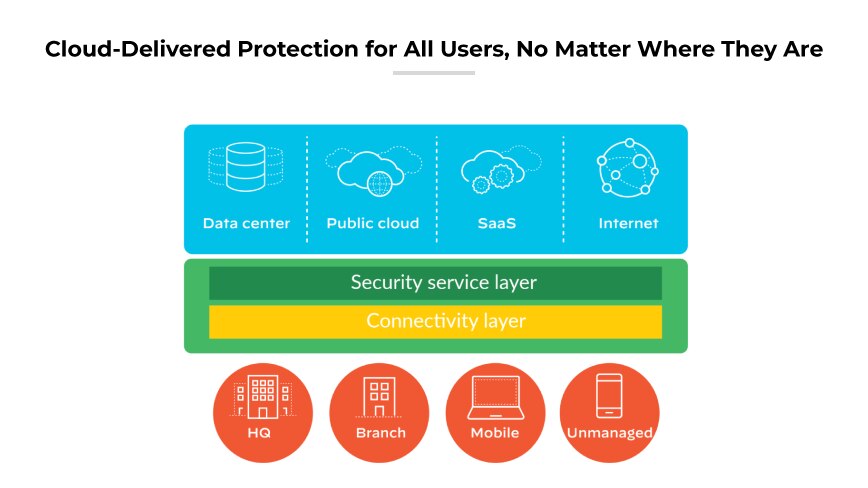

Angesichts der rasanten Zunahme von Fernarbeitskräften und Cloud-basierten Anwendungen stellen Organisationen fest, dass Fernzugriffs-VPNs weder für die Cloud optimiert noch sicher sind. Um dem heutigen Anwendungsmix Rechnung zu tragen, ist ein innovativer Ansatz erforderlich: Eine moderne Architektur für die mobile Belegschaft.

Die mobile Belegschaft von heute braucht Zugang zum Rechenzentrum, zum Internet und zu Anwendungen in öffentlichen, privaten und hybriden Clouds. Mit anderen Worten: Die richtige Architektur sollte den Zugriff auf alle Anwendungen optimieren, unabhängig davon, wo sie oder die Benutzer sich befinden.

VPN für Fernzugriff ist seit Jahren ein fester Bestandteil von Unternehmensnetzwerken. Da Unternehmen jedoch immer mehr Cloud-Anwendungen einsetzen, ändern sich ihre Anforderungen an Sicherheit und Netzwerk grundlegend. Nach einer langen Geschichte der VPN-Entwicklung müssen auch die Lösungen weiterentwickelt werden.

Lesen Sie weiter:

Quellen

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306