Das Domain Name System (DNS) ist für sämtliche digitalen Geschäftsprozesse unerlässlich, unabhängig von Branche, Standort, Größe und Produktpalette des jeweiligen Unternehmens. Mithilfe des DNS-Protokolls lassen sich benutzerfreundliche Domainnamen wie www.paloaltonetworks.com in maschinenlesbare IP-Adressen übersetzen – in diesem Fall 199.167.52.137. Ohne DNS müssten wir uns also für das Surfen im Internet lange Zahlenkombinationen merken, was die meisten wohl überfordern würde. Daher ist DNS für alle Unternehmen weltweit von fundamentaler Bedeutung. Netzwerkbetreiber können DNS-Datenverkehr nicht blockieren, sondern müssen ihn passieren lassen. Denn Netzwerke funktionieren ohne DNS nicht richtig.

Ein erfolgreiches Cybersicherheitsprogramm beginnt mit den richtigen Tools für die Erkennung und Abwehr. Mit diesen können Sicherheitsteams Bedrohungen schnell erkennen, untersuchen und eindämmen.

NACH TYP

NACH THEMA

By Industry

NACH PRODUKTKATEGORIE

By Features

By Technology

By Services

NACH ZIELGRUPPE

NACH SPRACHE

1 bis 30 von 77 werden angezeigt

White paper

Bericht über intelligente aktive Verteidigungsmaßnahmen 2026

Diese Perspektiven zeigen, dass die Gefährdung durch Sicherheitslücken in OT-Umgebungen rasch zunimmt. Die Ergebnisse verdeutlichen die wachsende Chance für OT-Sicherheitsverantwortliche, früher im Angriffslebenszyklus zu agieren und proaktive Risikominderung zu betreiben, bevor Bedrohungen zu Betriebsunterbrechungen führen.

White paper

5 Schritte zur Minderung von KI-Sicherheitsrisiken in Ihrer Cloud-Umgebung

KI schafft blinde Flecken in der Sicherheit, die normale Tools nicht sehen können. Dieser Leitfaden bietet ein Framework für AI Security Posture Management (AI-SPM) zur Verbesserung Ihrer Cloud-Strategie.

White paper

Der 25-Minuten-Ransomwareangriff

Ransomwareangriffe sind jetzt in 25 Minuten abgeschlossen. Erfahren Sie, wie moderne Bedrohungen herkömmliche Sicherheitsvorkehrungen umgehen und wo fortschrittlicher Schutz eingreift, um Angriffe zu stoppen.

White paper

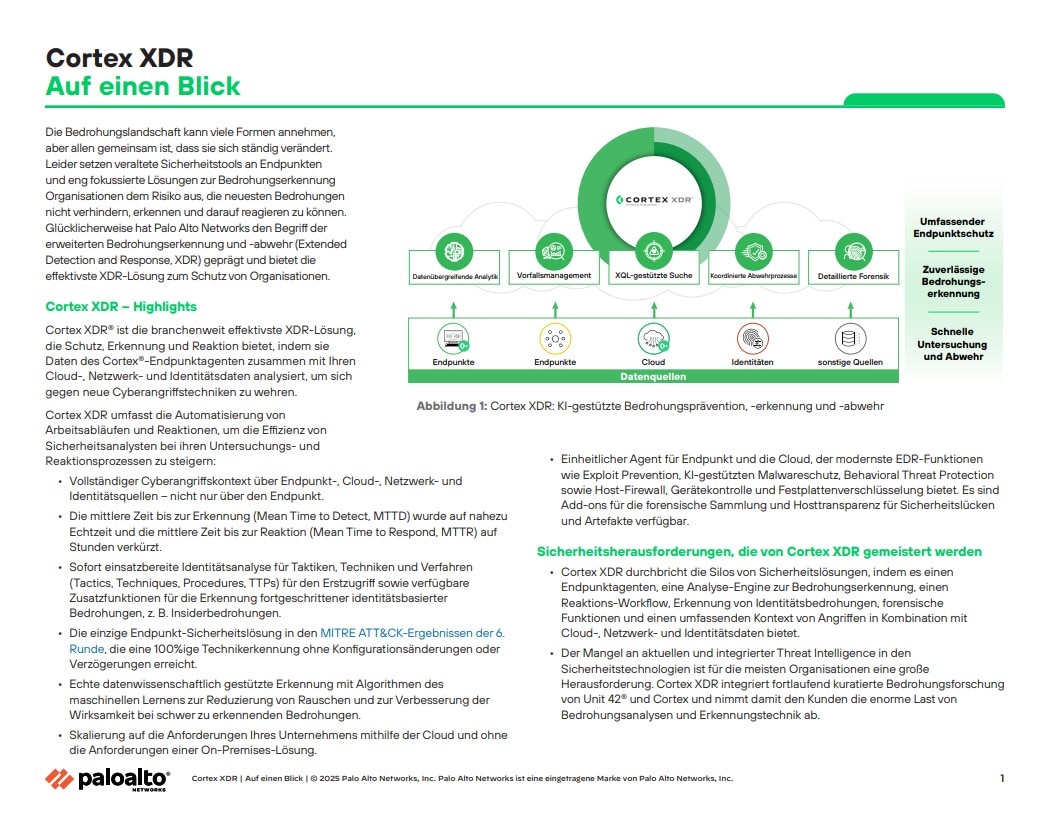

Cortex XDR auf einen Blick

Cortex XDR bietet Schutz, Erkennung und Abwehr, indem es die Daten von Endpunkten und aus Datenquellen von Drittanbietern analysiert, um Risiken in der Bedrohungslandschaft zu begegnen.

White paper

Denken Sie bei der Entwicklung Ihrer SOC-Datenstrategie über den Tellerrand hinaus

Cortex von Palo Alto bietet beispiellose Cybersicherheit mit zentralisierten, automatisierten und flexiblen erweiterten Sicherheitsanalysen. Schützen Sie Ihre Organisation mit bewährten, KI-gestützten Lösungen. Modernisieren Sie Ihr SOC – erfahren Sie mehr über fortschrittliche Lösungen.

White paper

Die 10 größten Risiken einer serverlosen Architektur

Entdecken Sie die 10 größten Sicherheitsrisiken einer modernen serverlosen Architektur. Dieses technische Whitepaper bietet Cloud-Sicherheitsexperten eine detaillierte Analyse von Bedrohungen – von der Einschleusung von Ereignisdaten bis hin zur Erschöpfung finanzieller Ressourcen – und liefert umsetzbare Strategien zur Problembehebung.

White paper

Leitfaden zur Operationalisierung Ihres IaC-Sicherheitsprogramms

Laden Sie diesen umfassenden Leitfaden herunter, um mehr zur Planung, Durchführung und Überarbeitung Ihres IaC-Sicherheitsprogramms für durchgehende Cloud-Sicherheit zu erfahren.

White paper

Top 10 der CI/CD-Risiken: Technischer Leitfaden

Die CI/CD-Angriffsfläche ist mit DevOps, Automatisierung und Abhängigkeiten größer geworden. 16 Experten geben technische Tipps zum Schutz Ihrer Pipeline vor den wichtigsten CI/CD-Sicherheitsrisiken.

White paper

Integrierte SOC-Services von DNV Cyber

Die Kombination aus dem integrierten, maßgeschneiderten Ansatz von DNV Cyber und der umfassenden, automatisierten und KI-gesteuerten SOC-Plattform von Palo Alto Networks ermöglicht nahtlose Cybersicherheitsprozesse, die Menschen, Prozesse und Partner in der Lieferkette miteinander verbinden.

White paper

Cloud Detection and Response (CDR) – Grundlagen

Cloud Detection and Response (CDR) – Ihr Schlüssel zu weniger blinden Flecken, schnellerer Reaktion auf Bedrohungen und automatisierter Abwehr. In diesem Leitfaden erfahren Sie mehr zur Cloud-Sicherheit.

White paper

Prisma Browser: Der integrale Bestandteil von SASE

Die Arbeitsweise hat sich grundlegend verändert. Mehr als 85 % des Arbeitstages verbringt ein Arbeitnehmer heute im Browser.

White paper

AI-Governance für AI-gestützte Anwendungen

AI-Governance: Erfahren Sie in unserem Whitepaper zur AI-Governance, wie Sie die Risiken und Chancen von AI meistern können. Gewinnen Sie wichtige Erkenntnisse und Strategien für eine effektive AI-Governance.

White paper

Schon heute das SOC von morgen planen

Revolutionieren Sie Ihre Security Operations mit AI-basierter Automatisierung. Erfahren Sie, wie Sie Ihr SOC mithilfe von XDR, ASM, SOAR, CDR und XSIAM modernisieren und so die Bedrohungserkennung und -abwehr beschleunigen.

White paper

MDR-Services von InfoGuard

InfoGuard beschäftigt über 240 Sicherheitsexperten an vier Standorten, um Kunden mit umfassenden SOC-Services rund um die Uhr das höchste Maß an Schutz und Zuverlässigkeit zu bieten und sie so dabei zu unterstützen, mit einer sich ständig verändernden IT- und Bedrohungslandschaft Schritt zu halten.

White paper

Next-Generation Security Operations mit Expertenberatung für einen zukunftssicheren Schutz

In diesem Whitepaper erfahren Sie, wie Ihr Sicherheitsteam mit MSSP-Sicherheitsservices basierend auf der Cortex®️-Plattform und MDR von Palo Alto Networks schneller reagieren und dank Automatisierungsfunktionen Fehler innerhalb weniger Stunden beheben kann, nicht erst nach mehreren Wochen.

White paper

Die Bedeutung eines Code to Cloud™-Ansatzes für die moderne Anwendungssicherheit

In diesem Whitepaper erfahren Sie, wie Code-to-Cloud-Kontextinformationen in dem Darwin-Release von Prisma Cloud helfen, Sicherheitsherausforderungen in modernen Cloud-Umgebungen zu bewältigen, Risiken zu minimieren und Sicherheitsvorfälle zu vermeiden.

White paper

Whitepaper: Cloud Discovery und Exposure Management

Cloud Discovery and Exposure Management (CDEM) reduziert das Sicherheitsrisiko in Cloud-Umgebungen. Erfahren Sie, wie Sie ungenehmigten Wildwuchs in der Cloud bereinigen und Ihre Multi-Cloud-Umgebung schützen können.

White paper

Cybersicherheitstransformation im Gesundheitswesen

Erfahren Sie mehr über aktuelle Trends und die wichtigsten Prioritäten bei der Cybersicherheitstransformation im Gesundheitswesen.

White paper

Der richtige Ansatz für Zero-Trust-Sicherheit für IoT-Geräte in Unternehmensumgebungen

Durch Homeoffice, BYOD (Bring Your Own Device), die Verlagerung von Unternehmensressourcen in die Cloud und das Internet der Dinge (IoT) löst sich die herkömmliche Netzwerkgrenze mehr und mehr auf.

White paper

Hacker nehmen cloudbasierte Anwendungen ins Visier

Eine cloudzentrierte Welt braucht auf die Cloud ausgerichtete Softwarefirewalls.

White paper

ZTNA 2.0: der neue Standard für die Zugriffssicherung

Erfahren Sie, warum ZTNA 2.0 für die sichere Vernetzung von verteilt arbeitenden Mitarbeitern mit den benötigten Ressourcen so wichtig ist und welche drei Projekte Sie sofort einleiten können.

White paper

Ihre hybride Infrastruktur wird angegriffen

So schützen Sie Ihre verteilte, vernetzte Hybrid Cloud-Umgebung

White paper

So gestalten Sie das Zero-Trust-Unternehmen

Zero Trust ist ein strategischer Cybersicherheitsansatz, der beim Zugriff auf Unternehmensressourcen völlig auf implizites Vertrauen verzichtet und jede Phase digitaler Interaktionen kontinuierlich prüft und verifiziert.

White paper

Globale und regionale WildFire-Clouds

WildFire® cloud-based threat analysis and AutoFocus™ contextual threat intelligence services are two of the powerful core components fueling Palo Alto Networks Next-Generation Security Platform to deliver better protection. Together, these cloud-delivered security services provide the industry’s most advanced analysis and prevention engine for highly evasive zero-day exploits and malware.

White paper

Cortex XDR: ein unverzichtbares Tool für die Einhaltung der EU-DSGVO

Die europäische Datenschutzgrundverordnung (EU-DSGVO) ist eine Verordnung der Europäischen Union, mit der die persönlichen Daten von Personen, die in der EU ansässig sind, besser geschützt werden sollen.

1 bis 30 von 77 werden angezeigt